敏感信息收集

一、敏感信息收集

1、web源代码泄露

题外话:备份的时候备份到当前文件非常不安全

源代码通过扫描器也可以扫描到(安装工具)

①.hg源代码泄露

漏洞成因:

hg init的时候会生成.hg

e.g.http://www.am0s.com/.hg/

漏洞利用:工具:dvcs-ripper

rip-hg.pl -v -u http://www.am0s.com/.hg/

②.git源代码泄露

漏洞成因:在运行git init初始化代码库的时候,会在当前目录下面产生一个.git的隐藏文件,用来记录代码的变更记录等等。在发布代码的时候,把.git这个目录没有删除,直接发布了。使用这个文件,可以用来恢复源代码。

1.漏洞利用:工具:GitHack #注:遇到的题这个工具好像都不行

③.cvs源代码泄露

漏洞利用测试的目录

http://www.am0s.com/CVS/Root 返回根信息

http://www.am0s.com/CVS/Entries 返回所有文件的结构

取回源码的命令

bk clone http://www.am0s.com/name dir

这个命令的意思就是把远端一个名为name的repo clone到本地名为dir的目录下。查看所有的改变的命令,转到download的目录

bk changes

Bazaar/bzr

工具:dvcs-ripper

rip-bzr.pl -v -u http://www.am0s.com/.bzr/

④.svn源代码泄露

Subversion,简称SVN,是一个开放源代码的版本控制系统,相对于的RCS、CVS,采用了分支管理系统,它的设计目标就是取代CVS。互联网上越来越多的控制服务从CVS转移到Subversion。Subversion使用服务端—客户端的结构,当然服务端与客户端可以都运行在同一台服务器上。在服务端是存放着所有受控制数据的Subversion仓库,另一端是Subversion的客户端程序,管理着受控数据的一部分在本地的映射(称为“工作副本”)。在这两端之间,是通过各种仓库存取层(Repository Access,简称RA)的多条通道进行访问的。这些通道中,可以通过不同的网络协议,例如HTTP、SSH等,或本地文件的方式来对仓库进行操作。

e.g.http://www.am0s.com/admin/scripts/fckeditor.266/editor/.svn/entries

漏洞利用:工具:dvcs-ripper

rip-svn.pl -v -u http://www.am0s.com/.svn/

⑤.DS_store文件泄露

漏洞成因:在发布代码时未删除文件夹中隐藏的.DS_store,被发现后,获取了敏感的文件名等信息。漏洞利用:

http://www.am0s.com/.ds_store

注意路径检查工具:dsstoreexp

python ds_store_exp.py http://www.am0s.com/.DS_Store

⑥.网站备份文件泄露:rar、zip、tar.gz、7z、bak、tar

在网站的使用过程中,往往需要对网站中的文件进行修改、升级。此时就需要对网站整站或者其中某一页面进行备份。当备份文件或者修改过程中的缓存文件因为各种原因而被留在网站web目录下,而该目录又没有设置访问权限时,便有可能导致备份文件或者编辑器的缓存文件被下载,导致敏感信息泄露,给服务器的安全埋下隐患。漏洞成因及危害:该漏洞的成因主要有以下两种:

1.服务器管理员错误地将网站或者网页的备份文件放置到服务器web目录下。

2.编辑器在使用过程中自动保存的备份文件或者临时文件因为各种原因没有被删除而保存在web目录下。

漏洞检测:该漏洞往往会导致服务器整站源代码或者部分页面的源代码被下载,利用。源代码中所包含的各类敏感信息,如服务器数据库连接信息,服务器配置信息等会因此而泄露,造成巨大的损失。被泄露的源代码还可能会被用于代码审计,进一步利用而对整个系统的安全埋下隐患。

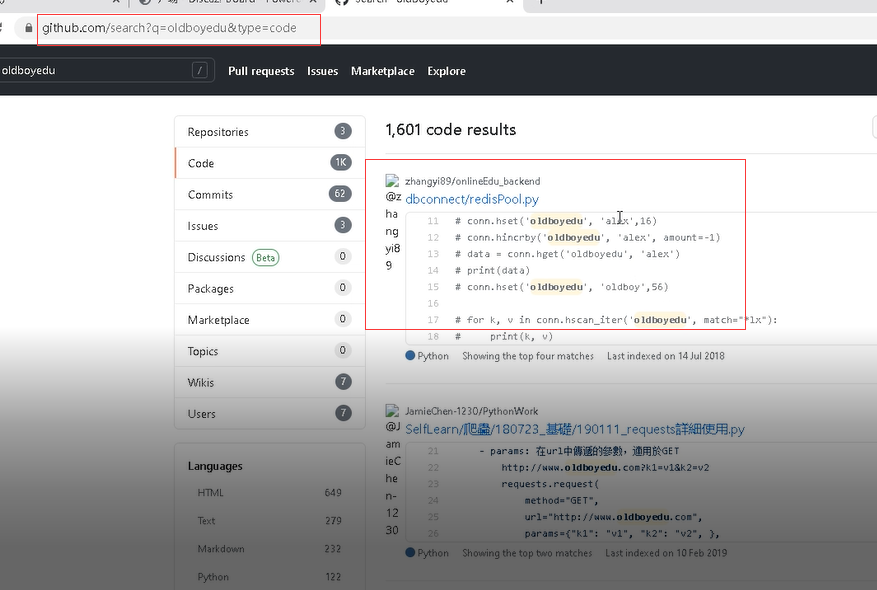

2、github信息泄露

通过上传到网页的源代码获取它的敏感信息

如下图可以看到上传的源码(有可能看到邮箱地址、电话 号码、或者有大意的人我们则会看到它的数据库)

最想强调的是github信息泄露了,直接去github上搜索,收获往往是大于付出。可能有人不自信认为没能力去SRC挖洞,可是肯定不敢说不会上网不会搜索。github相关的故事太多,但是给人引出的信息泄露远远不仅在这里:github.com、rubygems.org、pan.baidu.com...

QQ群备注或介绍等,甚至混入企业qq工作群...

然后说再多,也没这个好用:https://sec.xiaomi.com/article/37 全自动监控github

信息泄露收集可能会用到如下地址:

网盘搜索:http://www.pansou.com/或https://www.lingfengyun.com/ 网盘密码破解可参考:https://www.52pojie.cn/thread-763130-1-1.html

社工信息泄露:https://www.instantcheckmate.com/、http://www.uneihan.com/

源码搜索:https://searchcode.com/、https://gitee.com/、gitcafe.com、code.csdn.net

钟馗之眼: https://www.zoomeye.org/(查企业、查老板、查关系)

天眼查 https://www.tianyancha.com/(在天眼查上面的信息基本是公开透明的)

其它:威胁情报:微步在线(不太好用,检查一个文件是否是安全文件,也会检查行为)、 ti.360.cn(威胁情报的一种)、 Virustotal

3、goole hack

和昨天博客中讲的一样,用site之类的方法,用goole语法找他们呢公司的敏感信息

4、接口信息泄露

说白了就是没有做权限校验,谁都可以查看,所以我们可以通过敏感信息获得想要的,但是一般在公司需要校验,负责风险大

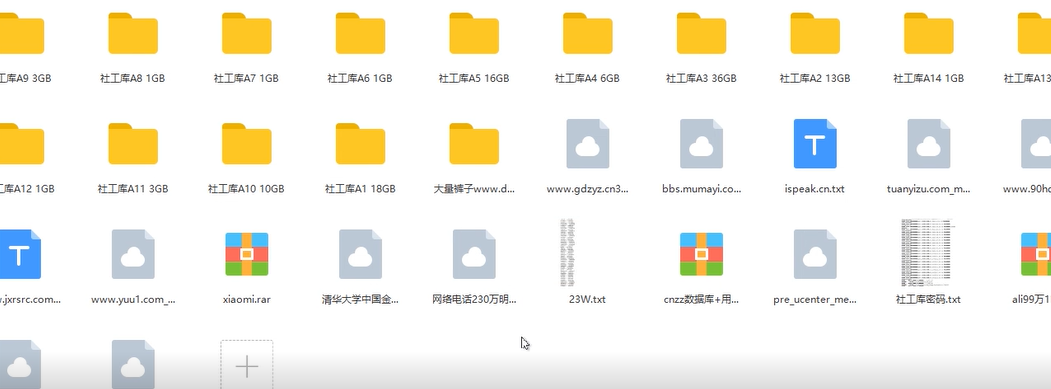

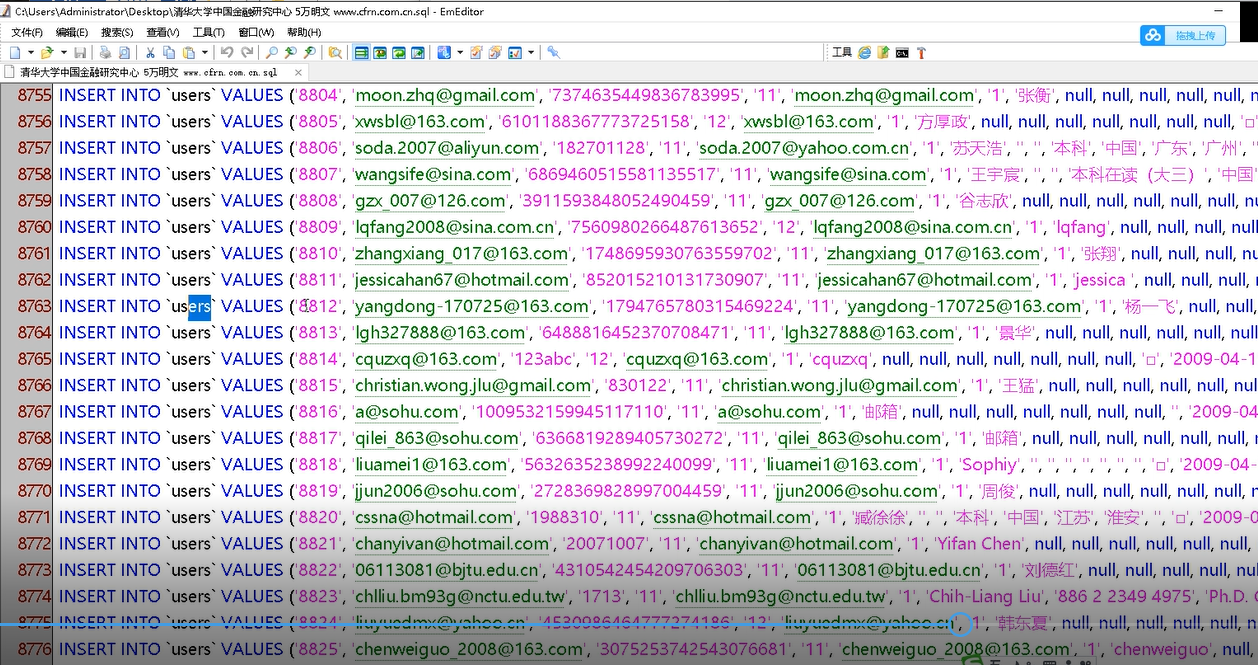

5、社工信息泄露

将各个网站的数据合并到一个网站,如图,将所有网站合并,然后输入想要查找的个人信息,就可以查出来详细信息,所以会造成信息严重泄漏(如第二张图所示)!!!

现在不允许搭建这个环境,属于违法操作

6、邮箱地址信息收集

一般可以通过天眼查、whois,查到注册公司时所用到的邮箱、电话号码

邮箱领域所用到的经典工具:The Harvester,The Harvester

可用于搜索Google、Bing和PGP服务器的电子邮件、主机以及子域名,因此需要FQ运行该工具。工具下载地址为:https://github.com/laramies/theHarvester

注:python -m pip install -r requirements.txt 导入相关配置,python3.6版

使用方式:./theHarvester.py -d 域名 -1 1000 -b all

7、相关网站查询

1、公司历史漏洞查找有wooyun、漏洞银行、360补天

2、网盘搜索、钟馗之眼、天眼查、威胁情报、微步在线、google

8、历史漏洞收集

仔细分析,大胆验证,发散思维,对企业的运维、开发习惯了解绝对是有很大的帮助。可以把漏洞保存下来,进行统计,甚至炫一点可以做成词云展示给自己看,看着看着或者就知道会有什么漏洞。

wooyun 历史漏洞库:http://www.anquan.us/ 、http://wooyun.2xss.cc/

360补天:https://www.butian.net/

教育行业漏洞报告平台(Beta)https://src.edu-info.edu.cn/login/