jwt认证规则

自定义路由组件

路由层

from .router import SimpleRouter

router=SimpleRouter()

router.register('v7/cars',views.CarModelViewSet,basename='car')

urlpatterns = [

url(r'',include(router.urls))

]

新建router.py文件

from rest_framework.routers import Route,DynamicRoute,SimpleRouter as DRFSimpleRouter

class SimpleRouter(DRFSimpleRouter):

routes = [

# List route.

Route(

url=r'^{prefix}{trailing_slash}$',

mapping={

'get': 'list', # 群查

'post': 'create', # 单增、群增

'put': 'many_update', # 群整改

'patch': 'many_partial_update', # 群局改

'delete': 'many_destroy', # 群删

},

name='{basename}-list',

detail=False,

initkwargs={'suffix': 'List'}

),

# Dynamically generated list routes. Generated using

# @action(detail=False) decorator on methods of the viewset.

DynamicRoute(

url=r'^{prefix}/{url_path}{trailing_slash}$',

name='{basename}-{url_name}',

detail=False,

initkwargs={}

),

# Detail route.

Route(

url=r'^{prefix}/{lookup}{trailing_slash}$',

mapping={

'get': 'retrieve', # 单查

'put': 'update', # 单整改

'patch': 'partial_update', # 单局改

'delete': 'destroy' # 单删

},

name='{basename}-detail',

detail=True,

initkwargs={'suffix': 'Instance'}

),

# Dynamically generated detail routes. Generated using

# @action(detail=True) decorator on methods of the viewset.

DynamicRoute(

url=r'^{prefix}/{lookup}/{url_path}{trailing_slash}$',

name='{basename}-{url_name}',

detail=True,

initkwargs={}

),

]

#对外提供router对象

router=SimpleRouter()

# eg: router.register('users', UserModelViewSet, basename='user')

三大认证组件初识

rest_framework\views.py initial

#三大认证

#认证组件

self.perform_authentication(request)

#权限组件

self.check_permissions(request)

#频率组件

self.check_throttles(request)

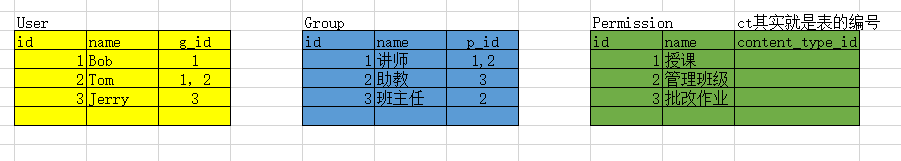

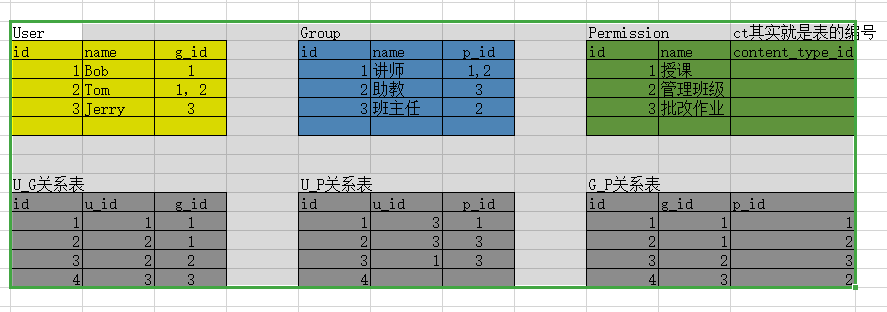

用户权限管理六表

用户权限关系 RBAC(Role-BasedAccessControl)

表:User、Group、Permission、UG关系表、UP关系表、GP关系表

传统的RBAC有两种:权限三表=》权限五表(没有UP关系表)

Django中AUth组件采用的是 权限六表(在传统RBAC基础上增加UP关系表)

了解:基于AUth的权限管理认证模块(ThinkPHP)

重点:用户管理表,一定要在第一次数据库迁移时完成

权限三表

权限六表

自定义User后台管理

模型层

# 自定义User表

from django.contrib.auth.models import AbstractUser

class User(AbstractUser):

mobile = models.CharField(max_length=11, verbose_name='电话号码', unique=True)

class Meta:

db_table = 'old_boy_user'

verbose_name_plural = '用户表'

def __str__(self):

return self.username

admin.py

from django.contrib import admin

from . import models

from django.contrib.auth.admin import UserAdmin as AuthUserAdmin

class UserAdmin(AuthUserAdmin):

# 添加用户页面可控制字段

add_fieldsets = (

(None, {

'classes': ('wide',),

'fields': ('username', 'password1', 'password2', 'is_staff', 'mobile'),

}),

)

# 用户列表展示页面显示字段

list_display = ('username', 'email', 'mobile', 'is_staff')

# 注册自定义User表,用admin管理,配置UserAdmin,定制化管理页面

admin.site.register(models.User, UserAdmin)

jwt认证

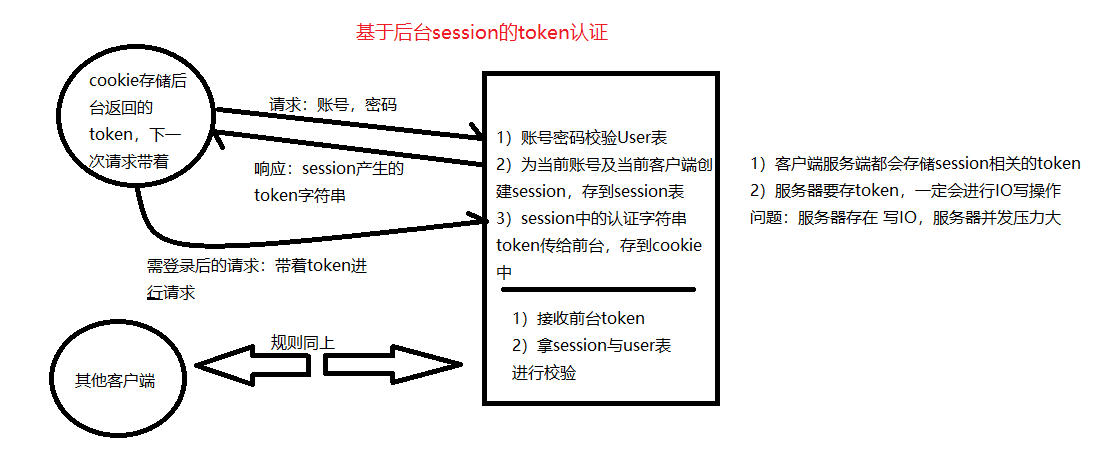

基于后台session的token认证

请求:账号 密码

1、账号密码校验User表

2、为当前账号及当前客户端创建session,存在session表

3、session中的认证字符串token传入前台,存到cookies中

响应:session产生的token字符串

cookies存储后台返回的token,下一次请求带着

再次登陆:

1、接受前台token

2、拿session与user表进行校验

客户端服务端都会存储session相关的token

服务端要存token,一定会进行IO写操作

问题:服务器存在 写IO,服务器并发压力大

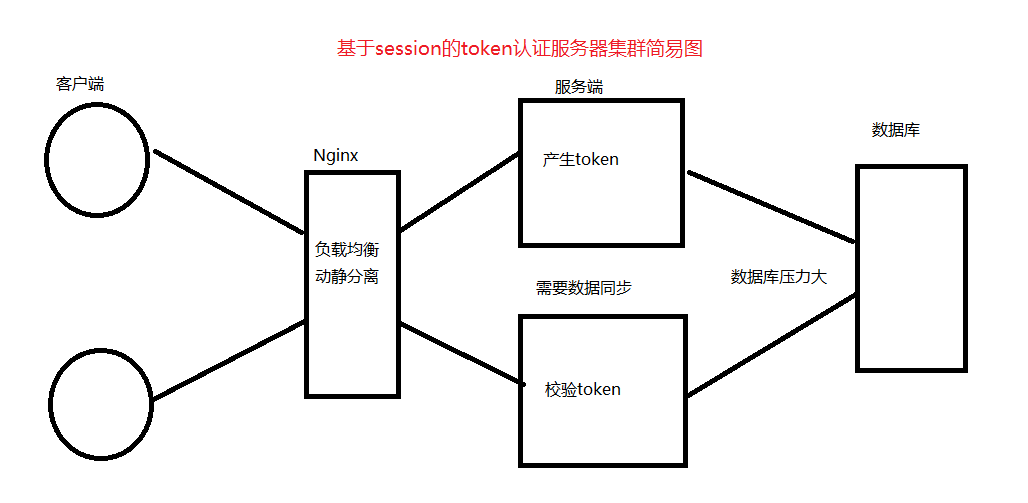

基于session的token认证服务器集群简易图

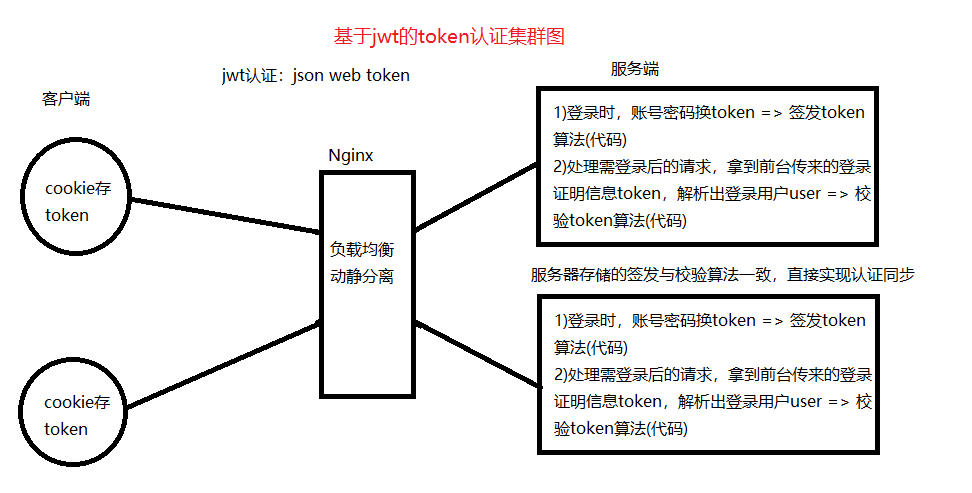

jwt认证集群

1、登录时,账号密码换token=》签发token算法(代码)

2、处理需登陆后的请求,拿到前台传来的登陆证明信息token,解析出登陆用户user=》校验token算法(代码)

认证规则

jwt:json web token 是为了在网络应用环境中传递声明而执行的一种基于json的开放标准

优点:

1、数据库不需要存储token,所以服务器的IO操作会减少(没有IO写操作)

2、客户端存token,服务器只存储签发与校验算法,执行效率高

3、签发与校验算法在多个服务器上可以直接统一,所以jwt认证规则下,服务器做集群非常方便

突破点:

1、token必须要有多个部分组成,有能反解的部分,也有不能反解的部分-jwt采用的都是三段式

2、token中必须包含过期时间,保证token的安全性与时效性

jwt原理:

1、jwt由 头、载荷、签名 三部分组成

2、每一部分数据都是一个json字典,头和载荷采用 base64 可逆加密算法加密,签名采用 HS256 不可逆加密

内容:

1、头(基本信息):可逆不可逆采用的加密算法、公司名称、项目组信息、开发者信息、

{"company":"小女孩",....}

2、载荷(核心信息):用户主键、用户账号、客户端设备信息、过期时间.....

{"pk":1,......}

3、签名(安全信息):头的加密结果、载荷的加密结果、服务器的安全码(盐).....

{"header'":"..."}

签发算法:

1、头内容写死(可以为空{}):公司、项目组信息都是固定不变的

=>将数据字典转化成json字符串,再将json字符串加密成base64字符串

2、载荷的内容,用户账号、客户端设备信息是由客户端提供,用户主键是客户端提供账号密码校验User表通过后才能确定,过期时间根据当前时间与配置的过期时间相结合产生

=>将数据字典转化成json字符串,再将json字符串加密成base64字符串

3、签名的内容,先将头的加密结果,载荷的加密结果作为成员,再从服务器上拿安全码(不能让任何客户端知道),也可以额外包含载荷的部分(用户信息,设备信息)

=>将数据字典转化成json字符串,再将json字符串不可逆加密成HS256字符串

4、将三个字符串用.连接产生三段式token

校验算法:

1、从客户端提交的请求拿到token,用.分割成三段(如果不是三段,非法)

2、头(第一段)可以不用解

3、载荷(第二段)一定需要解密,先base64解密成json字符串,再转换成json字典数据

用户主键与用户账号查询User表确定用户是否存在

设备信息与本次请求提交的设备信息比对,确定前后是否是同一设备,决定是否对用户做安全提示(eg:短信邮箱提示一定登录)(同样的安全保障还可以为IP、登录地点等)

过期时间与当前时间比对,是否该token是否在有效时间内

4、签名(第三段)采用加密碰撞校验

将头、载荷加密字符串和数据库安全码形成json字典,转换成json字符串

采用不可逆HS256加密形成加密字符串

新的加密字符串与第三段签名碰撞比对,一致才能确保token是合法的

5、前方算法都通过后,载荷校验得到的User对象,就是该token代表的登录用户(Django项目一般都会把登录用户存放在request.user中)

刷新算法:

1、要在签发token的载荷中,额外添加两个时间信息,第一次签发token的时间,最多往后刷新的有效时间

2、每次请求携带token,不仅走校验算法验证token是否合法,还要额外请求刷新token的接口,完成token的刷新:校验规则与校验算法差不多,但是要将过期时间后移(没有超过有效时间,产生新token给客户端,如果超过了,刷新失败)

3、所以服务器不仅要配置过期时间,还需要配置最长刷新时间

drf-jwt插件简单认识

安装:pip install djangorestframework-jwt

settings.py文件

# drf-jwt自定义配置

import datetime

JWT_AUTH = {

# 过期时间

'JWT_EXPIRATION_DELTA': datetime.timedelta(seconds=300),

# 是否允许刷新

'JWT_ALLOW_REFRESH': True,

# 最大刷新的过期时间

'JWT_REFRESH_EXPIRATION_DELTA': datetime.timedelta(days=7),

}

rest_framework_jwt\views.py

ObtainJSONWebToken 登录接口 提供username password 签发token

VerifyJSONWebToken 检验接口 提供token 返回token 就代表校验通过(没用)

RefreshJSONWebToken 刷新接口 提供token 刷新新token

urls路由层

from rest_framework_jwt.views import ObtainJSONWebToken, obtain_jwt_token, refresh_jwt_token, verify_jwt_token

urlpatterns = [

# url(r'^login/$', ObtainJSONWebToken.as_view()),

#上面等同于下面

url(r'^login/$', obtain_jwt_token),

url(r'^refresh/$', refresh_jwt_token),

url(r'^verify/$', verify_jwt_token),

]

浙公网安备 33010602011771号

浙公网安备 33010602011771号