CTFHub题解-历年真题- 2020-之江杯【异常的工程文件、异常的流量分析】

CTFHub题解-历年真题- 2020-之江杯【异常的工程文件、异常的流量分析】

时隔n个月,我又厚着脸皮来更新了.......

(一)异常的工程文件

本题要点:strings工具使用

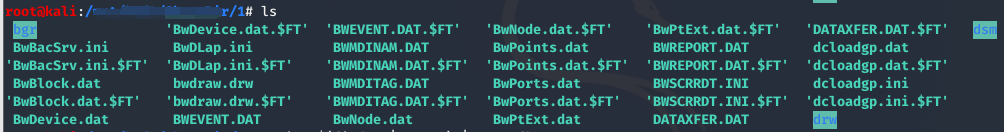

首先下载附件,解压。

打开之后发现有很多文件,针对这种大批量文件,可能一开始并没有什么思路......

没有思路的时候,首先想到的就是检索一下这些文件里有没有 flag 字段。

那么这时候就要用到 strings 这个工具了~

打开自己的 linux 虚拟机,把解压后的文件传到虚拟机里。

进入 1 文件夹下,输入命令:

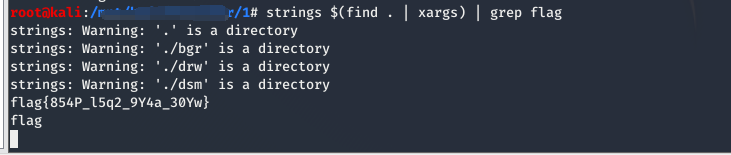

strings $(find . | xargs) | grep flag

注意:

1.find命令:

在linux目录下,当需要找某个文件或者目录时使用,文件和目录都可以查找。find命令常用来搜索目录树中的文件或者目录,并可对搜索出来的目录或文件执行某些操作。

2. grep命令:

当想知道某个关键字xxx在那些文件里面的那些行出现的时候,用这个命令。这个命令可以配合正则表达式实现强大的功能。

3. xargs命令:

xargs是给其他命令传递参数的一个过滤器,常作为组合多个命令的一个工具。它主要用于将标准输入数据转换成命令行参数,xargs能够处理管道或者标准输入并将其转换成特定命令的命令参数。

也就是说find的结果经过xargs后,其实将find找出来的文件名逐个作为了grep的参数。

通常 find、xargs、grep 配合使用。

得到 flag{854P_l5q2_9Y4a_30Yw}

完成!

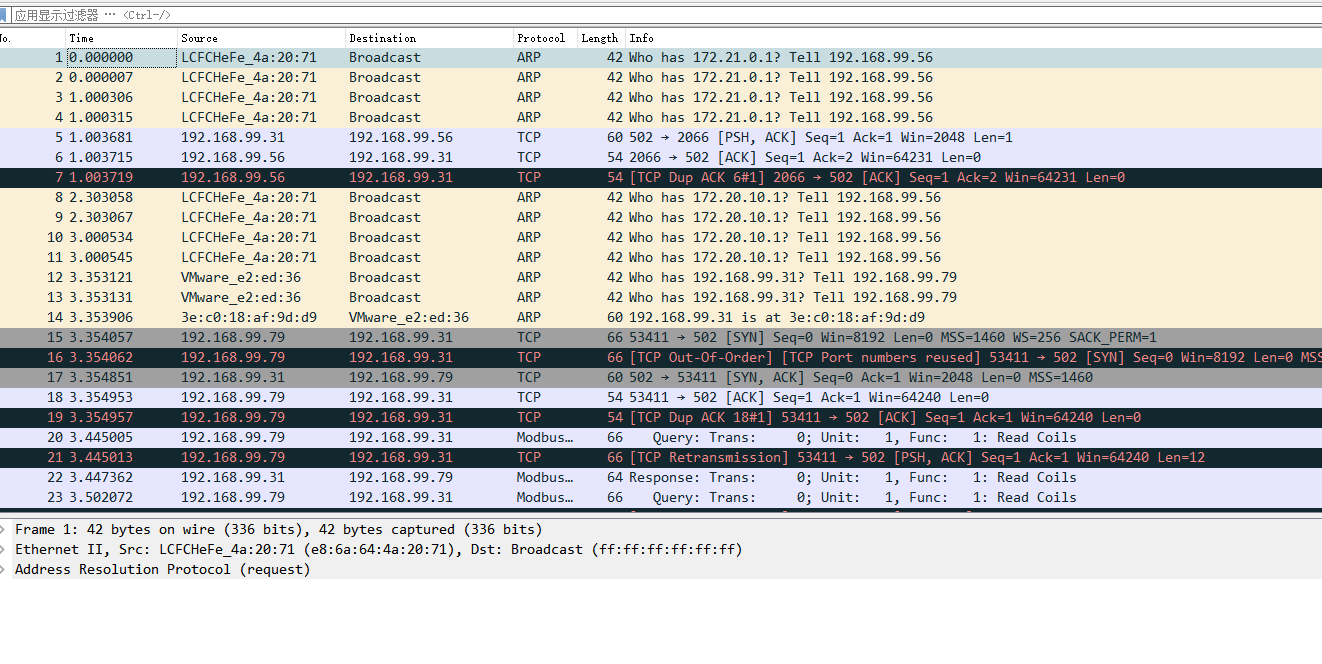

(二) 异常的流量分析

本题要点:strings工具使用、base64编码转图片

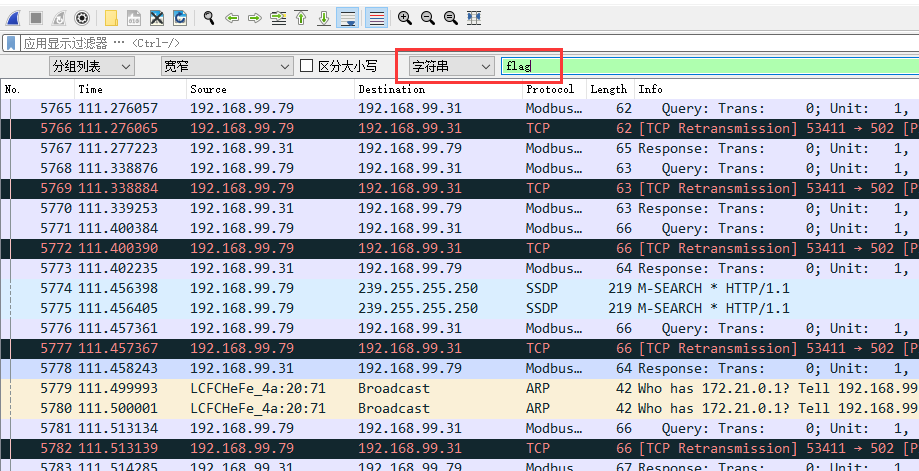

下载附件看一下:

哦吼,一无所获。

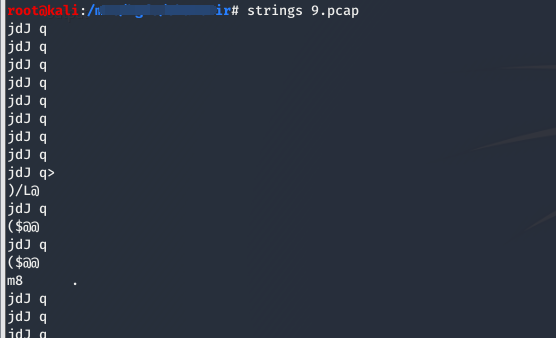

继续用 strings 命令,分析一下数据包。

strings 命令在对象文件或二进制文件中查找可打印的字符串。字符串是 4 个或更多可打印字符的任意序列,以换行符或空字符结束。

好像没有啥特别的,继续往下翻,翻~

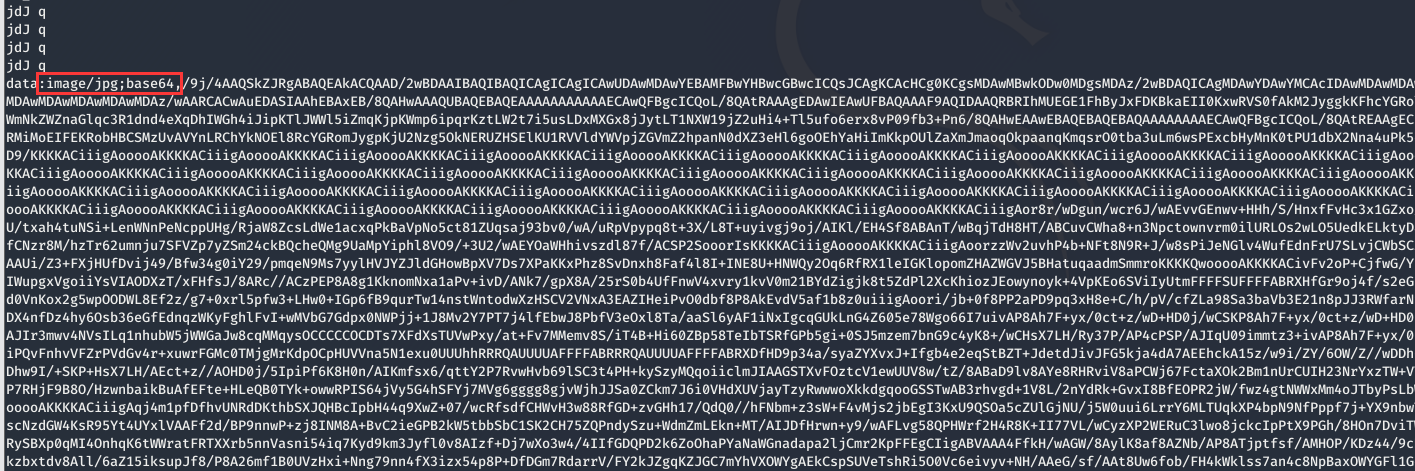

咦,这有个图片,提示是 base64 ,立马想到转换图片啦~

转码链接附上: https://www.vgot.net/test/image2base64.php?

注意哦~ 编码要复制全!!!不然转不出来(笑哭)

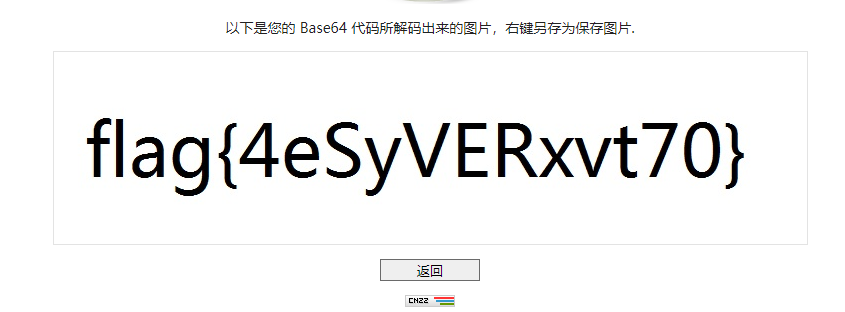

转码得到 flag :

flag{4eSyVERxvt70}

完成!

--------------------- ┑( ̄Д  ̄)┍ --------------------------

作者:0yst3r[一只在安全领域努力奋斗的小菜鸡]

来源:博客园[ https://www.cnblogs.com/0yst3r-2046/ ] 引用时请注明来源哦~

(๑•̀ㅂ•́)و✧ヽ(✿゚▽゚)ノ(*^▽^*) φ(≧ω≦*)♪

如果本文对你有用,本人不胜欢喜。

The world is your oyster.