学习LSM(Linux security module)之三:Apparmor的前世今生和基本使用

感冒了,感觉一脑子浆糊,真是蛋疼。

先粗略讲一些前置知识。

一:MAC和DAC

DAC(Discretionary Access Control),自主访问控制,是最常用的一类访问控制机制,意思为主体(文件所有者)可以自主指定系统中其它用户对其文件的所有权,最典型的就是Linux的"拥有者/同组用户/其他"。这种方式虽然为用户提供了很大的灵活性,但是缺乏必要的安全性

MAC(Mandat-ory Access Control),强制访问控制,在这种机制下,系统中的每一个进程,每一个文件,每一个IPC主体都被管理员按照严格的规则设置了相应的安全属性,不能被用户和其它直接或间接的修改。

二:Apparmor

由于SELinux使用复杂,适用于对安全要求特别高的企业或者组织,为了简化操作,就推出了Apparmor,所以可以说Apparmor脱胎于SELinux,但与SELinux基于角色的MAC不同的是,Apparmor是与程序绑定的基于路径的MAC,也就是说如果路径发生改变,策略就会失效。一般的Linux的系统,都会内置以上两种MAC其中的一种,这也意味着,你需要对文件(其它)进行操作,你需要同时通过DAC和 MAC的检测。

Apparmor有两种工作模式:enforcement、complain/learning

Enforcement – 在这种模式下,配置文件里列出的限制条件都会得到执行,并且对于违反这些限制条件的程序会进行日志记录。

Complain – 在这种模式下,配置文件里的限制条件不会得到执行,Apparmor只是对程序的行为进行记录。例如程序可以写一个在配置文件里注明只读的文件,但 Apparmor不会对程序的行为进行限制,只是进行记录。这种模式也叫学习模式,如果某个程序的行为不符合其配置文件的限制,可以将其行为记录到系统日志,并且可以根 据程序的行为,将日志转换成配置文件。

Apparmor可以对程序进行多方面的限制,详细可以看官方文档,这里只提供几个基本的例子:

(1)文件系统的访问控制 例: /home/Desktop/a.c rw 表示程序可以对/home/Desktop/a.c 进行读和写。

(2)资源限制 例: set rlimit as<=1M ,表示该程序可以使用的虚拟内存小于等于1M

(3)访问网络 例: network inet tcp ,表示该程序可以在IPV4的情况下使用TCP协议

(4)capability条目 例:capability setgid,表示程序进行setgid操作。

三:基本使用

ubuntu自带Apparmor,所以以ubuntu14.04为例。

最好先安装了apparmor的管理工具套装:apt-get install apparmor-utils

测试程序源码如下:

#include<stdio.h> #include <string.h> int main(int argc, char *argv[]) { FILE *f; int nn, i; char ch; if(3 == argc){ f = fopen(argv[1], "w"); if(f == NULL){ printf("Open file %s with write ERROR\n", argv[1]); return 2; } nn = strlen(argv[2]); i = 0; while(i < nn){ fputc(argv[2][i], f); ++i; } fclose(f); }else if(argc == 2){ f = fopen(argv[1], "r"); if(NULL == f){ printf("Open file %s with read ERROR\n", argv[1]); return 2; } while((ch=fgetc(f)) != EOF){ printf("%c", ch); } printf("\n"); fclose(f); }else{ printf("Usage: test file **\n"); return 3; } return 0; }

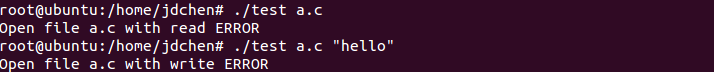

基本功能是对,文件进行读写,使用如下:

./test a.c "hello,world"进行写

./test a.c 进行读

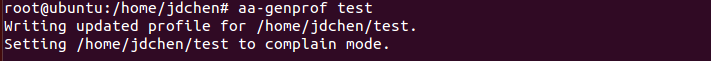

可以根据 aa-genprof 生成配置文件,生成的文件在/etc/apparmor.d下,文件名为home.jdchen.test

生成的文件如下:

# Last Modified: Fri Nov 11 03:54:40 2016 #include <tunables/global> /home/jdchen/test { #include <abstractions/base> }

由于apparmor采取类似于白名单的机制,所以不能进行任何操作。

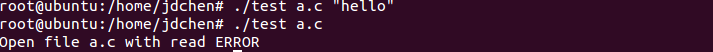

现在给配置文件添加可写的权限并重新加载。

# Last Modified: Fri Nov 11 03:54:40 2016 #include <tunables/global> /home/jdchen/test { #include <abstractions/base> /home/jdchen/a.c w, }

然后介绍几个命令:

Start : sudo /etc/init.d/apparmor start 启动

Stop : sudo /etc/init.d/apparmor stop 停止

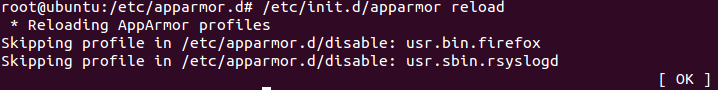

reload: sudo /etc/init.d/apparmor reload 重新加载

在修改配置之后,需要重载:

可以试着查看一下日志,节选:

ov 11 04:23:53 ubuntu kernel: [ 2419.881291] audit_printk_skb: 15 callbacks suppressed Nov 11 04:23:53 ubuntu kernel: [ 2419.881306] audit: type=1400 audit(1478867033.872:204): apparmor="DENIED" operation="open" profile="/home/jdchen/test" name="/home/jdchen/a.c" pid=4108 comm="test" requested_mask="r" denied_mask="r" fsuid=0 ouid=0 Nov 11 04:24:07 ubuntu kernel: [ 2433.212034] audit: type=1400 audit(1478867047.204:205): apparmor="DENIED" operation="open" profile="/home/jdchen/test" name="/home/jdchen/a.c" pid=4111 comm="test" requested_mask="r" denied_mask="r" fsuid=0 ouid=0

如果不需要配置,可以直接将配置文件删除。

后续会赏析Apparmor的源码。

浙公网安备 33010602011771号

浙公网安备 33010602011771号