一些域渗透信息收集的思路

0x00 拓扑图

环境概况如下

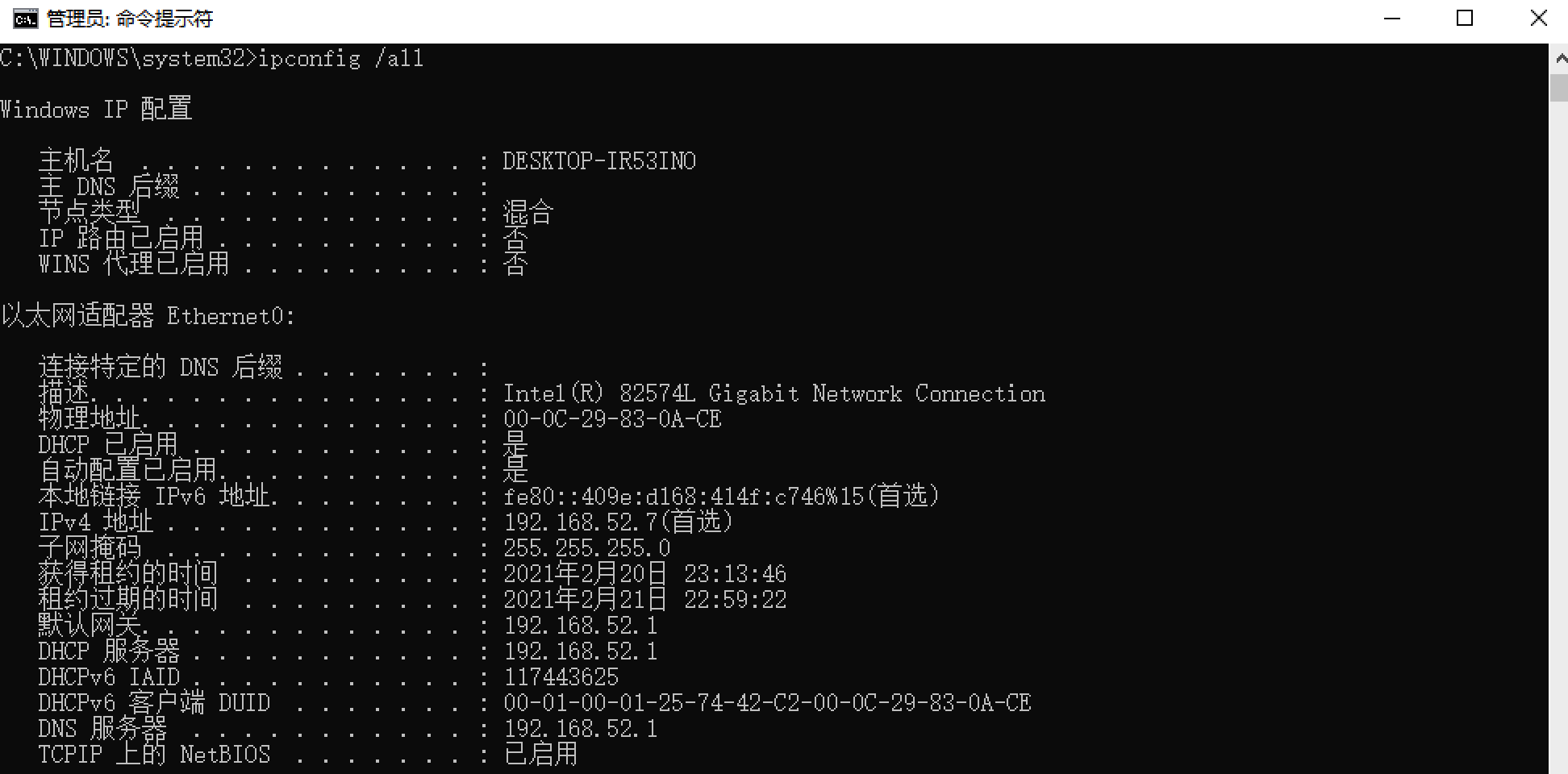

dc: 192.168.52.8 (windows 2008 r2)

域内机器: 192.168.52.4

0x01 判断域相关的信息

大部分文章都是按照信息收集-定位域管理员-域渗透的阶段进行贴命令。我看的时候也很云里雾里,大部分情况是拿下边界后就会一脸懵逼,经过多次翻阅多篇,简单总结了实际上需要考虑的几种情况如下。

(1)如何判断当前为工作组还是域内

(2)如何当前用户属于工作组中的用户还是域内的用户

(3)如果当前在域中,如何确定自己的位置,以及当前用户的权限有多高。

(4)那么内网中的域控制器dc(domain controller)如何定位。

0x02 判断详情

跟其他文章不一样的是,我这里只做了简单的判断,个人觉得在实战情况下已经足够了。假设我们通过各种方式getshell,并且可以通过webshell或者其他方式在对方机器执行命令。

(1)如何判断是工作组和域

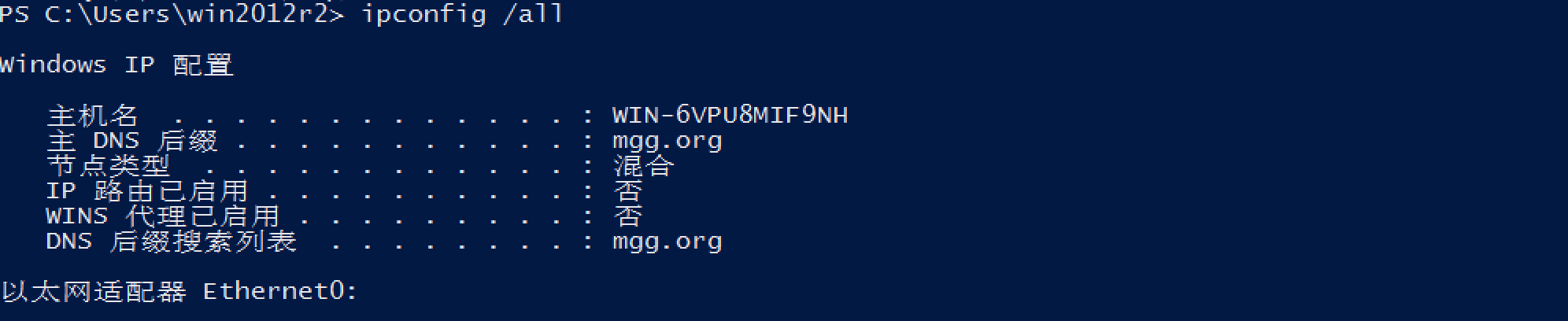

ipconfig /all

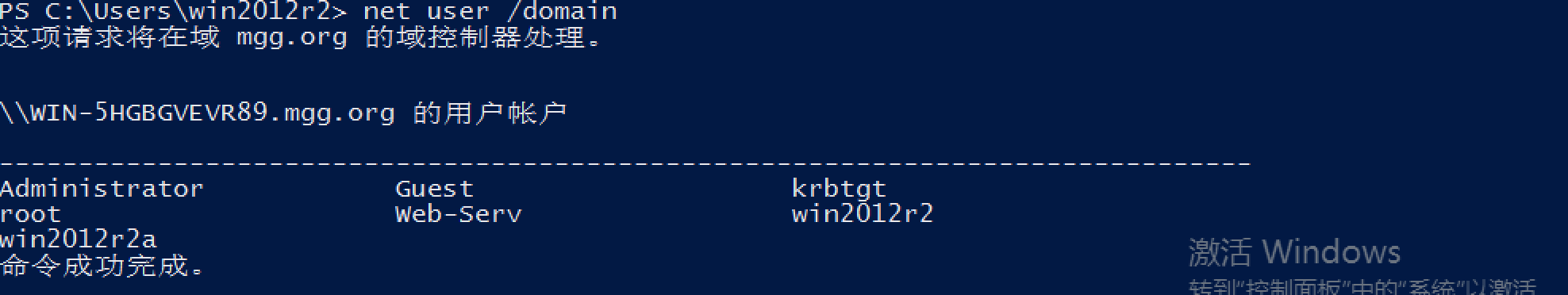

net user /domain

通过以上两个命令便可得知,上面两张图的环境为工作组环境,判断依据为首先ipconfig命令在域环境中通常是dns和dc指向同一台机器,而上图的的dns服务器的域名为空,且域内的机器会列举域内的所有用户。具体情况如下,dns服务器为mgg.org,且可以通过net user这些命令查询域内用户。

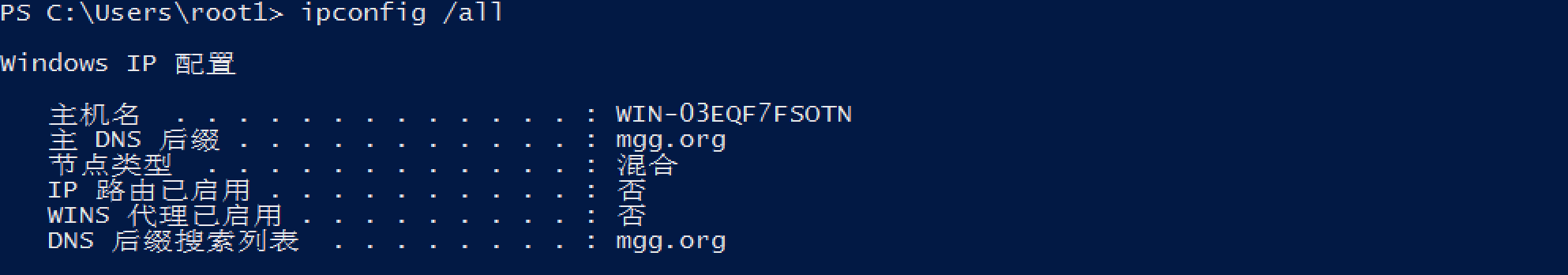

(2)判断当前用户是否是域用户

当然可以直接使用第一步net user进行判断。但这里说明一下,在windows机器中,即使机器加入了域,但如果你获取的权限为非域用户,通过ipconfig /all进行判断只能证明该机器处于域中(dns指向dc),但该用户登入的环境并不属于域环境。如下面的机器的当前用户就为非域用户。直接被dc拒绝访问。

(3)确定位置与当前用户权限

所谓确定位置指的是查询当前机器,域管机器,域管用户

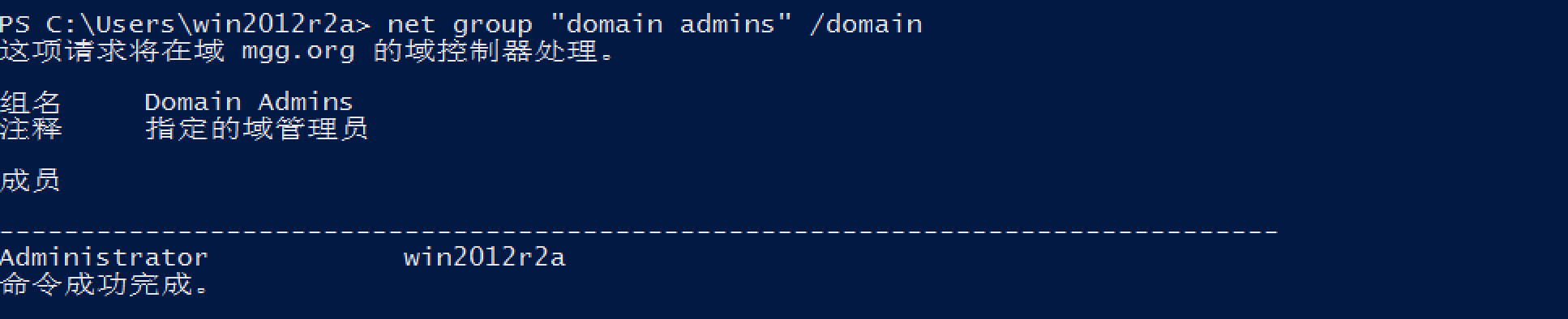

net group "domain admins" /domain

上面是查询域管理员组当中用户有哪些。但关于如何确定域中的机器与对应登录的用户之间的对应关系,详情应该查看这篇先知社区文章域渗透中查询域用户对域成员机器关系,这里暂时先不做展开。

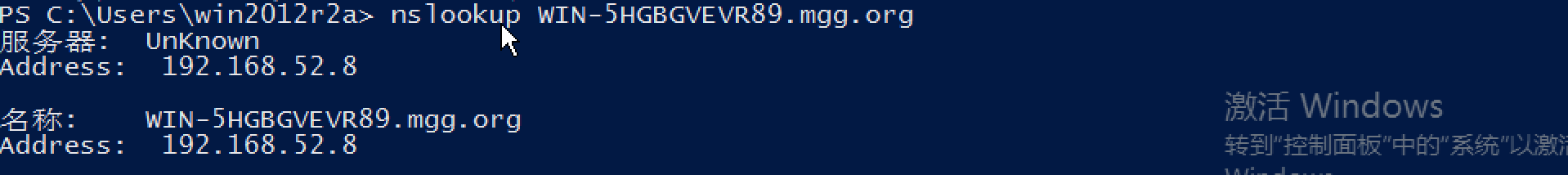

(4)定位域控机器

1、一般情况下,dns服务器跟域控机器是同一台,因此可以通过ipconfig查看dns服务器域名,再去ping该dns服务器解析获得真实ip。

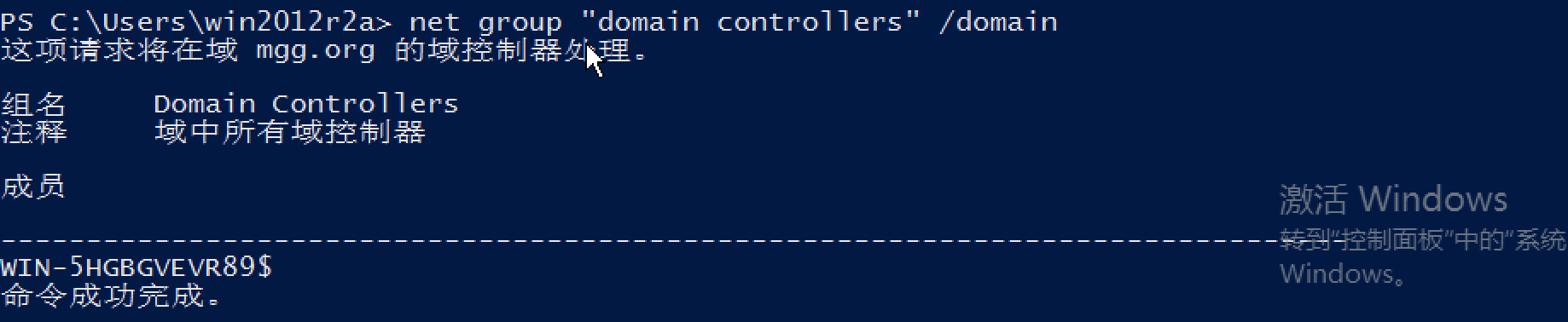

2、通过查询域控所有域控制器进行定位

net group "domain controllers" /domain

0x03 最终目的

前面一直在判断是否为域,以及域管用户等等,其实只是举例了一两个命令,详情可以到网上找找,这里只是提供了一个思路,就是为什么要去收集这些信息,包括不断查询域内机器,域内用户等等,其实都是为了通过横向或者纵向的思路和手段,去不断获取并提升权限到域管权限的过程,也就是不断地往域管权限这里去靠。

浙公网安备 33010602011771号

浙公网安备 33010602011771号