2015306 白皎 《网络攻防》EXP6 信息搜集与漏洞扫描

2015306 白皎 《网络攻防》EXP6 信息搜集与漏洞扫描

一、问题回答

(1)哪些组织负责DNS,IP的管理。

顶级的管理者是Internet Corporation for Assigned Names and Numbers (ICANN),全球根服务器均由美国政府授权的ICANN统一管理。

目前全球有5个地区性注册机构:

1)ARIN主要负责北美地区业务

2)RIPE主要负责欧洲地区业务

3)APNIC主要负责亚太地区业务

4) LACNIC主要负责拉丁美洲美洲业务

5)AfriNIC主要负责非洲地区业务。

在ICANN下有三个支持机构,其中地址支持组织(ASO)负责IP地址系统的管理;域名支持组织(DNSO)负责互联网上的域名系统(DNS)的管理。

(2)什么是3R信息。

Registrant:注册人

Registrar:注册商

Registry:官方注册局

(3)评价下扫描结果的准确性

扫描结果其实还蛮准的,感觉openvas漏洞扫描还是比较强大的,我扫描的是我的电脑本机,开着热点居然还扫描了一个小时,完成之后发现扫描出了很多漏洞,这个扫描比较好的就是每一个漏洞都会告诉我们相应的解决方法是什么。漏洞也是非常博大精深,只能通过谷歌翻译来看懂扫描结果~

二、实验体会

这次的实验主要是通过信息搜集、漏洞扫描得到靶机的信息,深切的体会到了在互联网大数据的时代,我们的隐私信息已不再隐私,在使用互联网时总会留下看似无形实了千丝万缕的痕迹,一个命令搜索就可以知道一个陌生人的生平经历,一个IP就可以看到开放端口、各种服务版本,细思极极恐,怕是我们的信息也不知道被。。。

三、实验内容

- 信息搜集

1、外围信息搜集

1.1通过DNS和IP挖掘目标网站的信息

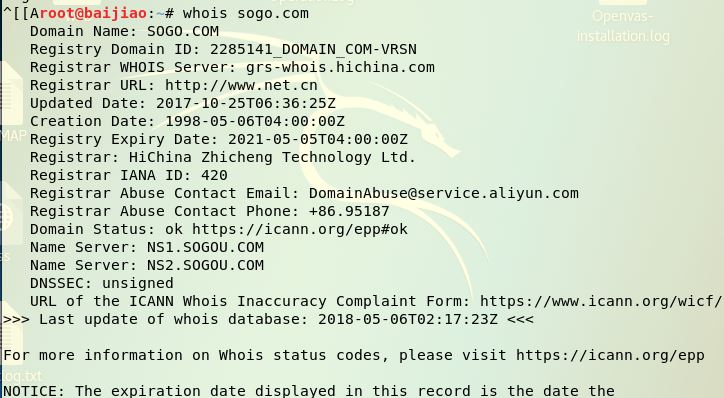

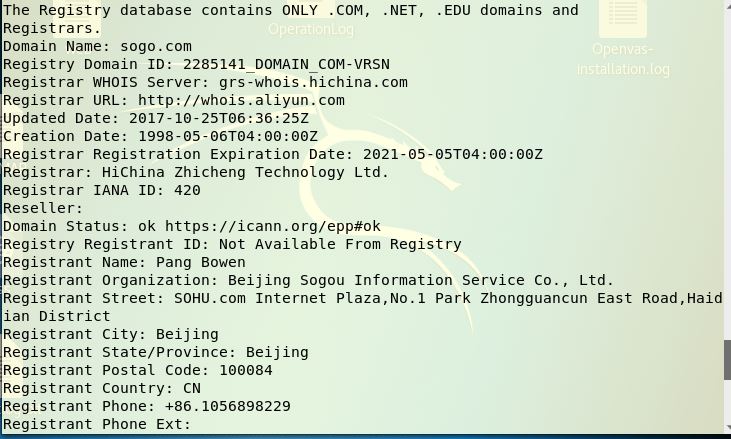

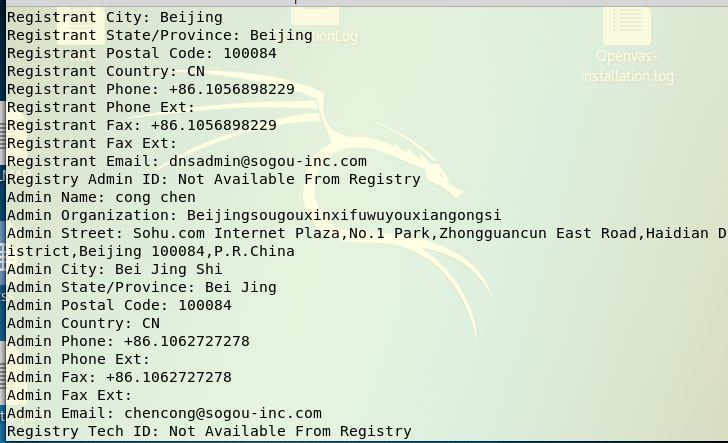

(1)whois域名注册信息查询

【注意:进行whois查询时去掉www等前缀,因为注册域名时通常会注册一个上层域名,子域名由自身的域名服务器管理,在whois数据库中可能查询不到。】

从下图我们可以看到,搜索whois sogo.com,能搜狗的注册城市、邮箱、电话等等信息。

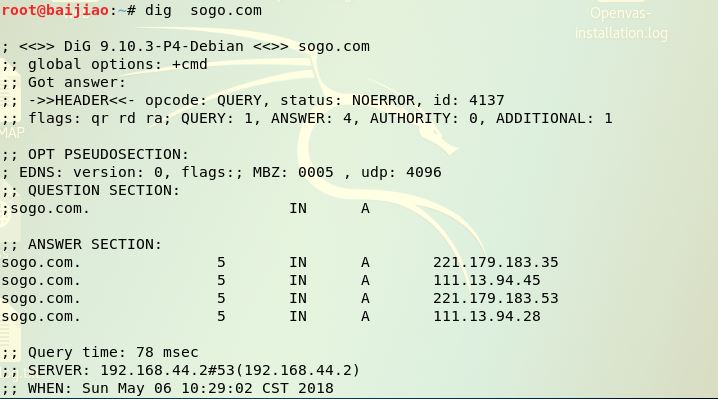

(2)nslookup,dig域名查询

- nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的。

- dig可以从官方DNS服务器上查询精确的结果

可以明显看到,结果是一样的~

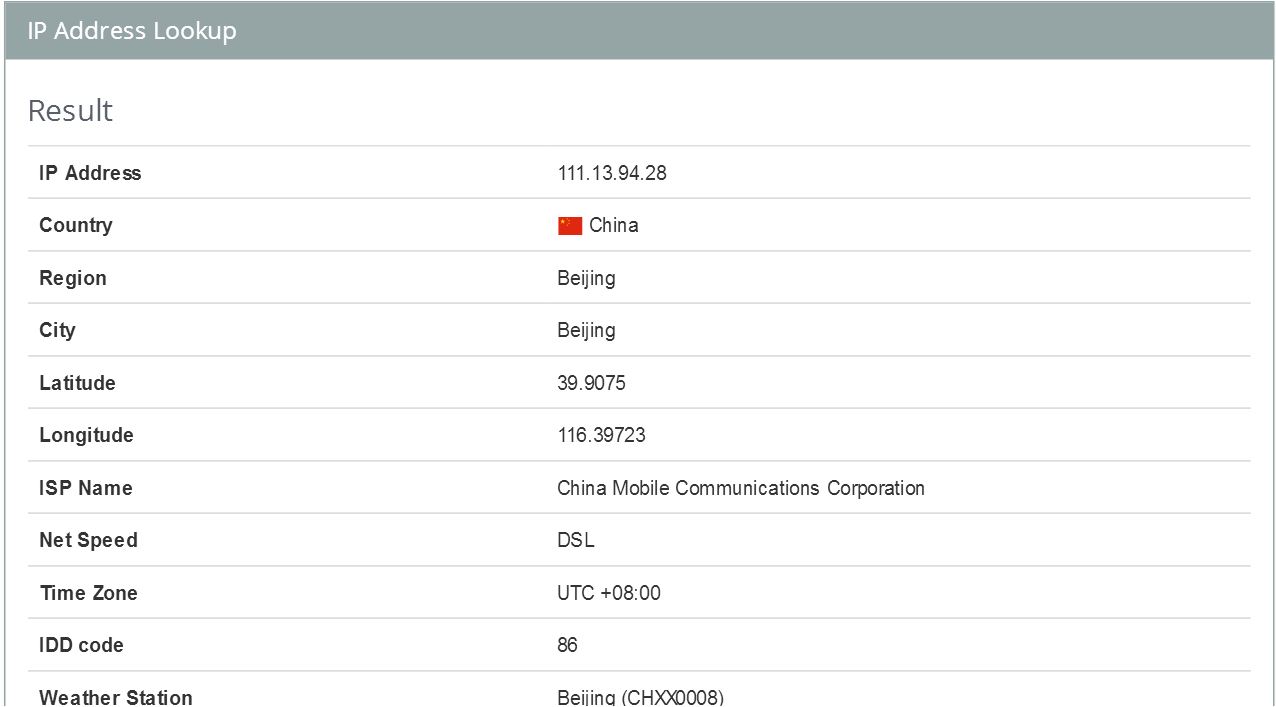

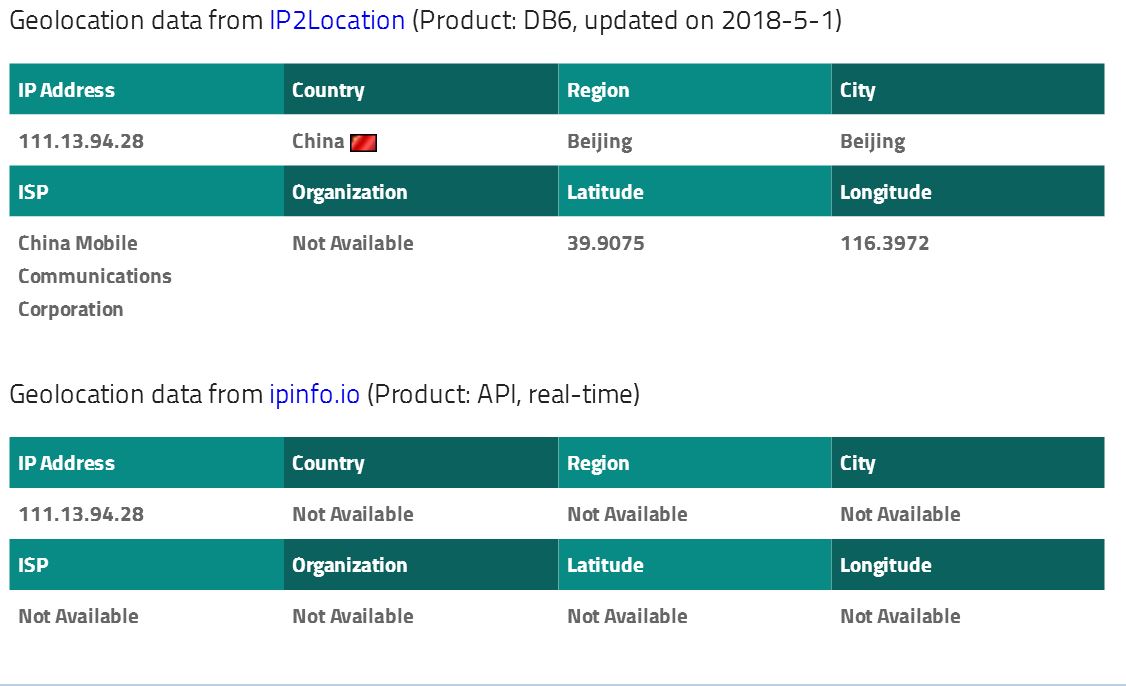

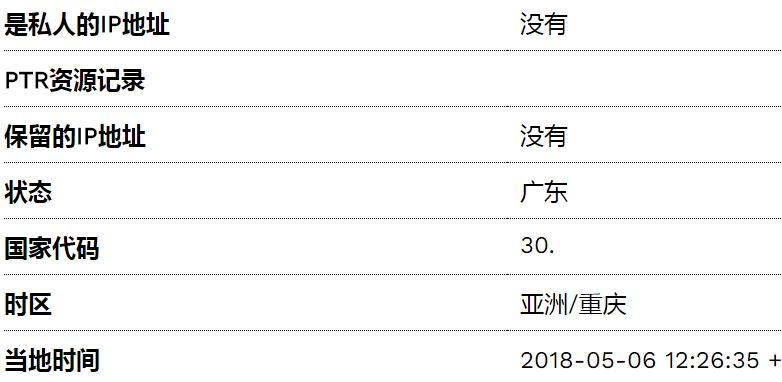

(3)IP2Location 通过该网站IPADRESSGUIDE可以根据IP查询地理位置。

(4)netcraft提供的信息查询服务

通过网站NETCRAFT,能获取到更多的更详细的信息

(5)IP2反域名查询

通过IP反查到域名:reverse-ip-lookup

1.2通过搜索引擎进行信息搜集

(1)搜索网址目录结构

应用metasploit的brute_dirs,dir_listing,dir_scanner等辅助模块,主要是暴力猜解。

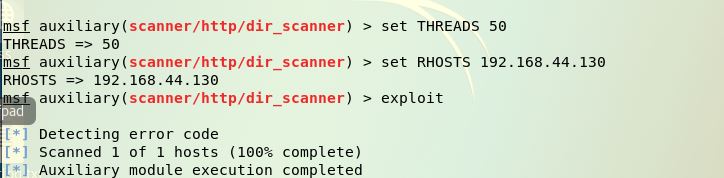

use auxiliary/scanner/http/dir_scanner

set THREADS 50

set RHOSTS 192.168.44.130

show options

exploit

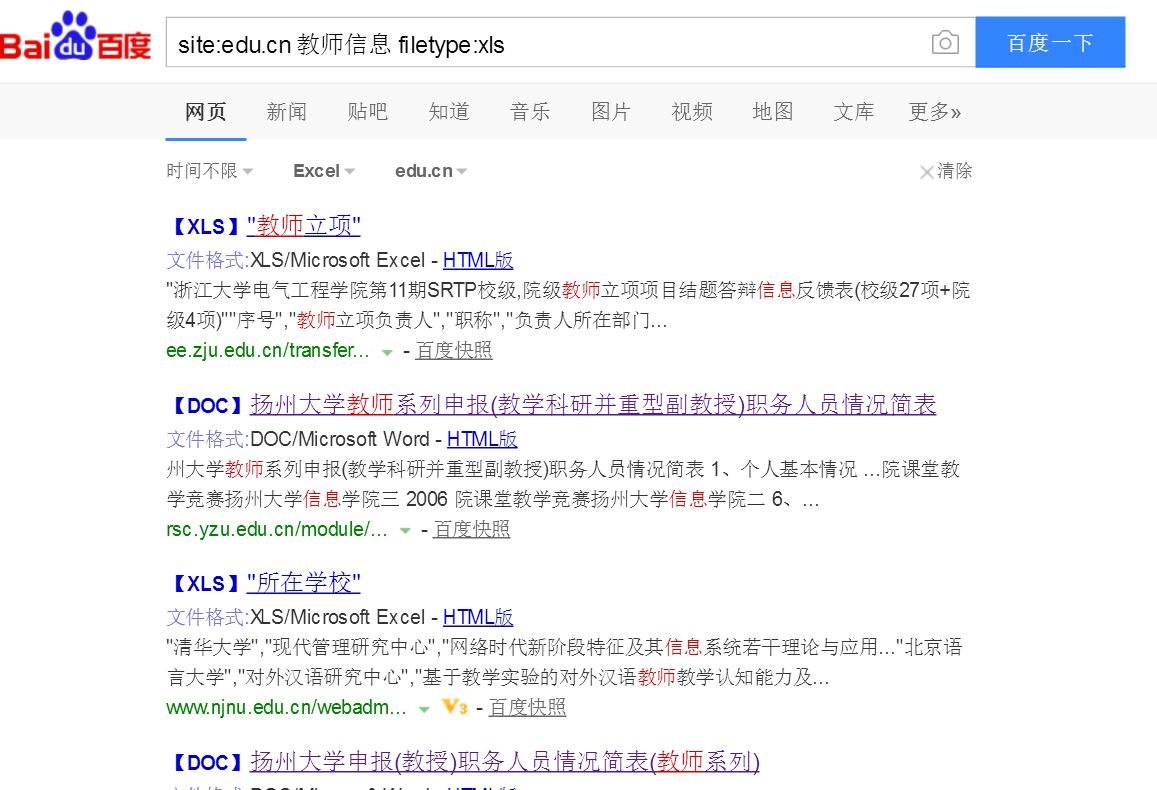

(2)搜索特定类型的文件

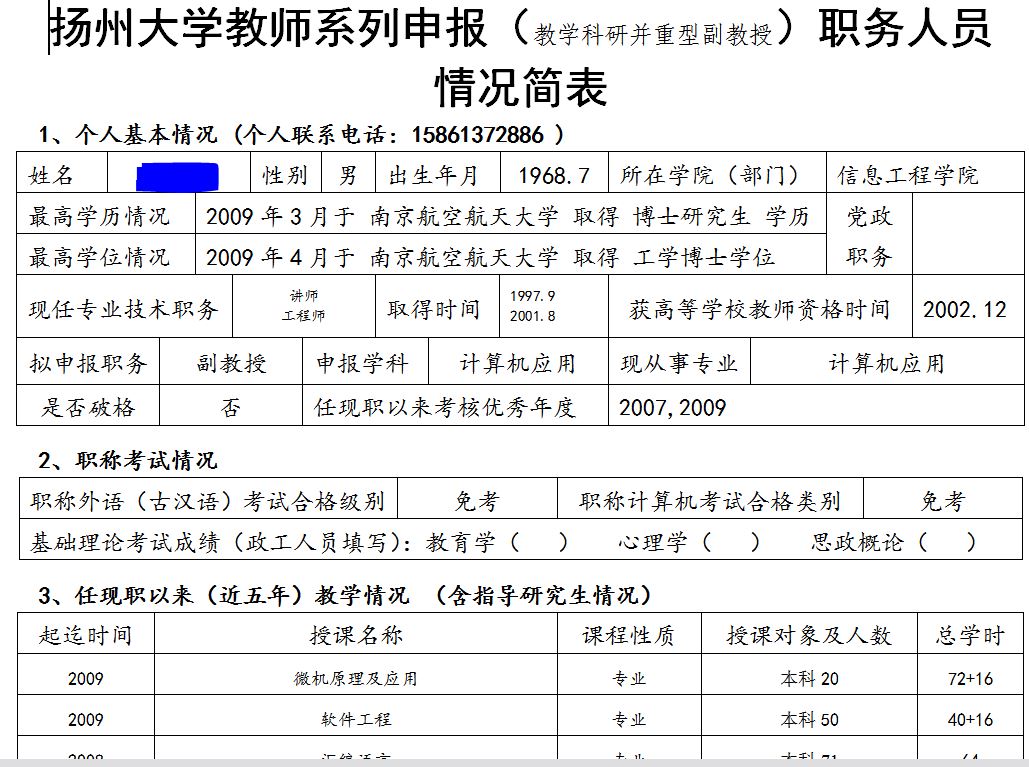

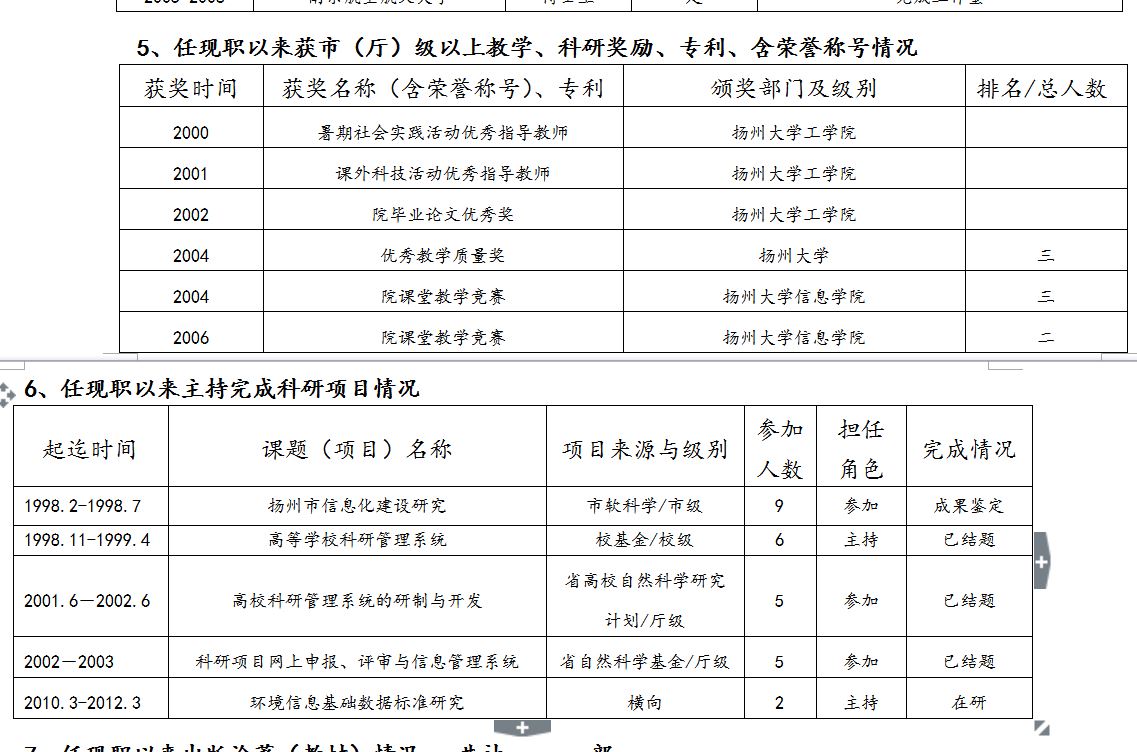

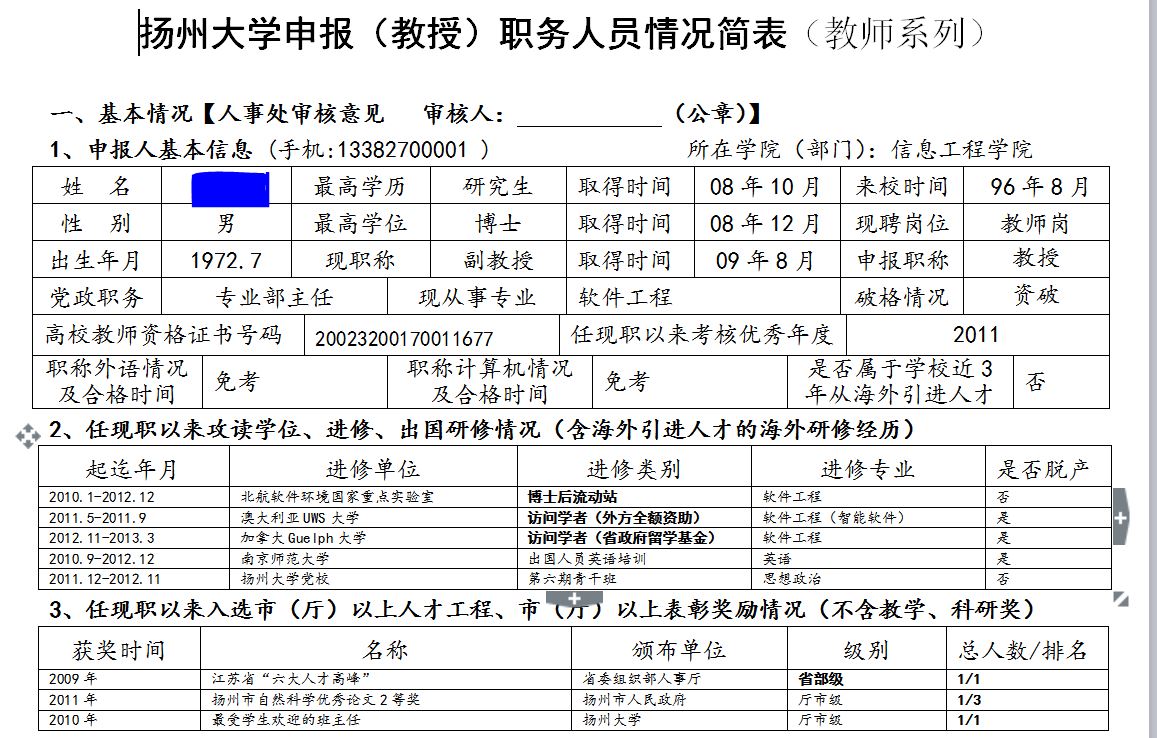

有些网站会链接通讯录,订单等敏感的文件,可以进行针对性的查找。如百度,site:edu.cn 教师信息 filetype:xls。搜到如下图结果:

可怕的是,某老师的全部个人信息以及生平经历全部曝光了,还有某老师的资格证书号码等等。。

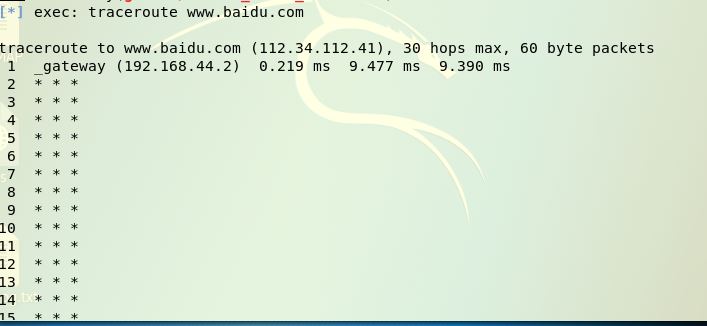

(3)IP路由侦查

traceroute www.baidu.com

2、主机探测和端口扫描

2.1活跃主机扫描

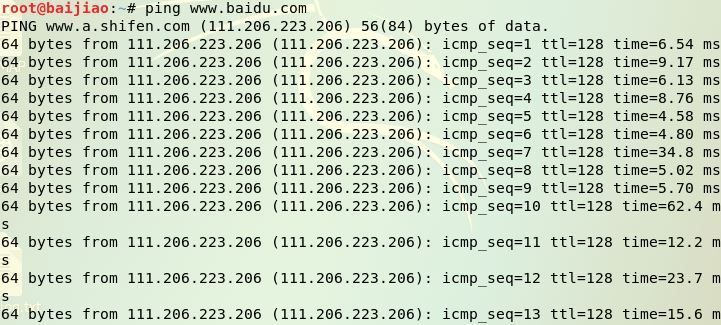

(1)ICMP Ping命令

ping www.baidu.com

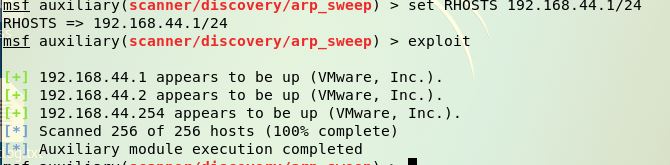

(2)metasploit中的模块

比如:arp_sweep 使用ARP请求枚举本地局域网的活跃主机,即ARP扫描器 udp_sweep 使用UDP数据包探测。

use auxiliary/scanner/discovery/arp_wseep

set RPORT 192.168.44.1/24

show options

exploit

2.3端口扫描与服务探测

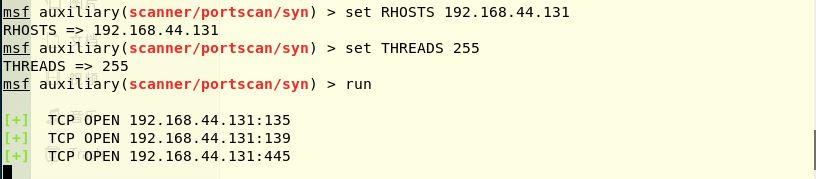

(1)metasploit的端口扫描模块

(2)Nmap扫描

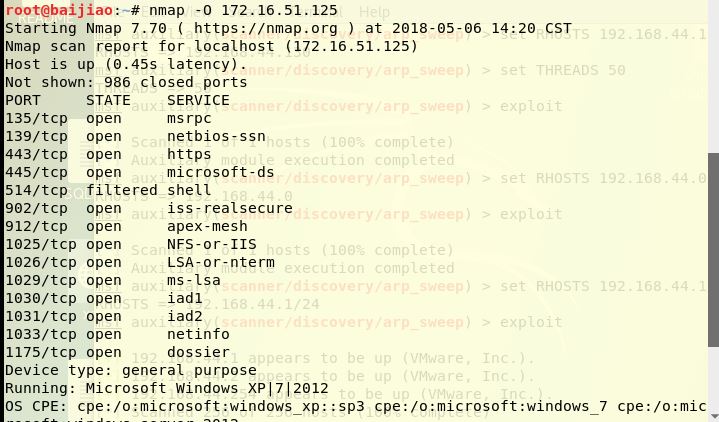

- 操作系统辨别

Nmap -O 参数

- Nmap端口扫描

指定使用 Connect()的方式来对目标主机进行扫描。

Nmap -sT 参数

除此之外,还有很多不同的参数:

-sU: 指定使用UDP扫描方式确定目标主机的UDP端口状况。

-sN/sF/sX: 指定使用TCP Null, FIN, and Xmas scans秘密扫描方式来协助探测对方的TCP端口状态。

--scanflags <flags>: 定制TCP包的flags。

-sI <zombiehost[:probeport]>: 指定使用idle scan方式来扫描目标主机(前提需要找到合适的zombie host)

-sY/sZ: 使用SCTP INIT/COOKIE-ECHO来扫描SCTP协议端口的开放的情况。

-sO: 使用IP protocol 扫描确定目标机支持的协议类型。

-b <FTP relay host>: 使用FTP bounce scan扫描方式

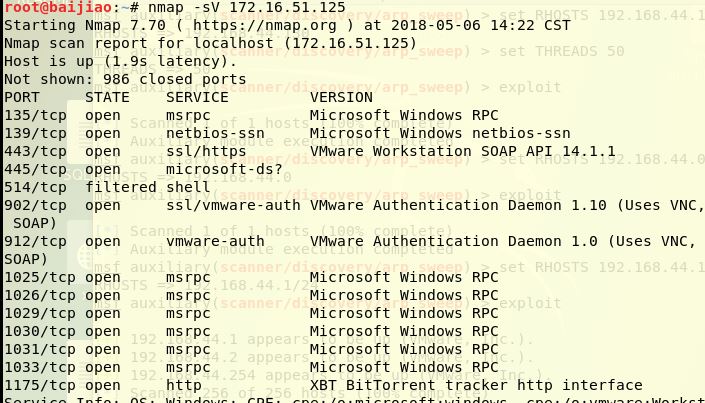

- 探测详细服务信息

-sV: 指定让Nmap进行版本侦测

Nmap -sV 参数

3网络服务扫描

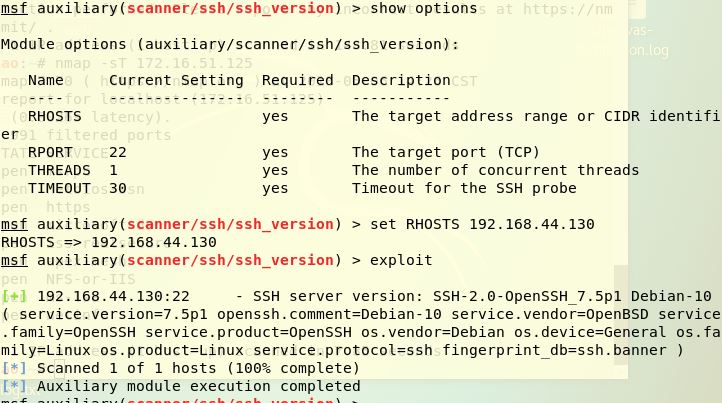

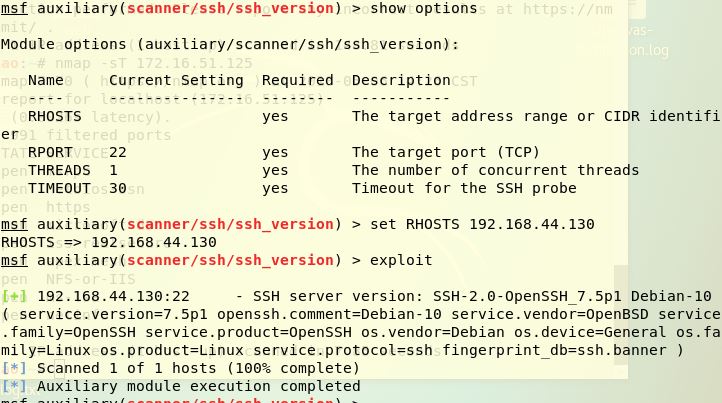

(1)SSH服务扫描

use auxiliary/scanner/ssh/ssh_version

set RPORT 192.168.44.130

show options

exploit

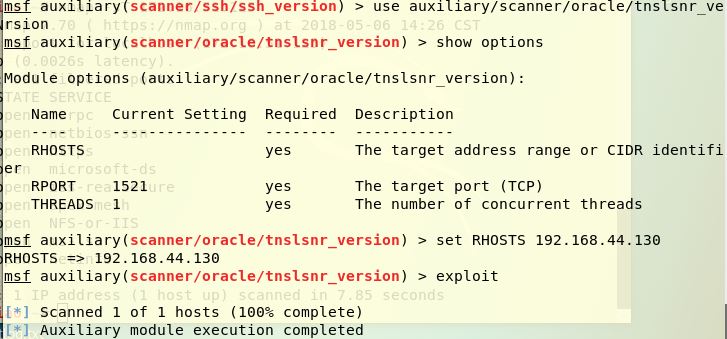

(2)Oracle数据库服务查点

use auxiliary/scanner/oracle/tnslsnr_version

set RPORT 192.168.44.130

show options

exploit

- 漏洞扫描

1.安装新版OpenVAS

apt-get update//更新软件包列表

apt-get dist-upgrade//获取到最新的软件包,对有更新的包进行下载并安装

apt-get install openvas//重新安装OpenVAS工具

2.配置OpenVAS服务

-重复运行该指令 openvas-check-setup,通过提示信息FIX,不断输入命令。直到再次输入openvas-check-setup时,出现如下图所示界面,则成功啦。

- 输入openvasmd --user=admin --new-password=20155306命令添加用户账号和密码。

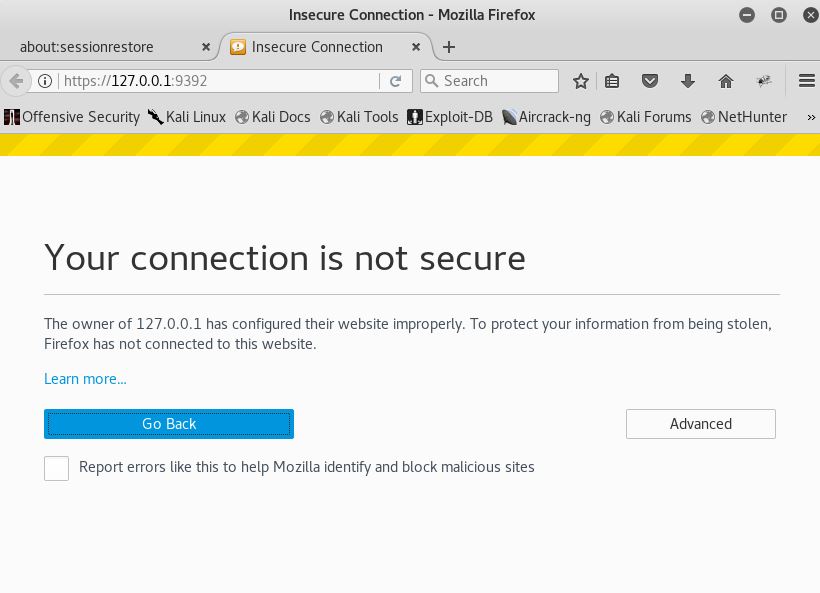

- 输入openvas-start开启openvas。稍等一会,浏览器会自动跳转到https://127.0.0.1:9392。但会出现如下图提示:您的连接不安全。

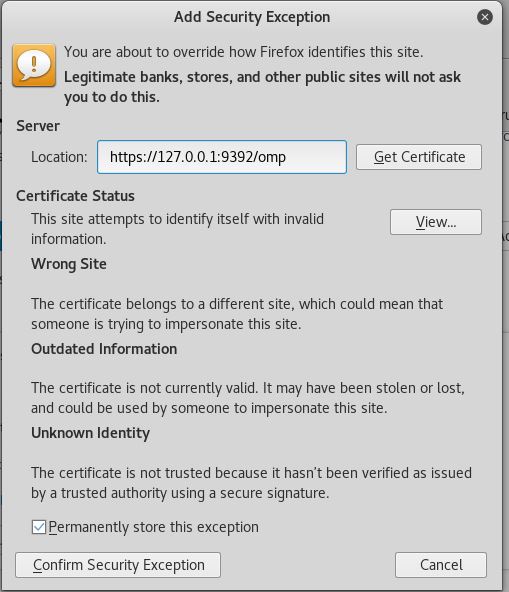

- 点击Advanced,信任该网址。

-

输入刚才设置的用户名和密码进行登录之后。

-

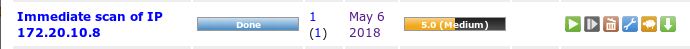

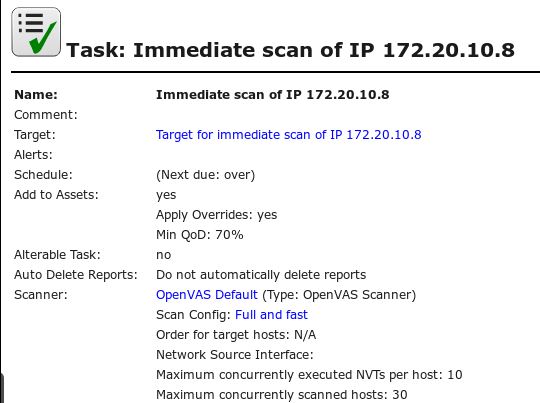

新建一个新的任务向导:scans——tasks——Task Wizard,出现下图界面,输入想要扫描的主机的IP地址:172.20.10.8。

-

然后。。。是漫长。。耐心。。等待,终于百分之百啦

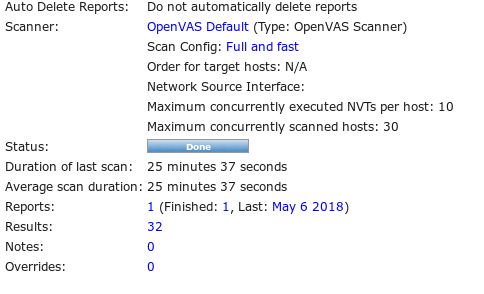

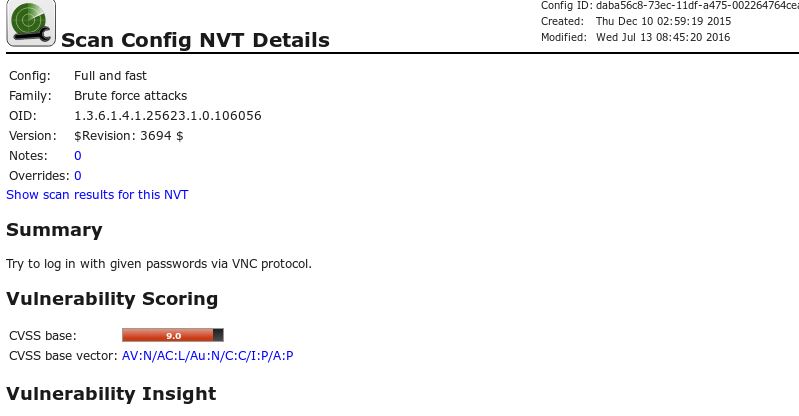

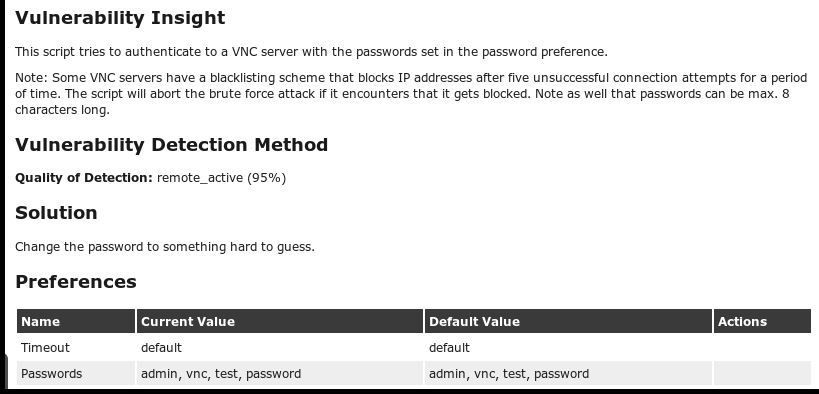

- 任意选择一个 brute force attack暴力攻击中的VNC

从详细信息中可以看到,该脚本漏洞尝试使用密码首选项中设置的密码对VNC服务器进行身份验证。

给出的改进方法是:将密码更改为难以猜测的内容。

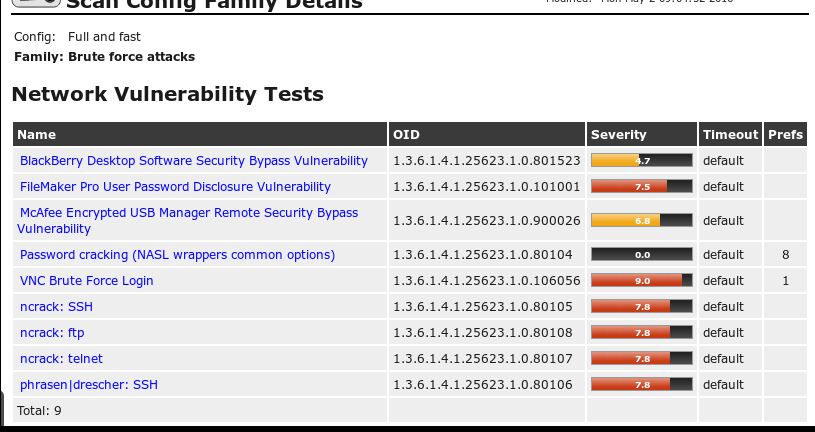

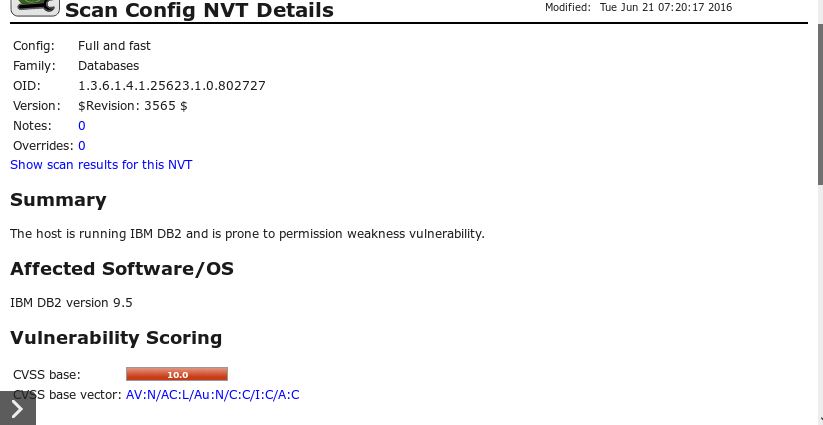

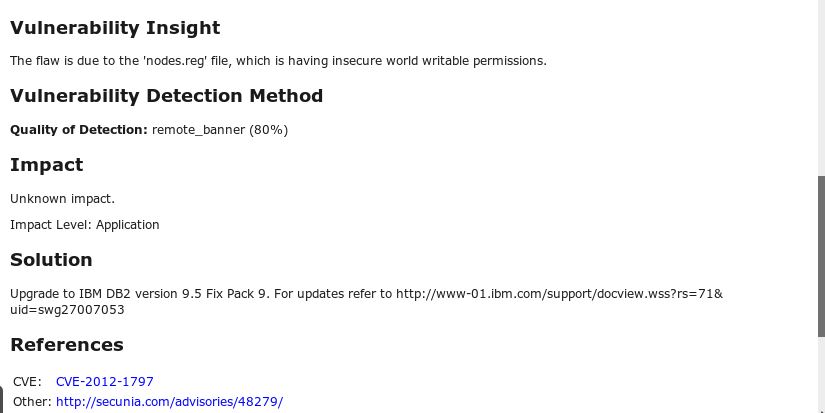

- 我们再来看一个漏洞。大概意思就是:主机正在运行IBM DB2时容易出现权限漏洞漏洞,这个缺陷是由于'nodes.reg'文件造成的,该文件具有不安全的可写权限。

漏洞检测方法。并且提到IBM DB2的版本是9.5。

相应给出的解决方法是:升级到IBM DB2 V9.5 FP9。并且给出了更新的网址::http://www-01.ibm.com/support/docview.wss?rs=71&uid=swg27007053。

浙公网安备 33010602011771号

浙公网安备 33010602011771号