tomcat 认证爆破之custom iterator使用

众所周知,BurpSuite是渗透测试最基本的工具,也可是神器,该神器有非常之多的模块;反正,每次翻看大佬们使用其的骚操作感到惊叹,这次我用其爆破模块的迭代器模式来练练手【不喜勿喷】

借助vulhub平台搭建好tomcat8.0的环境

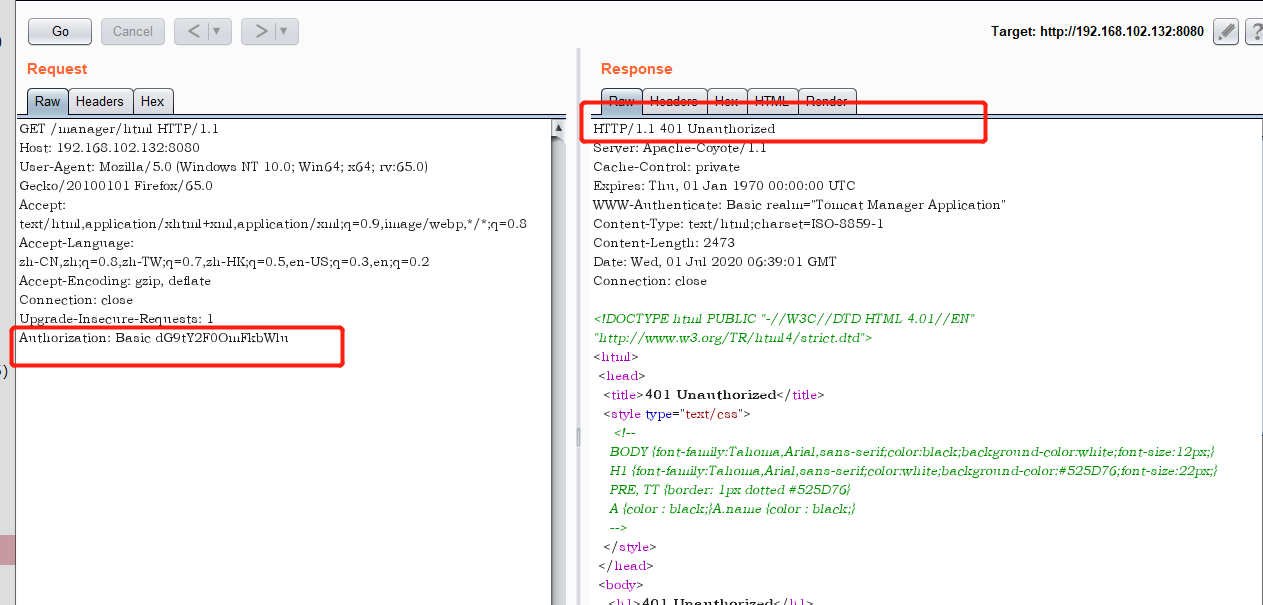

访问http://192.168.102.132:8080/manager,输入密码,BP 抓包如下

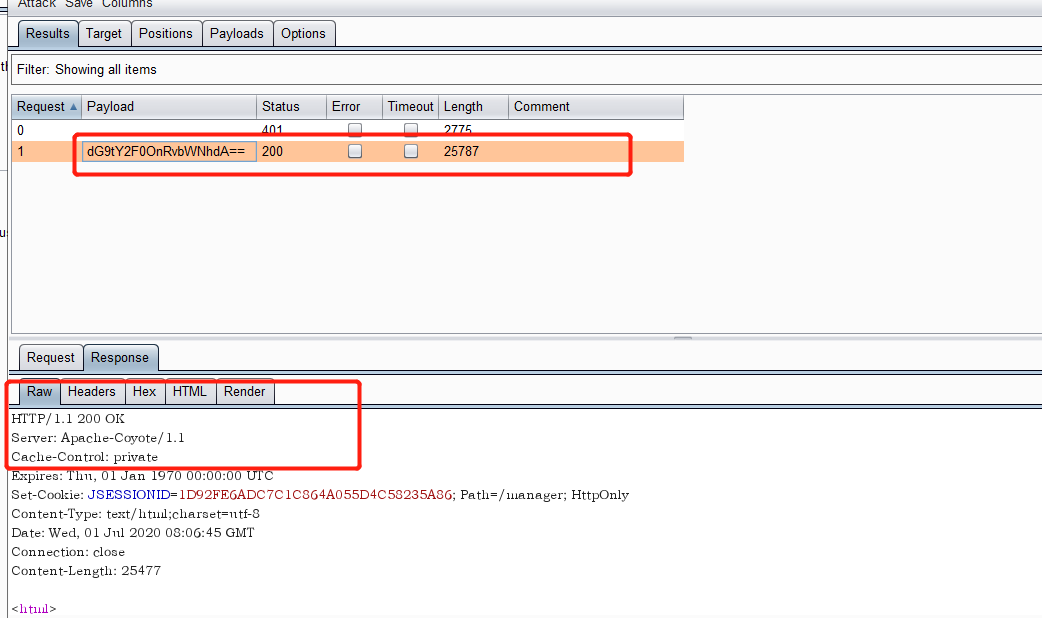

Authorization: Basic dG9tY2F0OmFkbWlu ------->输入的用户名/口令以base64的形式传输。认证失败显示401 认证成功为200

将Authorization字段后面的值进行base64 解码,即可获取用户认证信息明文

将该数据包发送到BP的爆破模块,选中base64编码后的用户名和密码。

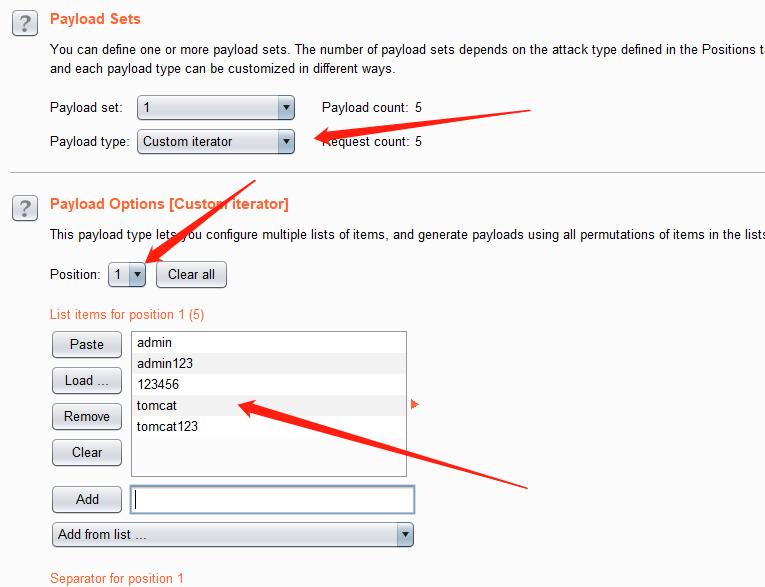

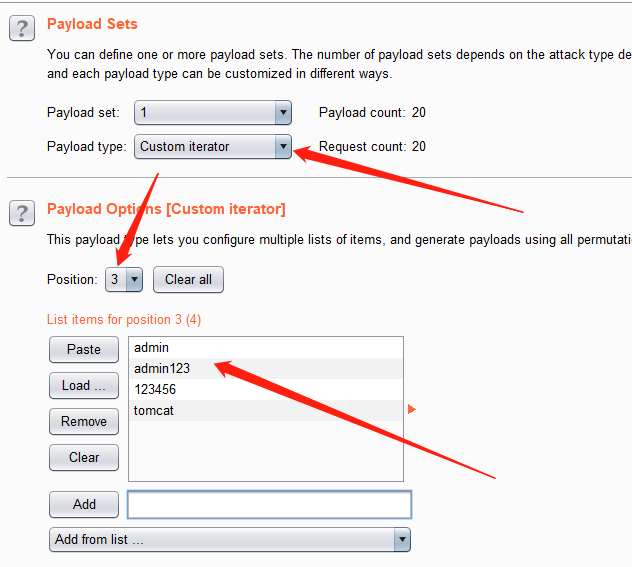

Payload set ---->custom iterator(自定义迭代器)------>position 3------>输入字典

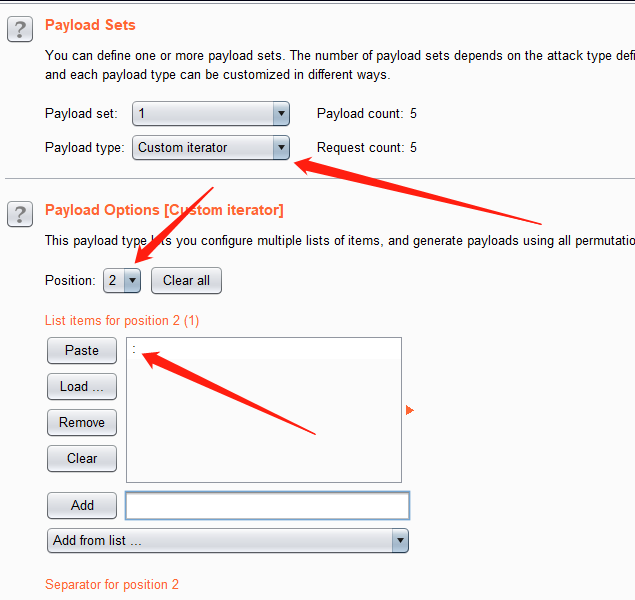

自定义迭代器可以自定义拼接方式,position的位置即为我们的拼接方式,根据上述base64解码的tomcat密码的格式:用户名:密码 ----->则position的位数为3

Position1

Position2

Position3

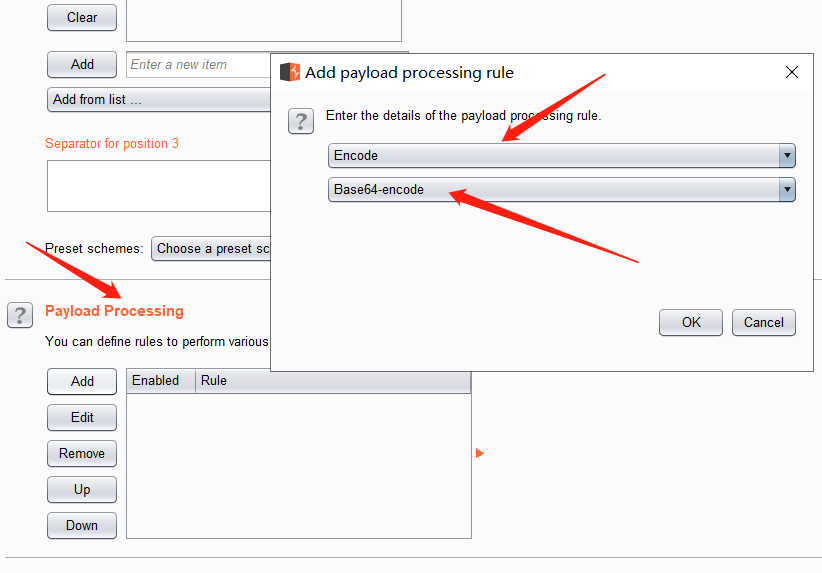

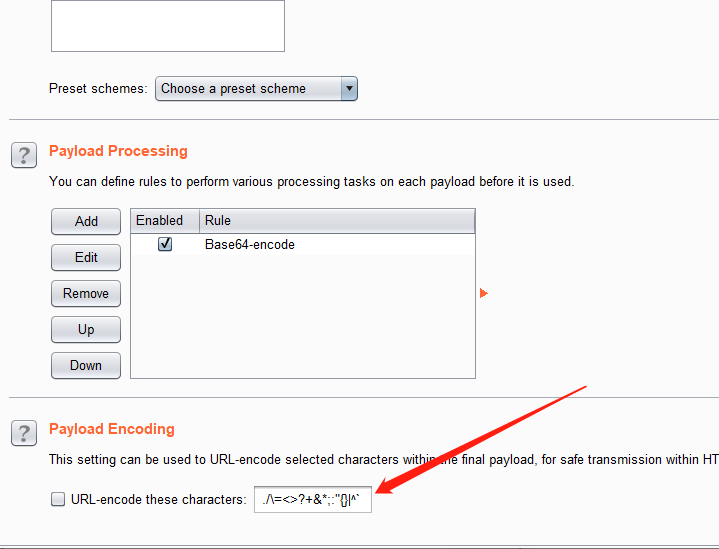

3个拼接完成后,需要进行base64编码;payload processing 进行编码设置

取消Palyload Encoding编码。

爆破成功

浙公网安备 33010602011771号

浙公网安备 33010602011771号