软件设计师基础学习 六

六、安全性知识

6.1.1 信息安全和信息系统安全

-

信息安全系统的体系架构

X轴是安全机制

Y轴是"OSI网络参考模型"

Z轴是"安全服务"

"安全空间的五大属性":认证、权限、完整、加密、不可否认

信息安全含义及属性:保护信息的保密性、完整性、可用性,另外也包括其他属性,如:真实性、可查性、不可抵赖性和可靠性。

安全需求

可划分为物理线路安全、网络安全、系统安全和应用安全;

物理安全:物理设备、物理环境

网络安全:网络上的攻击、入侵

系统安全:操作系统漏洞、补丁等

应用安全:上层的应用软件,包括数据库软件

6.1.2 信息安全技术

加密技术:一个密码系统通常简称为密码体制(Cryptosystem),由5部分组成

1.明文空间M:它是全体明文的集合

2.密文空间C:它是全体密文的集合

3.密钥空间K:它是全体密钥的集合。其中每一个密钥K均由加密密钥Ke和解密密钥Kd组成,即K=<Ke,Kd>

4.加密算法E:它是一组由M至C的加密变换

5.解密算法D:它是一组由C至M的解密变换

对于明文空间M中的每一个明文M,加密算法E在秘钥Ke的控制下将明文M加密成密文C:C=E(M,KE)

而解密算法D在秘钥Ke的控制下将密文C解密出同一明文M:M=D(C,Kd)=D(E(M,Ke),Kd)

对称加密技术

数据的加密和解密的密钥(密码)是相同的,属于不公开密钥加密算法。其缺点是加密强度不高,且密钥分发困难。优点是加密速度快,适合加密大数据。

常见的对称密钥加密算法如下:

DES:替换+移位、56位密钥、64位数据块、速度快、密钥易产生

3DES:三成DES,两个56位密钥K1、K2

加密:K1加密->K2解密->K1加密

解密:K1解密->K2加密->K1解密

AES:是美国联邦政府采用的一种区块加密标准,这个标准用来替代原先的DES。对其的要求是"至少想3DES一样安全"

RC-5:RSA数据安全公司的很多产品都使用了RC-5

IDEA:128位密钥,64位数据块,比DES的加密性好,对计算机功能要求相对低

非对称加密技术

数据的加密和解密密钥是不同的,分为公钥和私钥。是公开密钥加密算法。其缺点是加密速度慢。优点是安全性高,不容易破解。

非对称技术的原理是:发送者发送数据时,使用接收者的公钥作加密密钥,私钥做解密密钥,这样只有接收者才能解密密文得到明文。安全性更高,因为无需传输密钥。但无法保证完整性。

常见的非对称加密算法如下:

RSA:512位(或1024位)密钥,计算量极大,难破解

Elgamal、ECC(椭圆曲线算法)、背包算法、Rabin、D-H等

-

相比较可知,对称加密算法密钥一般只有56位,因此加密过程简单,适合加密大数据,也因此加密强度不高;而非对称加密算法密钥有1024位,相应的解密计算量庞大,难以破解,却不适合加密大数据,一般用来加密对称算法的秘钥,这样就将两个技术组合使用了,这也是数字信封的原理

数字信封

数字信封原理:信是对称加密的密钥,数字信封就是对次密钥进行非对称加密,具体过程:发送方将数据用对称密钥加密传输,而将对称密钥用接收方公钥加密发送给对方。接收方收到数字信封,用自己的私钥解密信封,取出对称密钥解密得原文

数字信封运用了对称加密技术和非对称加密技术,本质是使用对称密钥加密数据,非对称密钥加密对称密钥,解决了对称密钥的传输问题

信息摘要

所谓信息摘要,就是一段数据的特征信息,当数据发生了改变,信息摘要也会发生改变,发送方会把信息摘要和数据一起一起传给接收方,接收方会根据收到的数据重新生成一个信息摘要,若此摘要和接收到的摘要相同,则说明数据正确。信息摘要是由哈希函数生成的。

信息摘要的特点:不管数据多长,都会生成同样长度的信息摘要;任何不同的输入数据,都会产生不同的信息摘要;单向性,即只能由数据生成信息摘要,不能有信息摘要还原数据

信息摘要算法:MD5(产生128位输出)、SHA-1(安全散列算法,产生160位输出,安全性更高)

数字签名

唯一标识一个发送方

发送者发送数据时,使用发送者的私钥进行加密,接收者收到数据后,只能使用发送者的公钥进行解密,这样就能唯一确定发送方,这也是数据签名的过程。但无法保证机密性。

公钥基础设施PKI

是以不对称密钥加密技术为基础,以数据机密性、完整性、身份认证和行为不可抵赖为安全目的,来实施和提供安全服务的具有普适性的安全基础设施。

1.数字证书:一个数据结构,是一种由一个可信任的权威机构签署的信息集合。在不同的应用中有不同的证书。如x.509证书必须包含下列信息:(1)版本号(2)序列号(3)签名算法标识符(4)认证机构(5)有效期限(6)主题信息(7)认证机构的数字签名(8)公钥信息

公钥证书主要用于确保公钥及其用户绑定关系的安全。这个公钥就是证书所标识的那个主体的合法的公钥。任何一个用户只要知道签名机构的公钥,就能检查对证书的签名的合法性。如果检查正确,那么用户就可以相信那个证书所携带的公钥是真实的,而这个公钥就是证书所标识的那个主体的合法的公钥。

2.签名机构CA:负责签发证书、管理和撤销证书。是所有注册用户所信赖的权威机构,CA在给用户签发证书时要加上自己的数字签名,以保证证书的真实性。任何机构可以使用CA的公钥来验证该证书的合法性

6.1.3 网络安全技术

防火墙是在内部网络和外部因特网之间增加的一道安全防护措施,分为网络级防火墙和应用级防火墙

网络级防火墙层次低,但是效率高,因为其使用包过滤和状态监测手段,一般只检验网络包外在(起始地址、状态)属性是否异常,若异常,则过滤掉,不与内网通信,因此对应用和用户是透明的

但是这样的问题是,如果遇到伪装的危险数据包就没办法过滤,此时,就要依靠应用级防火墙,层次高,效率低,因为应用级防火墙会将网络包拆开,具体检查里面的数据是否有问题,会消耗大量的时间,造成效率低下,但是安全强度高

入侵检测系统IDS

防火墙技术主要是分隔来自外网的威胁,缺对来自内网的直接攻击无能为力,此时就要用到入侵检测IDS技术,位于防火墙之后的第二道屏障,作为防火墙技术的补充

原理:监控当前系统/用户行为,使用入侵检测分析引擎进行分析,这里包含一个知识库系统,囊括了历史行为、特定行为模式等操作,将当前行为和知识库进行匹配,就能检测出当前行为是否是入侵行为,如果是入侵,则记录证据并上报给系统和防火墙,交由它们处理

不同于防火墙,IDS入侵检测系统是一个监听设备,没有跨接在任何链路上,无须网络流量流经它便可以工作。因此,对IDS的部署,唯一的要求是:IDS应当挂接在所有所关注流量都必须流经的链路上。因此,IDS在交换式网络中的位置一般选择在:(1)尽可能靠近攻击源(2)尽可能靠近受保护资源

入侵防御系统IPS

IDS和防火墙技术都是在入侵行为已经发生后所做的检测和分析,而IPS是能够提前发现入侵行为,在其还没进入安全网络之前就防御。

在安全网络之前的链路上挂载入侵防御系统IPS,可以实时检测入侵行为,并直接进行阻断,这是与IDS的区别

杀毒软件

用于检测和解决计算机病毒,与防火墙和IDS要区分,计算机病毒要靠杀毒软件,防火墙是处理网络上的非法攻击

蜜罐系统

伪造一个蜜罐网络引诱黑客攻击,蜜罐网络被攻击不影响安全网络,并且可以借此了解黑客攻击的手段和原理,从而对安全系统进行升级和优化

网络攻击和威胁

| 攻击类型 | 攻击名称 | 描述 | |

|---|---|---|---|

| 窃听(网络监听) | 用各种可能得合法的或者非法的手段窃取系统中的信息资源和敏感信息 | ||

| 被动攻击 | 业务流分析 | 通过对系统进行长期监听,利用统计分析方法对诸如通信频度、通信的信息流向、通信总量的变化等参数进行研究、从而发现有价值的信息和规律 | |

| 非法登录 | 有些资料将这种方式归为被动攻击方式 |

| 攻击类型 | 攻击名称 | 描述 |

|---|---|---|

| 假冒身份 | 通过欺骗通信系统(或用户)达到非法用户冒充成合法用户,或者特权小的用户冒充成为特权大的用户的目的。黑客大多是采用假冒进行攻击 | |

| 抵赖 | 这是一种来自用户的攻击,比如:否认自己曾经发布过某条信息,伪造一份对方来信等 | |

| 主动攻击 | 旁路控制 | 攻击者利用系统的安全缺陷或者性能上的脆弱之处获得非授权的权利或特权 |

| 重放攻击 | 所截获的某次合法的通信数据拷贝,出于非法的目的而被重新发送 | |

| 拒绝服务(DOS) | 对信息或其它资源的合法访问被无条件地阻止 |

计算机病毒和木马

病毒:编制或者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机使用并且能够自我复制的一组计算机指令或者程序代码

木马:是一种后门程序,常被黑客用作控制远程计算机的工具,隐藏在被控制电脑上的一个小程序监控电脑一切操作并盗窃信息

代表性病毒实例:

蠕虫病毒(感染EXE文件):熊猫烧香、罗密欧与朱丽叶、恶魔、尼姆达、冲击波、欢乐时光

木马:QQ消息尾巴木马、特洛伊木马、X卧底

宏病毒(感染word、excel等文件中的宏变量):美丽沙,台湾1号

CIH病毒:史上唯一破坏硬件的病毒

红色代码:蠕虫病毒+木马

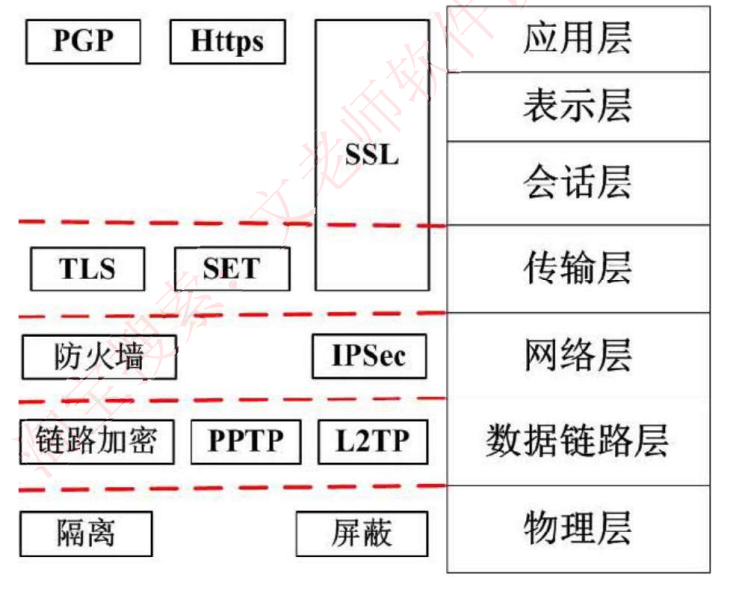

6.1.4 网络安全协议

物理层主要使用物理手段,隔离、屏蔽物理设备等,其它层都是靠协议保证传输的安全

SSH协议:安全外壳协议,被设计为Telnet/FTP安全的传输协议

SET协议:安全电子交易协议主要应用于B2C模式(电子商务)中保障支付信息的安全性。SET协议本身比较复杂,设计比较严格,安全性高,他能保证信息传输的机密性、真实性、完整性和不可否认性。SET协议是PKI框架下的一个典型实现,同时也在不断升级和完善,如SET2.0支持借记卡电子交易

Kerberos协议:是一种网络身份认证协议,该协议的基础是基于信任第三方,他提供了在开放网络中进行身份认证的方法,认证实体可以是用户也可以是用户服务。这种认证不依赖宿主机的操作系统或者计算机的IP地址,不需要保证网络上所有计算机的物理安全性,并且假定数据报在传输中可被随机窃取和修改

PGP协议:使用RSA公钥证书进行身份认证,使用IDEA(128位密钥)进行数据加密,使用MD5进行数据完整性验证

浙公网安备 33010602011771号

浙公网安备 33010602011771号