自学Aruba5.1-Aruba 基于角色(role)的策略管理(重点)

自学Aruba5.1-Aruba 基于角色(role)的策略管理(重点)

1. 角色Role介绍

在ArubaOS中,用户(User)指的是已经完成连接,并获取到IP地址的终端。

Aruba控制器中的每一个用户(User)都会被派生一个角色(Role),不管是无线用户或者是有线用户。

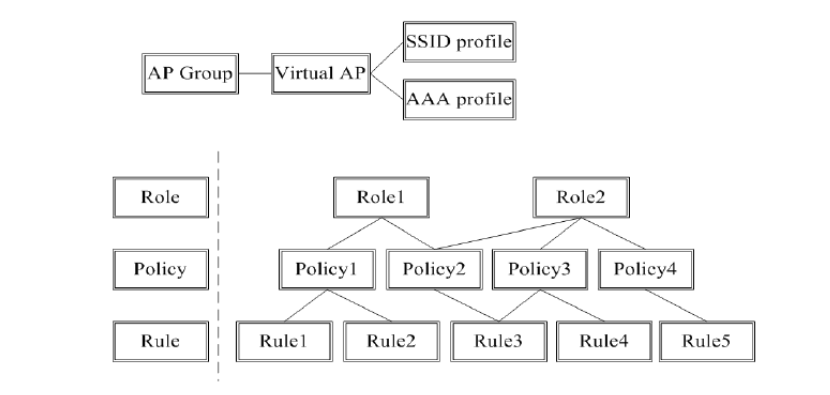

SSID profile: 配置用户可见的ESSID,及其加密方式,如open、wep、wpa-tkip、wpa2-aes,以及使用pre-share key静态密钥还是802.1x。

AAA profile: 配置用户认证方式(mac、802.1x、captive-portal、VPN),关联相应AAA认证服务器(Radius、TACACS+、LDAP及Internal DB)。

Virtual-AP profile: 关联上述SSID profile和AAA profile以构成一组WLAN服务模版,并为其分配vlan。

AP Group:可以将不同的Virtual-AP profile放置在一个组内。

如果控制器添加了PEFNG License,可以通过角色(Role)控制每个用户的网络访问权限及带宽策略。

- 每一个role都必须与一个或多个防火墙策略绑定

- 防火墙策略按次序从上往下匹配执行

- 如果匹配到一个策略,就会停止匹配

- 最后一个隐含的缺省策略(Policy)是“deny all” (需要PEFNG License)

- 可以设定role的带宽限制和会话数限制

- 可以设定role绑定固定vlan

- 策略(Policy)里面没有隐含缺省“deny all”的rule

2 role应用分配方式

2.1 角色分配方式介绍

ARUBA控制器中的每一个用户都会被分配一个角色(Role)。如果控制器添加了PEF License,可以通过用户角色(Role)控制每个用户的网络访问权限及带宽策略

- 每一个role都必须与一个或多个防火墙策略绑定

- 防火墙策略按次序执行

- 最后一个隐含的缺省策略是“deny all”

- 可以设定role的带宽限制和会话数限制

用户角色(Role)的派生可以通过多种方式实现 ,按照优先级从低到高分别是:

- initial user role初始化派生角色和Virtual AP的VLAN;

- user-derived role用户派生角色

- Default role默认派生角色

- 认证服务器返回的属性,如内置服务器或者LDAP,

- Radius服务器返回的Aruba Vendor-Spectiifc Attributes(VSA)属性。

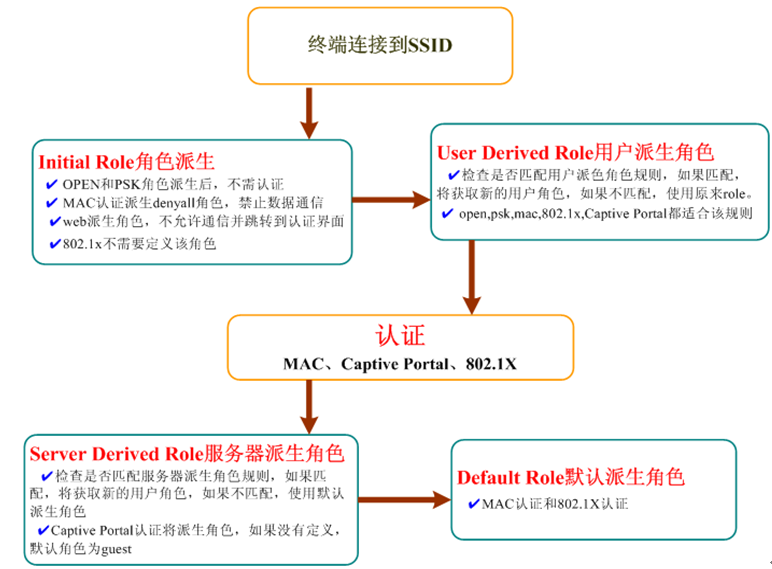

2.2 角色派生方式顺序和流程图

3. 角色派生方式详细介绍

3.1 Initial Role 初始化派生角色

- 在认证前派生的角色,属于临时的角色,在认证后系统会重新做角色派生;

- MAC认证、Captive Portal认证需要定义认证前的初始化派生角色;

- OPEN和PSK由于不需要认证,因此连接成功后的用户角色也是属于Initial Role。

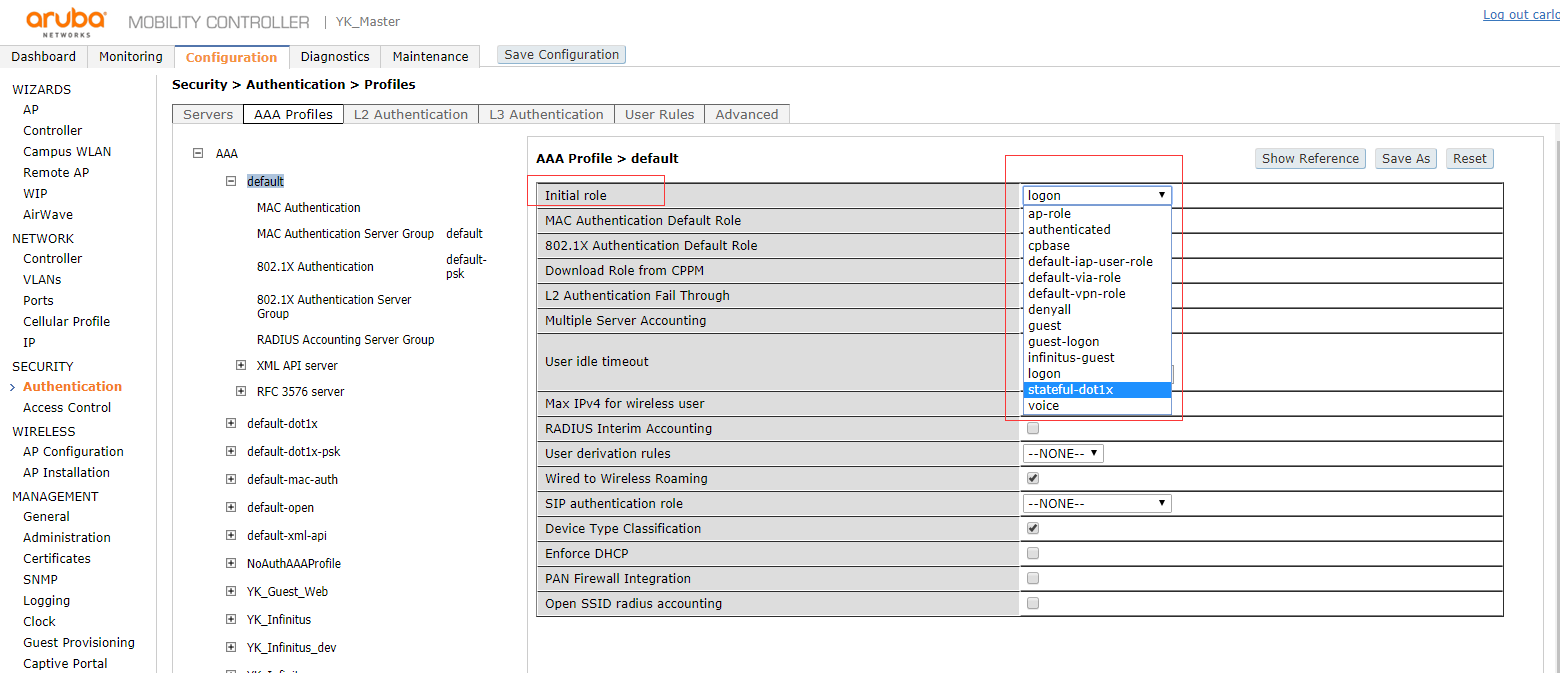

3.1.1 Initial Role是在aaa-profile中定义,具体配置如下:

①采用命令行配置:

1 (YK_Master) (config) #aaa profile open-profile 2 (YK_Master) (AAA Profile "open-profile") #initial-role authenticated

② WEB管理配置:

在Security > Authentication >AAA Profiles中

3.1.2 User-Derived Role用户派生角色

- 在认证前派生的角色;

- OPEN、PSK、MAC、captive-portal、802.1X认证前都可以做用户角色派生;

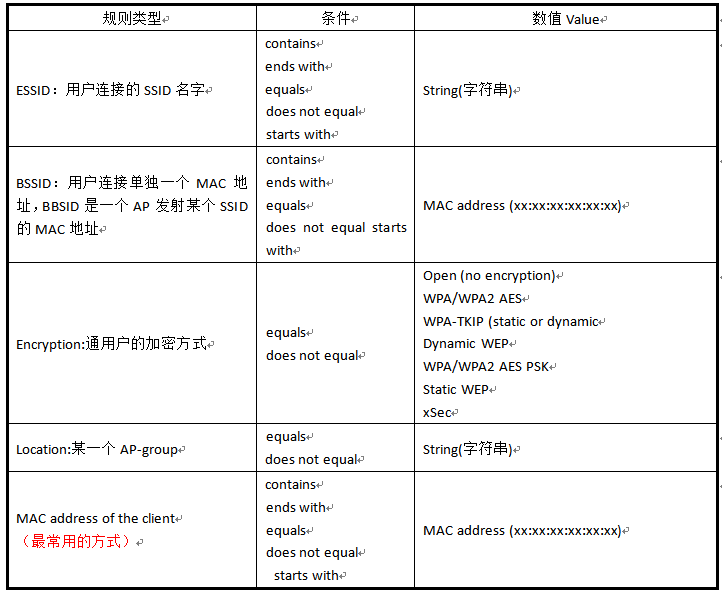

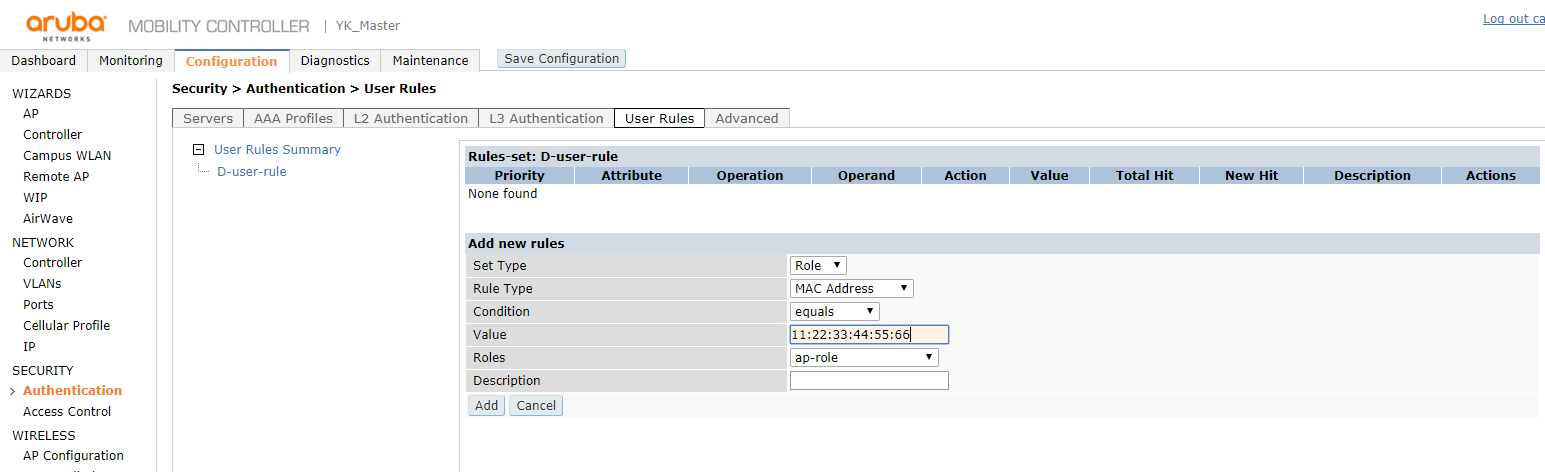

- 用户派生角色,可以为用户定义role和VLAN属性;

- 可以根据根据用户的各种参数派生角色,比如MAC地址、加密方式等。

常用的参数如下:

Initial Role是在aaa-profile中定义,具体配置如下:

①采用命令行进行配置:

定义用户派生规则:

1 (Aruba650) (config) #aaa derivation-rules user deri-role-mac 2 (Aruba650) (user-rule) #set vlan condition macaddr equals 60:d8:19:c4:fa:fd set-value 200 3 (Aruba650) (user-rule) #set role condition macaddr equals 60:d8:19:c4:fa:fd set-value vlan200-role 4 (Aruba650) (user-rule) #exit

作用到aaa-profile:

1 (Aruba650) (config-role) # aaa profile web-mac-profile 2 (Aruba650) (AAA Profile "web-mac-profile") #user-derivation-rules deri-role-mac 3 (Aruba650) (AAA Profile "web-mac-profile") #enforce-dhcp ##强制DHCP获取IP地址 4 (Aruba650) (AAA Profile "web-mac-profile") #exit

②采用WEB管理进行配置:

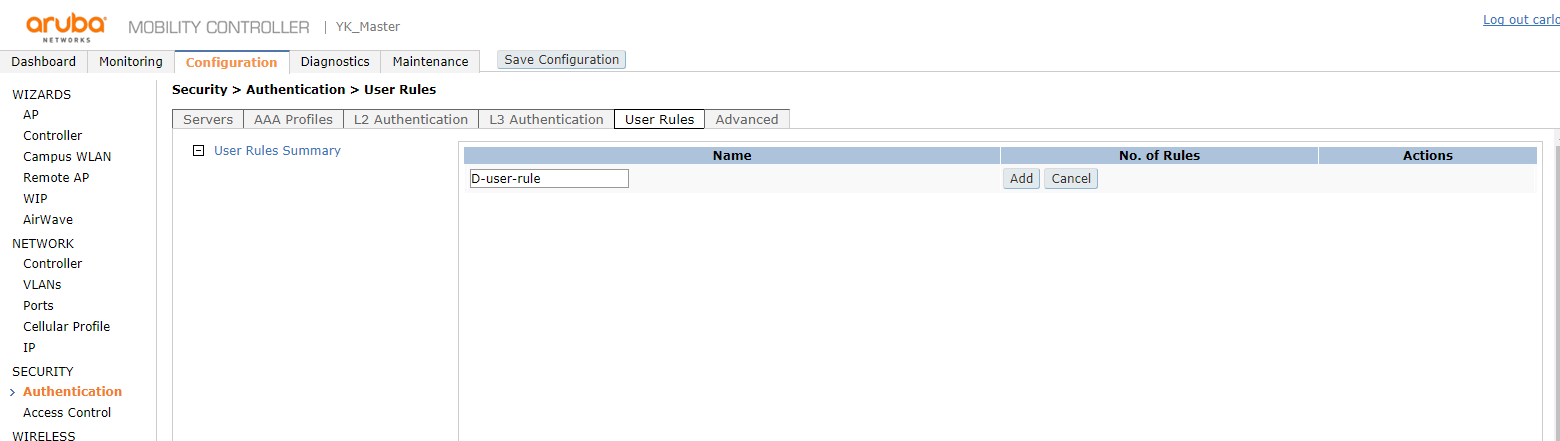

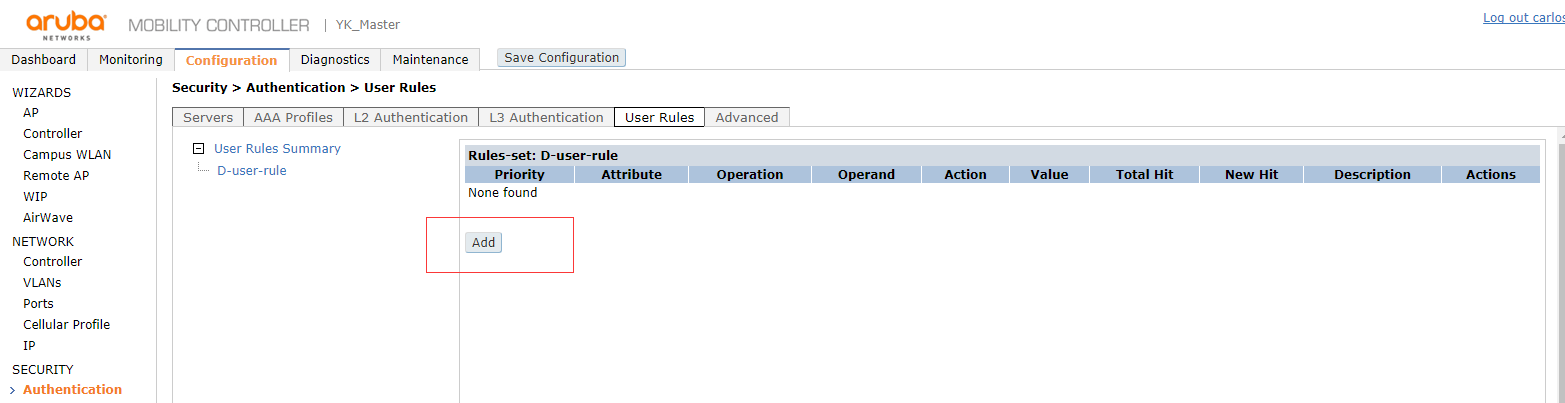

在Security > Authentication >User Rules中定义规则:

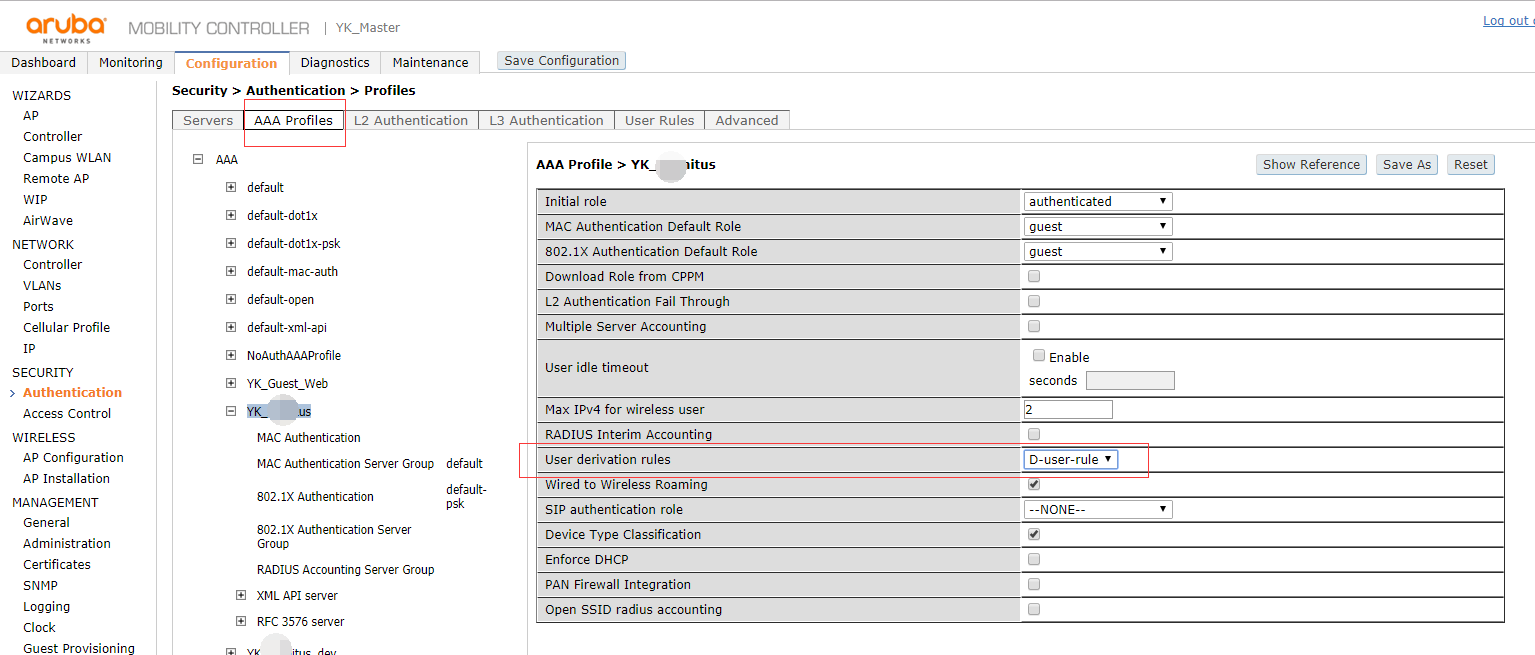

把规则作用到aaa profile:

3.1.3 Server Derived Roles服务器派生角色

- 在认证后派生的角色;

- 根据认证服务器返回的属性值进行角色派生;

- 可以是ArubaOS内置服务器指定role属性,也可以用LDAP服务器、Radius服务器返回的属性值。

3.1.3.1 内置服务器

①采用命令行进行配置:

如果采用内置服务器进行认证,配置如下:

定义服务器:

1 (Aruba650) (config) #aaa server-group web-server 2 (Aruba650) (Server Group "web-server") #auth-server Internal 3 (Aruba650) (Server Group "web-server") #set role condition role value-of ##定义根据服务器返回的role值进行角色派生 4 (Aruba650) (Server Group "web-server") #exit

在InterBD建立用户并定义角色:

1 (Aruba650) #local-userdb add username test2 password 123456 role web-2

注:为内置数据库用户定义role需要PEFNG许可证,如果没有PEFNG许可证的话,默认是guest。

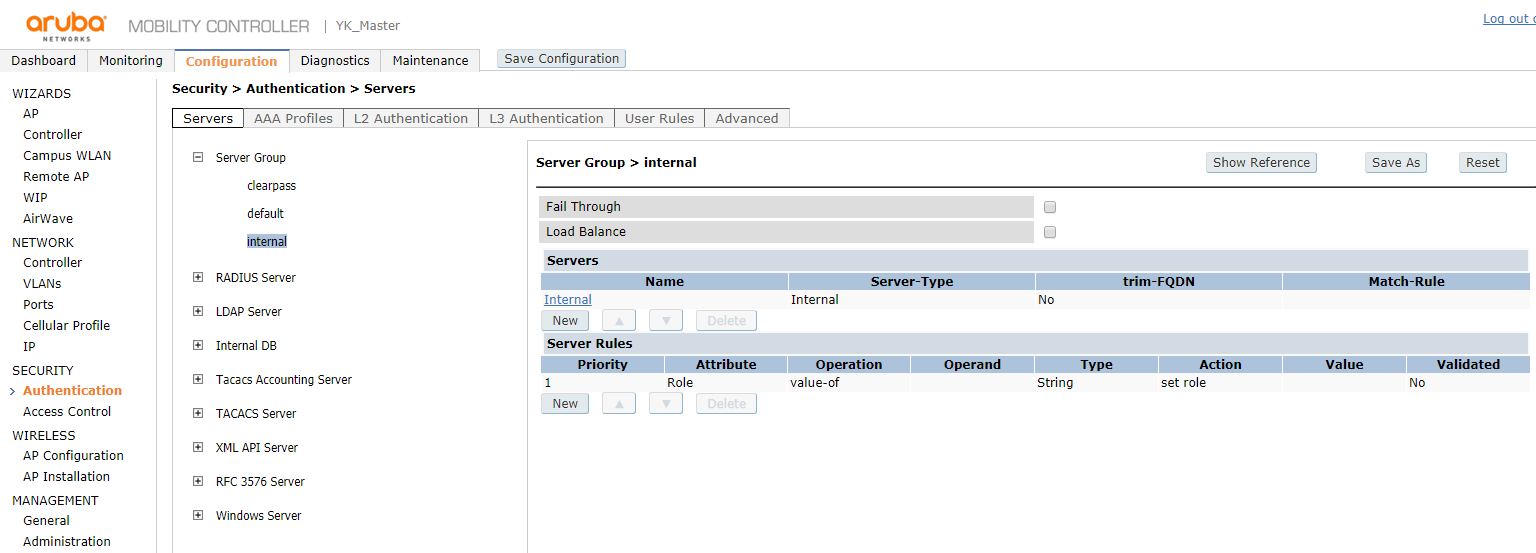

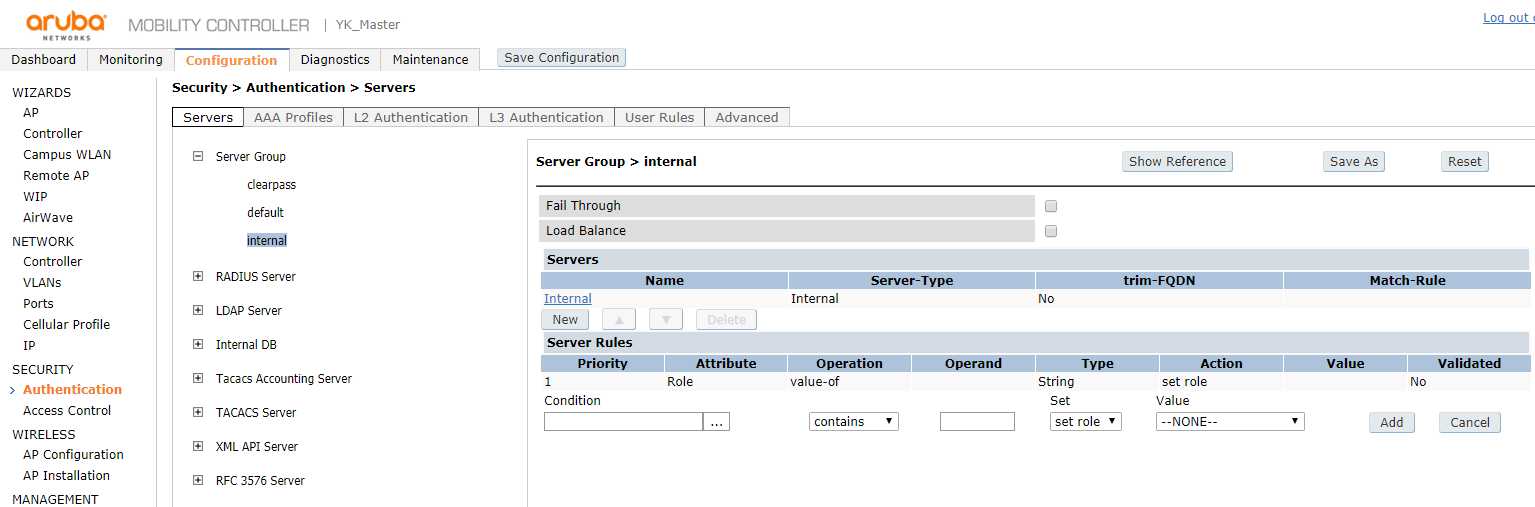

②采用WEB管理配置如下:

3.1.3.2 LDAP服务器

ArubaOS可以匹配LDAP服务器返回的属性值进行角色派生。

①用命令行配置如下:

配置LDAP作为用户数据库

配置方式一:

1 (Aruba650) #configure terminal 2 (Aruba650) (config) #aaa authentication-server ldap ad 3 (Aruba650) (LDAP Server "ad") #host 192.168.2.254 4 (Aruba650) (LDAP Server "ad") #admin-dn cn=rui,cn=Users,dc=ruitest,dc=com 5 (Aruba650) (LDAP Server "ad") #admin-passwd 123456 6 (Aruba650) (LDAP Server "ad") #allow-cleartext 7 (Aruba650) (LDAP Server "ad") #base-dn cn=Users,dc=ruitest,dc=com 8 (Aruba650) (LDAP Server "ad") #preferred-conn-type clear-text 9 (Aruba650) (LDAP Server "ad") #exit

配置方式二:

1 aaa authentication-server ldap leeman-ad 2 host 172.23.1.52 3 admin-dn edpmgh@leemanpaper.com 4 admin-passwd mghamgh 5 base-dn DC=leemanpaper,DC=com 6 exit

配置方式三:

1 aaa authentication-server ldap "LKKAD" 2 host 10.80.0.103 3 admin-dn "SAUCEGROUP\flh" 4 admin-passwd 9eeae49699b16afd5fff093a5fd4fbf8d6e4bd38f7929694 5 allow-cleartext 6 base-dn "DC=saucegroup,DC=ad,DC=lkk,DC=com"

查询是否跟LADP建立让认证关系

1 (Aruba650) #aaa test-server pap ad rui 123456 2 Authentication Successful

查看LDAP返回的值

1 (Aruba650) # aaa query-user ad wang1 2 objectClass: top 3 objectClass: person 4 objectClass: organizationalPerson 5 objectClass: user 6 cn: wang1 7 sn: wang1 8 distinguishedName: CN=wang1,CN=Users,DC=ruitest,DC=com 9 instanceType: 4 10 whenCreated: 20120414110333.0Z 11 whenChanged: 20120414110404.0Z 12 displayName: wang1 13 uSNCreated: 368694 14 memberOf: CN=tech1,CN=Users,DC=ruitest,DC=com ##返回值中的用户组,AC可以根据返回值匹配来定义该用户所属的组 15 uSNChanged: 368706 16 name: wang1 17 objectGUID: n\240\203\277T\345\002K\235\202y\351\372\240<\376 18 userAccountControl: 66048 19 badPwdCount: 0

AC可以根据返回值匹配来定义该用户所属的组命令如下:

把认证服务器修改成外部的LDAP服务器

1 (Aruba650) #configure terminal 2 (Aruba650) (config) #aaa server-group web-server 3 (Aruba650) (Server Group "web-server") #no auth-server Internal 4 (Aruba650) (Server Group "web-server") #auth-server ad 5 (Aruba650) (Server Group "web-server") #set role condition memberOf equals CN=tech1,CN=Users,DC=ruitest,DC=com set-value web-1 ##返回组名为test1,匹配到role web-1 7 (Aruba650) (Server Group "web-server") #set role condition memberOf equals CN=tech2,CN=Users,DC=ruitest,DC=com set-value web-2 8 (Aruba650) (Server Group "web-server") #exit

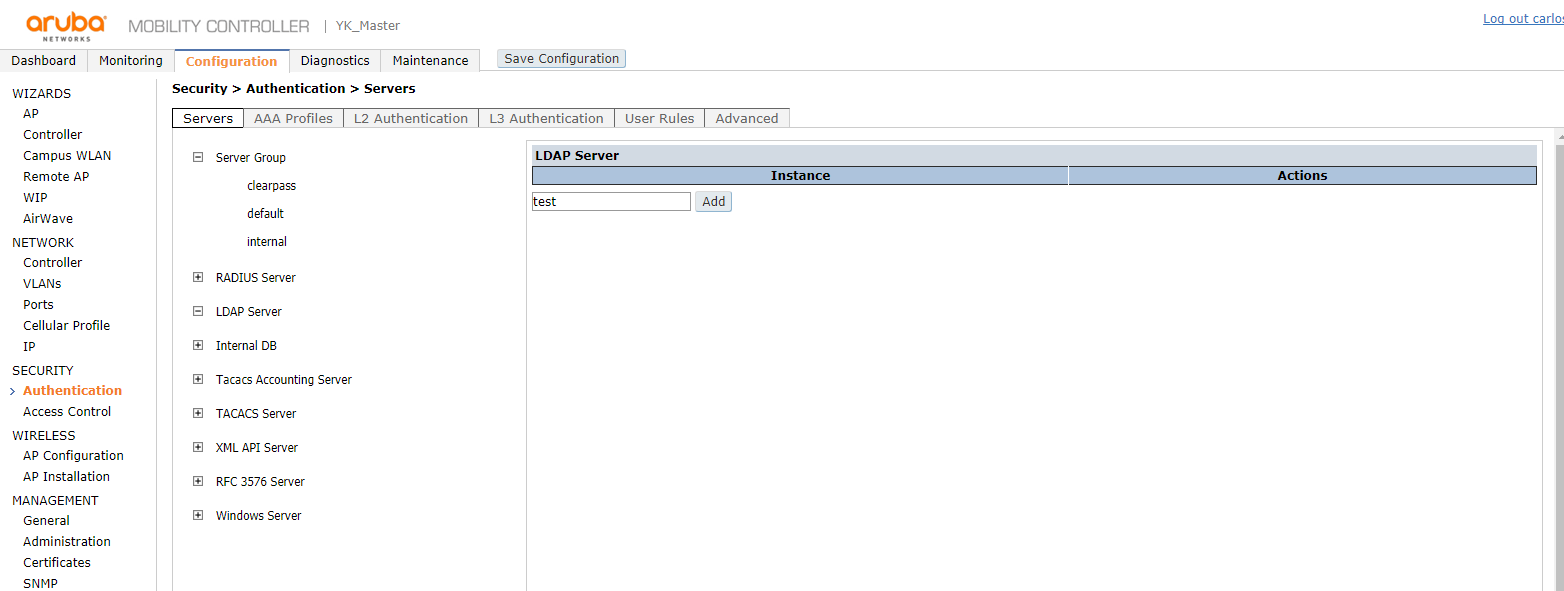

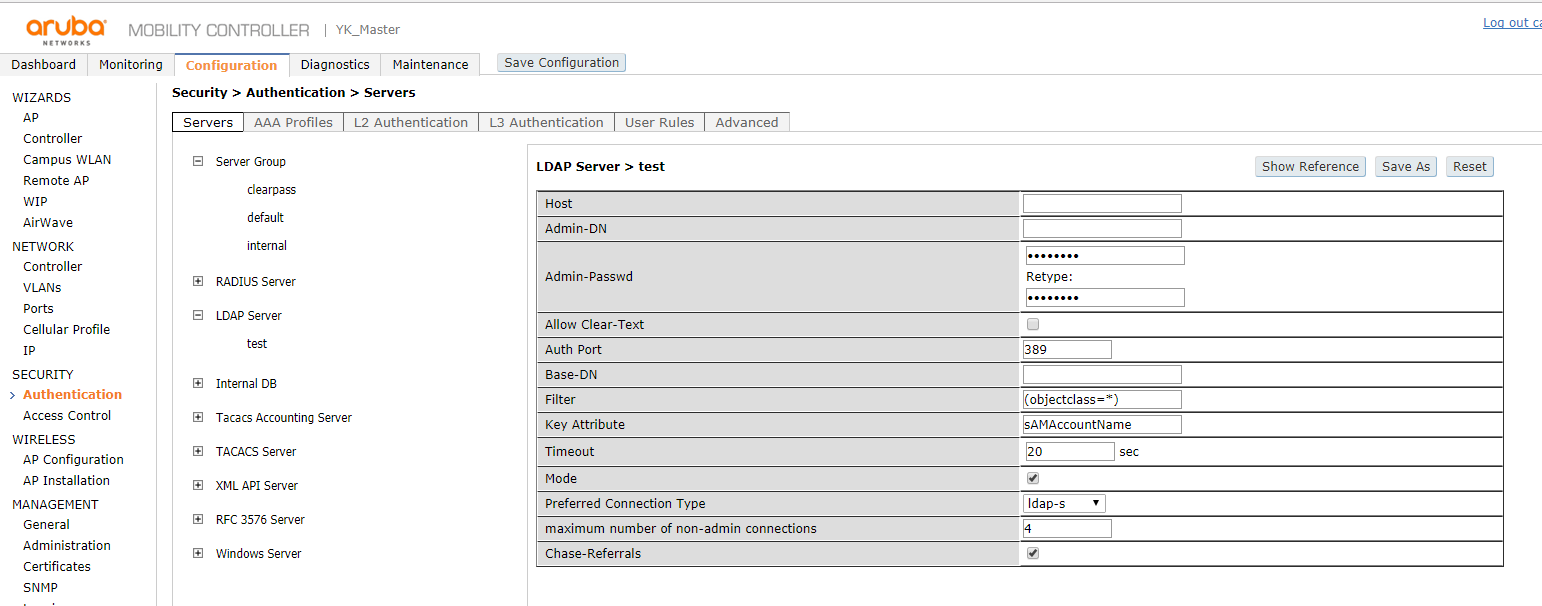

②用WEB管理配置如下:

定义LDAP服务器:

进行连接测试:

3.1.3.3 Radius服务器

采用Radius服务器的话,可以根据Radius服务器返回的VSA(Vendor Specific Attributes)值进行角色派生,该角色优先级最高,为其派生角色后,用户的角色就不会先更改。

①用命令行配置如下:

配置Windows IAS服务器

1 (Aruba650) #configure terminal 2 (Aruba650) (config) #aaa authentication-server radius ias 3 (Aruba650) (RADIUS Server "ias") #host 172.18.2.254 4 (Aruba650) (RADIUS Server "ias") #key 123456 5 (Aruba650) (RADIUS Server "ias") #exit

修改配置,定义认证服务器为外部服务器:

1 (Aruba650) (config) #aaa server-group dot1x-server 2 (Aruba650) (Server Group "dot1x-server") #auth-server ias 3 (Aruba650) (Server Group "dot1x-server") # set role condition role value-of 4 (Aruba650) (Server Group "dot1x-server") #exit

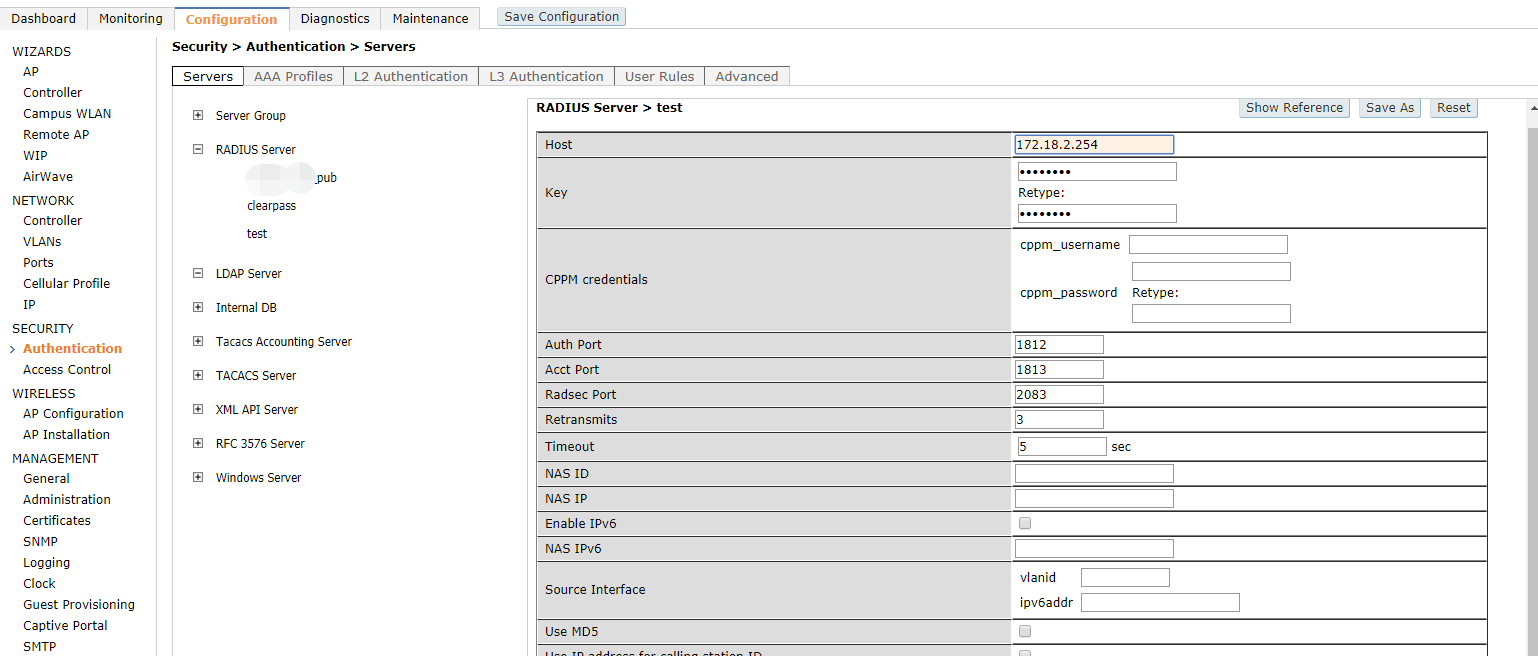

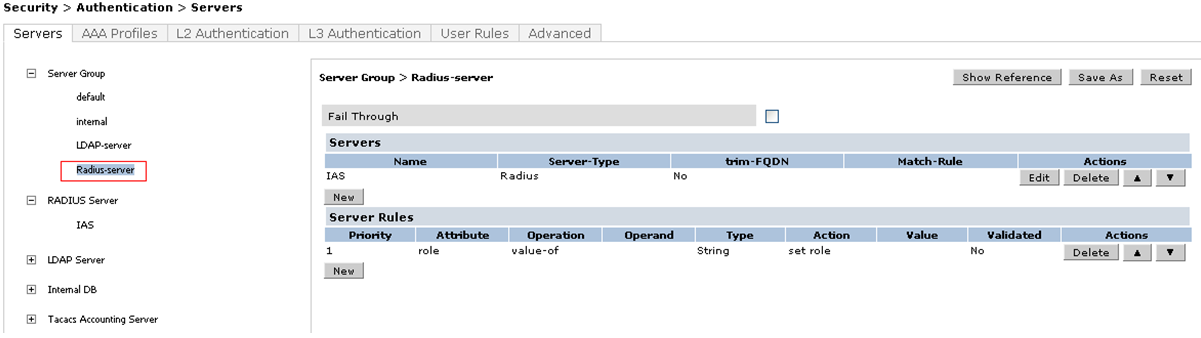

② 用WEB管理如下:

定义Radius

定义Radius服务器为认证服务器:

3.1.3.4 Default Roles默认角色派生

- 认证后派生的角色;

- 认证后,如果没有服务器派生角色,那么就会采用默认派生角色;

- 可以得到默认角色的认证有:802.1x, MAC,VPN。

①用命令配置默认派生角色:

1 (Aruba650) (config) #aaa profile YK_Guest_Web 2 (Aruba650) (AAA Profile "psk-profile") #mac-default-role role-1 ##MAC认证默认派生角色 3 (Aruba650) (AAA Profile "psk-profile") #dot1x-default-role role-1 ##802.1x认证默认派生角色

②用WEB管理配置如下:

作者:CARLOS_CHIANG

出处:http://www.cnblogs.com/yaoyaojcy/

本文版权归作者和博客园共有,欢迎转载,但未经作者同意必须保留此段声明,且在文章页面明显位置给出原文链接。

posted on 2018-01-16 10:53 CARLOS_KONG 阅读(4660) 评论(0) 编辑 收藏 举报