基本服务器的AAA实验(Cisco PT)

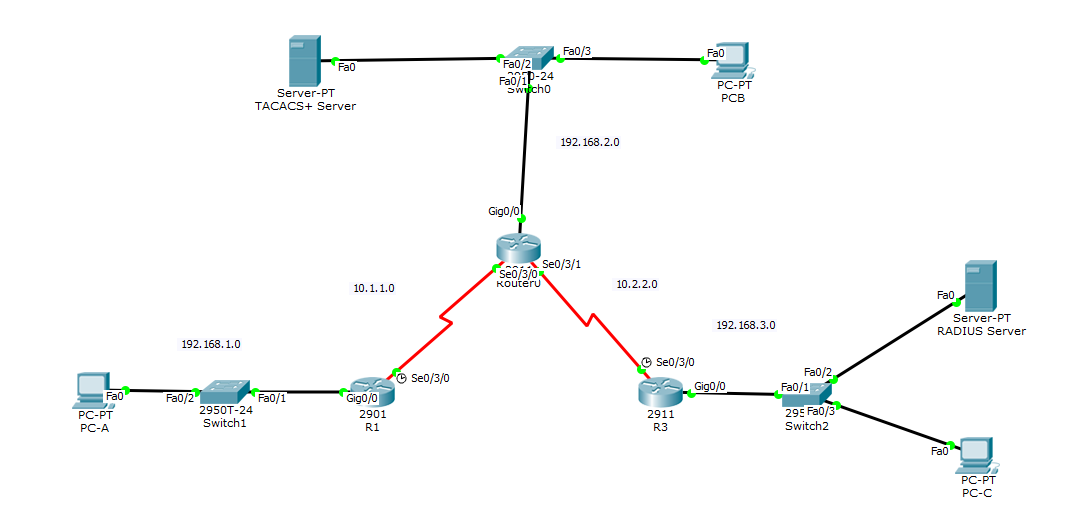

1、实验拓扑

2、不通网段间的ping通测试

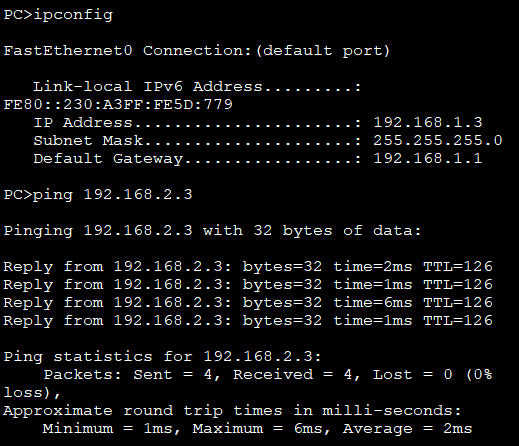

从pc-a ping到pc-b

从pc-a ping到pc-c

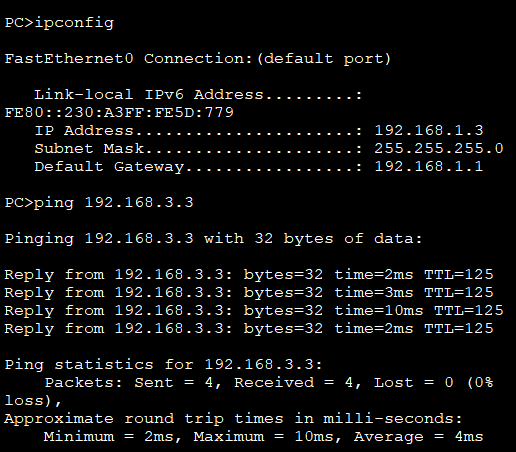

从pc-b ping到pc-c

3、配置过程

a.在路由器R1上配置一个本地用户账号并且利用本地AAA通过console线和VTY连接认证

R1(config)#username admin1 password admin1

R1(config)# aaa new-model

R1(config)#aaa authentication login default local

R1(config)#line console 0

R1(config-line)#login authentication default

------VTY连接认证

R1(config)# aaa authentication login telnet-login local

R1(config)# line vty 0 4

R1(config-line)# login authentication telnet-login

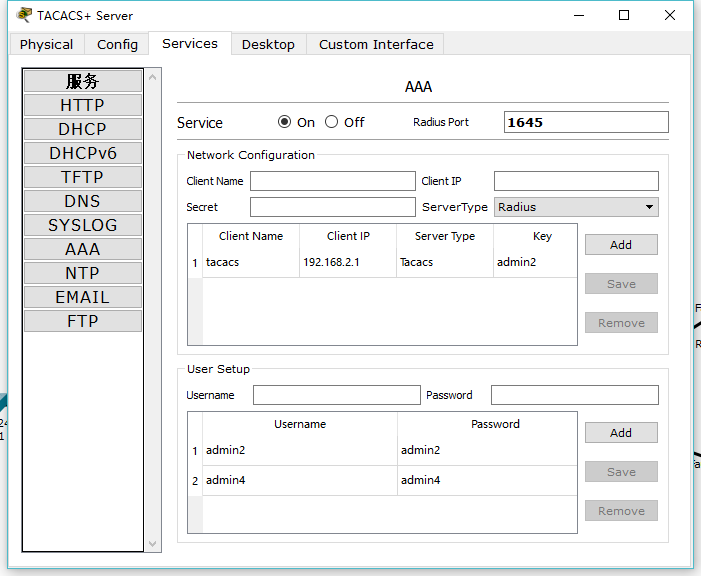

b.用TACACS+完成服务器上的AAA认证配置

R2(config)#username admin2 password admin2

R2(config)#tacacs-server host 192.168.2.2

R2(config)#tacacs-server key admin2

R2(config)#aaa new-model

R2(config)#aaa authentication login default group tacacs+ local

R2(config)#line console 0

R2(config-line)#login authentication default

--------------------------------------------------------

TACACS+服务器配置

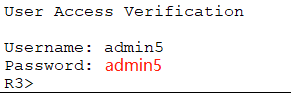

c.用RADIUS完成基于服务器的AAA验证的配置

R3(config)#username admin3 password admin3

R3(config)#tacacs-server host 192.168.3.2

R3(config)#tacacs-server key admin3

R3(config)#aaa new-model

R3(config)#aaa authentication login default group radius local

R3(config)#line console 0

R3(config-line)#login authentication default

------------------------------------------------------------

RADIUS服务器配置

4、验证过程

a.验证AAA认证(验证用户EXEC登入使用本地数据库)

b.验证AAA认证(验证Telnet配置)

让PC-A telnet AR1

c.用AAA TAACACS+服务器验证用户EXEC的登入

----------

d.用AAA RADIUS服务器验证用户EXEC的登入

5.实验总结:

本次实验总的来说可以分为三个部分,首先第一个就是本地的AAA认证,另外两个就是基于服务器的,分别是TACACS+和RADIUS。

本地AAA认证主要是利用本地路由器数据库来进行用户的认证,而另外两种基于服务器AAA却结合了服务器来进行认证服务。TACACS+是单独的AAA,利用TCP,加密整个数据包,计费功能有限,但是只有Cisco支持。RADIUS结合了认证和授权,利用UDP,只对口令加密,有详细几张的功能,而且该标准是开放的,使用可能更广泛。

------------------------------------------------------ 帅帅的结束分割线----------------------------------------------------------