20169205 2016-2017-2 实验一网络攻防环境的搭建与测试

20169205 2016-2017-2 实验一网络攻防环境的搭建与测试

实验所用知识总结

主要内容有以下几个方面:

1、网络踩点:

(1)使用GoogleHack技术搜索对自己有用的特定信息

(2)使用Google搜索可能包含有个人信息的内容;

(3)从google.com、baidu.com、sina.com.cn中选择一个域名进行DNS查询,获取IP地址及其详细信息:

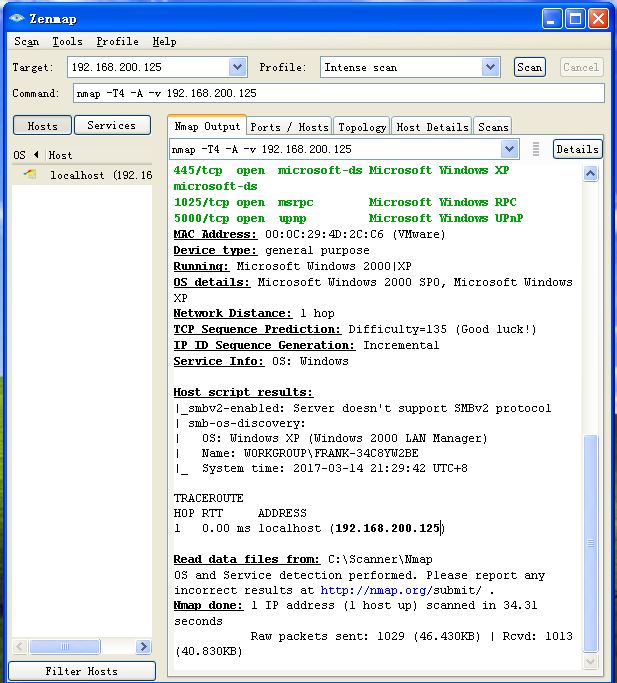

2、网络扫描

在攻击机上使用nmap对靶机进行扫描,Nmap可以实现指定的协议对端口1到1024以及nmap-services 文件中列出的更高的端口在扫描。当既扫描TCP端口又扫描UDP端口时,可以通过在端口号前加上T: 或者U:指定协议。

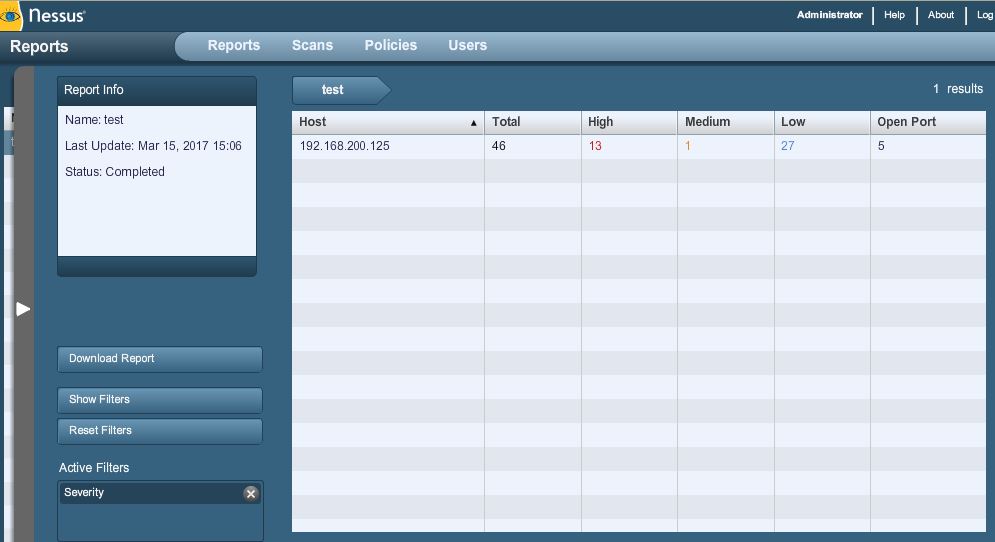

3、漏洞扫描

使用Nessus软件对靶机进行扫描,采用客户/服务器体系结构,客户端提供了运行在X window 下的图形界面,接受用户的命令与服务器通信,传送用户的扫描请求给服务器端。

实验过程

蜜网网关、靶机、攻击机搭建

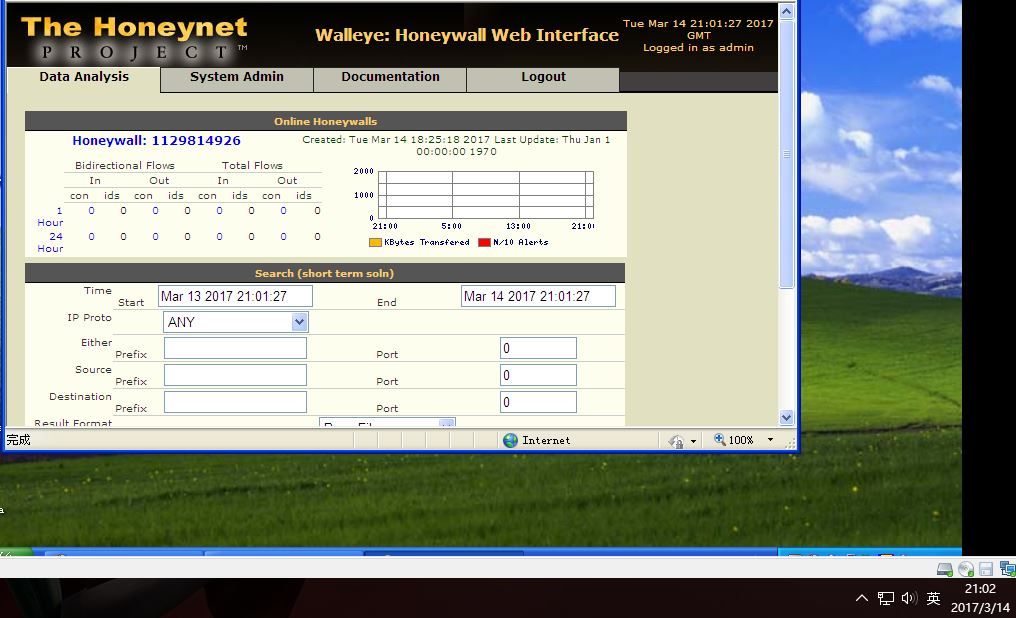

Honeywall网关界面

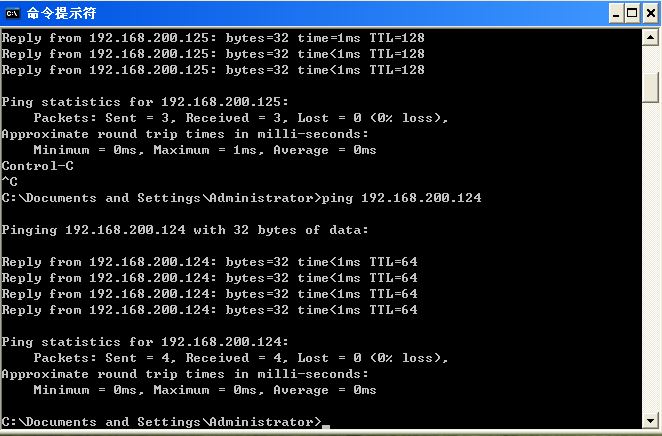

靶机和虚拟机之间可以互相ping通

靶机:

win XP professional

攻击机:

BT5

Kali

Win XP attacker

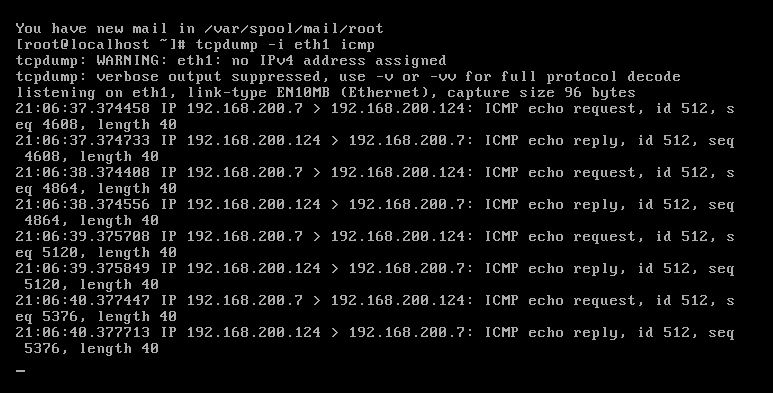

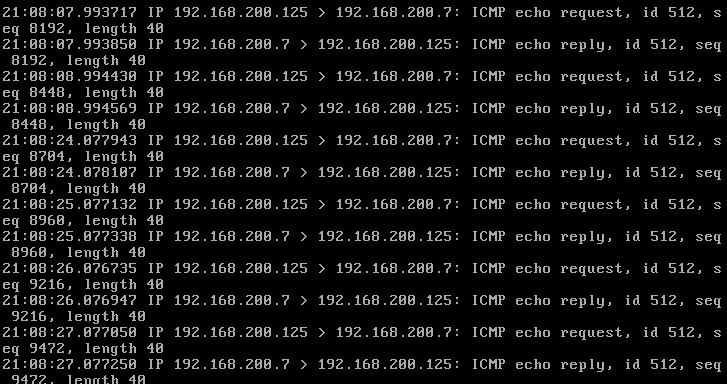

网关捕获信息

利用网关捕获攻击信息

nmap的使用

windows下的nmap

Kali 下的 nmap

Nessus的使用

扫描靶机

扫描到的严重漏洞

实验中的问题和解决过程

namp网段无法扫描

用nmap扫描一个网段172.16.253.*的所有主机 nmap -sP 172.16.253.0/24 但是只能扫描到7台主机,实际上这个网段(我的实验室)几乎所有主机都是开着的,而且均可以ping 通。如果把网段减小,172.16.253.0/28 这样就能把这个子网中的所有主机都扫描出来。

解决

使用nmap -sP 172.16.253.* |grep for

或者nmap -sL

实验总结

| 步骤 | 耗时 | 百分比 |

|---|---|---|

| 需求分析 | 20min | 13.8% |

| 设计 | 30min | 20.7% |

| 实验过程 | 60min | 41.4% |

| 测试 | 15min | 10.3% |

| 总结分析 | 20min | 13.8% |

学习目标

通过学习网络攻防相关知识,掌握安全防护技能,提升自己的综合能力和素质。

参考资料

- [网络攻防技术与实践](http://book.douban.com/subject/6558082 /) (官网)

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步