关于勒索病毒“永恒之蓝”的解决方案

关于勒索病毒“永恒之蓝”的解决方案(没什么新鲜的,就是通过注册表关闭445端口)

(首先,最近发现我的文章会被其他网站盗版,所以特此声明,本文原作来自http://www.cnblogs.com/anpengapple/p/6855697.html,是唯一发布的网站,其他网站如果转载都未经本人允许)

这两天病毒肆虐,恐怕很多同学都已经知道了。这张图片估计也有很多人比较熟了:

对于一个电脑小白,其实我们并不关心它是啥,是什么作用机理,最关心的是别落在自己头上,对么?所以,我先来教大家怎么预防这个病毒。别慌,一步一步慢慢来。这个病毒只对Windows操作系统有效,所以,如果你使用的是Linux系统或者苹果家的系统,就不用看了。苹果和安卓的手机、平板也不会中毒,WinPhone我不了解。

不幸的是,现在大多数人使用的电脑还是Windows的。所以,还是要预防一下的。以下以Win7为例来介绍,Win10方法类似,至于XP……我建议还是升级系统:

1、首先,拔掉你的网线(或者断开你的wifi)。备份一下你的重要文件。

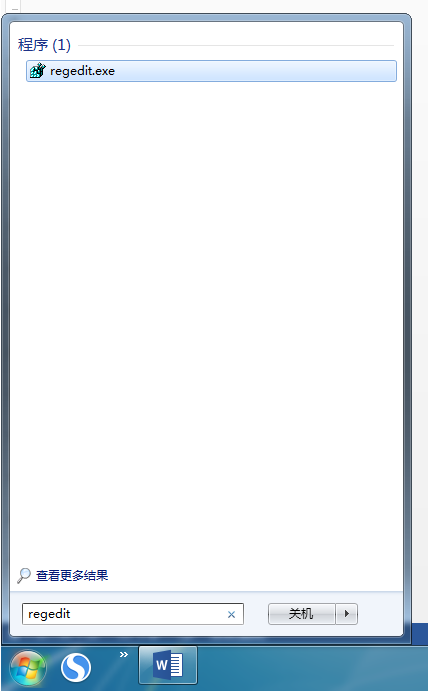

2、打开“注册表编辑器”:

注册表是长成这个样子滴:

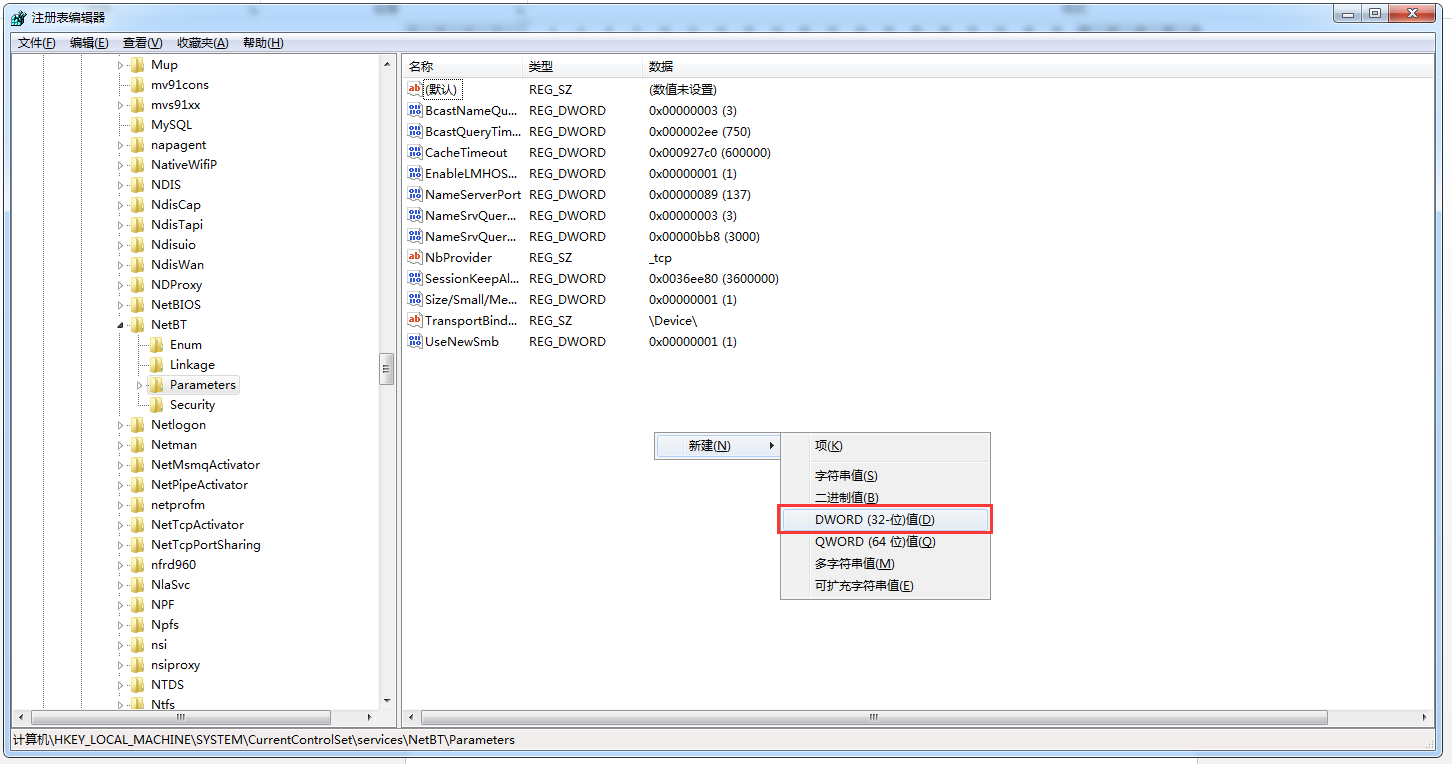

找到键值HKEY_LOCAL_MACHINE → SYSTEM → CurrentControlSet → services → NetBT → Parameters(其实就是点击左侧那个目录,一步一步达到最深的层次)

接下来在右边的框里,空白的位置点右键,新建一个DWORD值

给这个DWORD值取名为SMBDeviceEnabled,确定

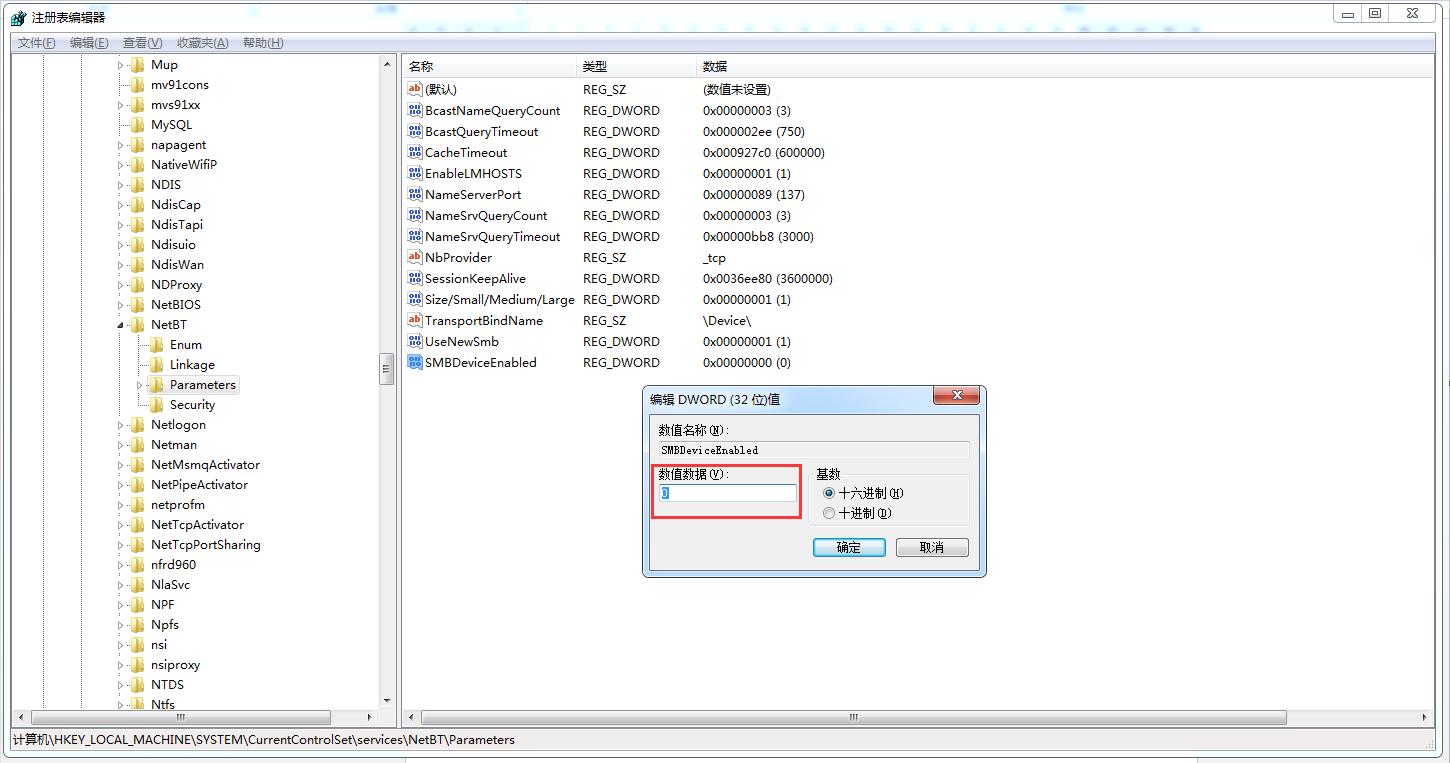

然后在上面双击,把这个键的“数据数值”改为0(其实默认它就是0),确定。

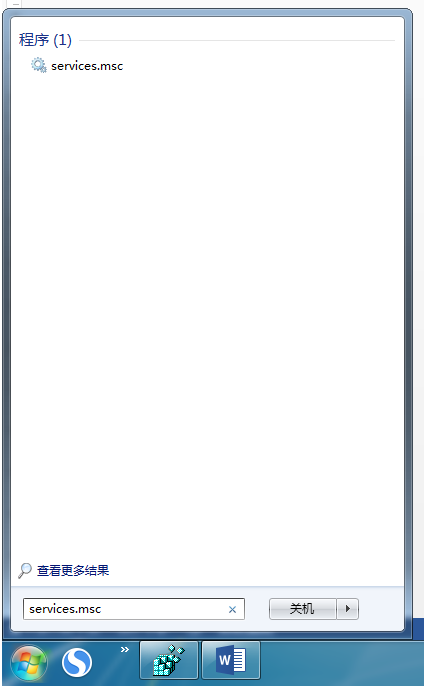

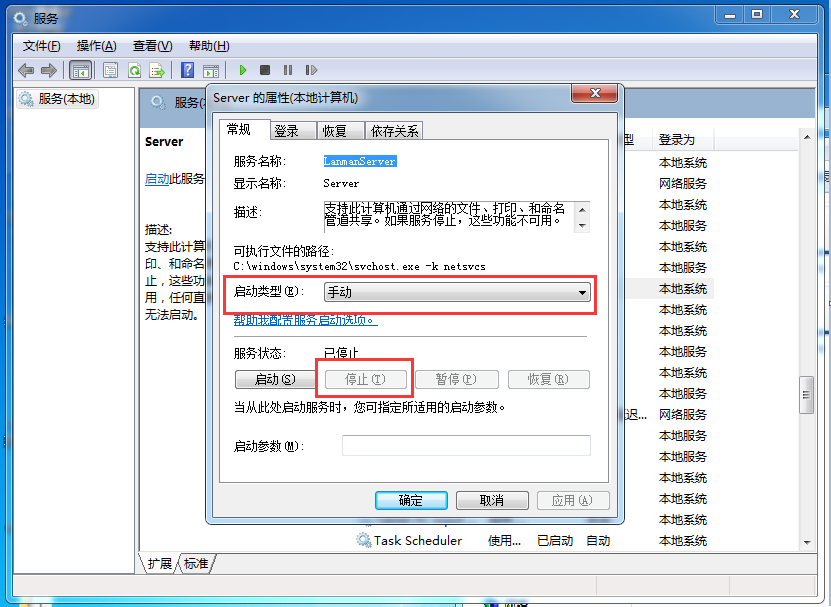

3、注册表这部分搞定了,接下来还要修改一下服务

打开“服务”

找到Server服务:

双击,然后选择“禁用”和“停止”,确定。

其实禁用更好一些,我是因为有时候要用到网络打印机,所以改为手动,等需要的时候还需要启动起来。

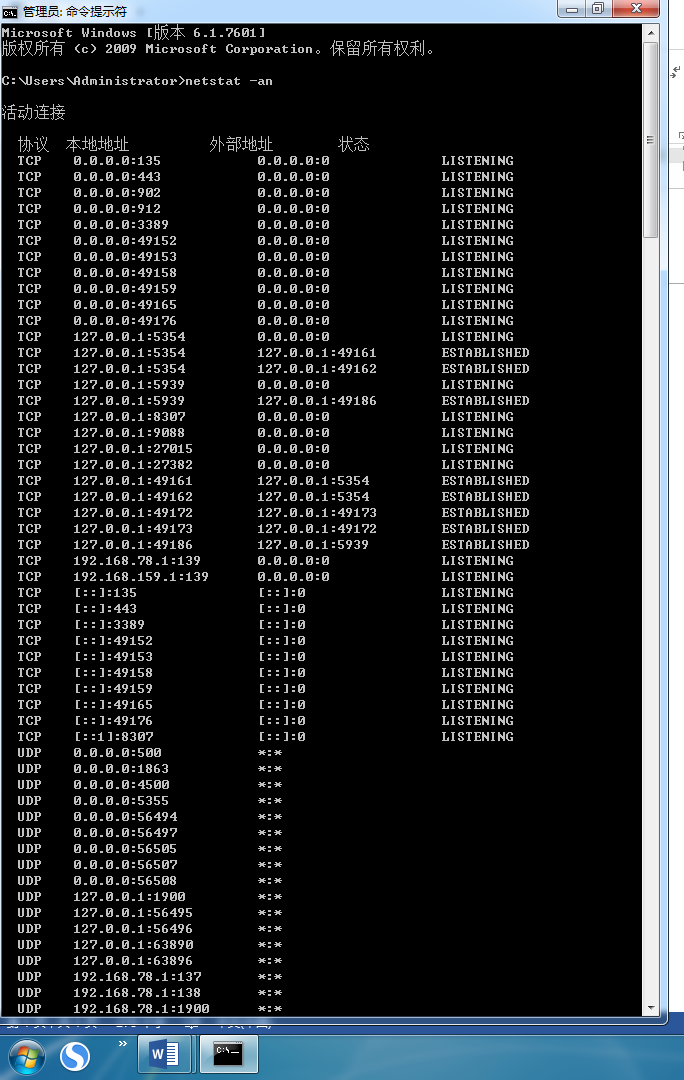

4、这时候,445端口应该就已经关闭了。我们需要先重启一下电脑,最后来确认一下:

打开CMD:

输入命令“netstat -an”

重点来看TCP开头的行,第二组数据是电脑的IP地址及端口(冒号后面是端口),这里面如果端口号没有445,说明已经关闭了。如果还有,就需要查看一下注册表,里面的键值有没有创建成功,还有服务有没有真的停止。我就是操作一次停止服务并没有成功,重启了两次才成功把Server服务停止掉的。

如果还是不成功,那么只能试试其他方法了。

比如在windows防火墙里设置:

http://blog.csdn.net/dianxin113/article/details/71788106

或者在组策略中设置:

https://jingyan.baidu.com/article/d621e8da0abd192865913f1f.html

其实各种设置方法都有几率不成功,所以,设置之后,一定要用netstat -an命令查看一下。

好了,关闭了445端口,这个病毒就传不进来了。其实,我还是要建议一下,打好各种系统补丁。跟这个病毒相关的补丁是MS17-010。由于本次全球范围内的巨大影响,微软决定公开发布已停服的XP和部分服务器版WindowsServer2003特别安全补丁:

https://blogs.technet.microsoft.com/msrc/2017/05/12/customer-guidance-for-wannacrypt-attacks/

并且,此次事件中360公司也有应急预案,当天晚上就发布了补丁包。据说使用有效。但是我是一向不接受360的产品的,所以这个我没有试,信任360的同学用下试试看。

最后再说一下,万一有同学已经中毒了,该怎么办?很遗憾,这个无解,只能把文件删掉(建议用文件粉碎工具把病毒文件粉碎掉)。病毒采用的是RSA+DES双重加密手段,对密码学有一点点了解的同学大概能猜到,这个加密根本解不了。而且也不要想着真给黑客汇款解决,一是搞不到比特币,二是要FQ,三是我觉得对方不会守信用给你解密。360也有文件恢复工具,具体的原理据说并不是解密,而是恢复文件。病毒在把文件加密过之后,把未加密的原始文件删除了,360是用的磁盘文件恢复的手段。这种手段不是很稳定,不过可以试试看。

浙公网安备 33010602011771号

浙公网安备 33010602011771号