勒索病毒全球蔓延,请及时安装补丁,做好防范

一个Windows敲诈勒索病毒这两天在全国乃至全世界范围内大规模爆发蔓延,企业、高校等内网环境尤其成为重灾区。

该病毒主要利用了美国国家安全局(NSA)黑客工具包中的“永恒之蓝”0day漏洞,使用RSA非对称算法,对受感染系统的文件资料进行加密,而且没有私钥就无法解密,据此勒索巨额赎金,包括索要比特币。

其实,对于Windows 7或更高版本系统,只要安装了微软三月份发布的安全补丁(知识库编号 MS17-010 ),就能确保安全。Windows Vista是在四月份正式停止安全支持的,所以也有幸得到了这枚补丁。

而更古老的Windows XP、Windows Server 2003以及此前停止支持的Windows 8就没这么幸运了,没有补丁,只要开启SMB服务就会中招。

但是鉴于问题实在太严重,微软也紧急出手,发布了针对这三款系统的修补补丁,建议相关用户立即下载更新。

微软同时表示,Windows Defender今天也已经更新,可以检测并拦截此病毒,识别为“Ransom:Win32/WannaCrypt”。

一、补丁下载地址:

Windows XP SP2 64位:

https://catalog.update.microsoft.com/v7/site/ScopedViewInline.aspx?updateid=a679cafc-d8da-4c2a-9709-17a6e6a93f4f

Windows XP SP3 32位:

https://catalog.update.microsoft.com/v7/site/ScopedViewInline.aspx?updateid=9e189800-f354-4dc8-8170-7bd0ad7ca09a

Windows XP SP3 32位嵌入式:

https://catalog.update.microsoft.com/v7/site/ScopedViewInline.aspx?updateid=d4d15d30-e775-4f6f-b838-d3caca05a5e9

Windows Server 2003 SP2 32位:

https://catalog.update.microsoft.com/v7/site/ScopedViewInline.aspx?updateid=fdb0df5f-8994-4e43-a37b-82544a1eff68

Windows Server 2003 SP2 64位:

https://catalog.update.microsoft.com/v7/site/ScopedViewInline.aspx?updateid=6e52528b-7754-49ba-b39e-2a2a2b7c8c3a

Windows 8 32位:

https://catalog.update.microsoft.com/v7/site/ScopedViewInline.aspx?updateid=ec4f955a-2fe7-45e6-bde1-1de91cbe874f

Windows 8 64位:

https://catalog.update.microsoft.com/v7/site/ScopedViewInline.aspx?updateid=22699699-94c3-4677-99e5-38cb4fb66401

具体下载页面 (包括 Windows XP, Vista, 8 等):

https://www.catalog.update.microsoft.com/Search.aspx?q=kb4012598

其它版本 Windows 的补丁下载地址 (包括 Windows 7 ~ 10):

https://technet.microsoft.com/zh-cn/library/security/ms17-010.aspx

二、如何启用或禁用 SMB 服务器上的 SMB 协议

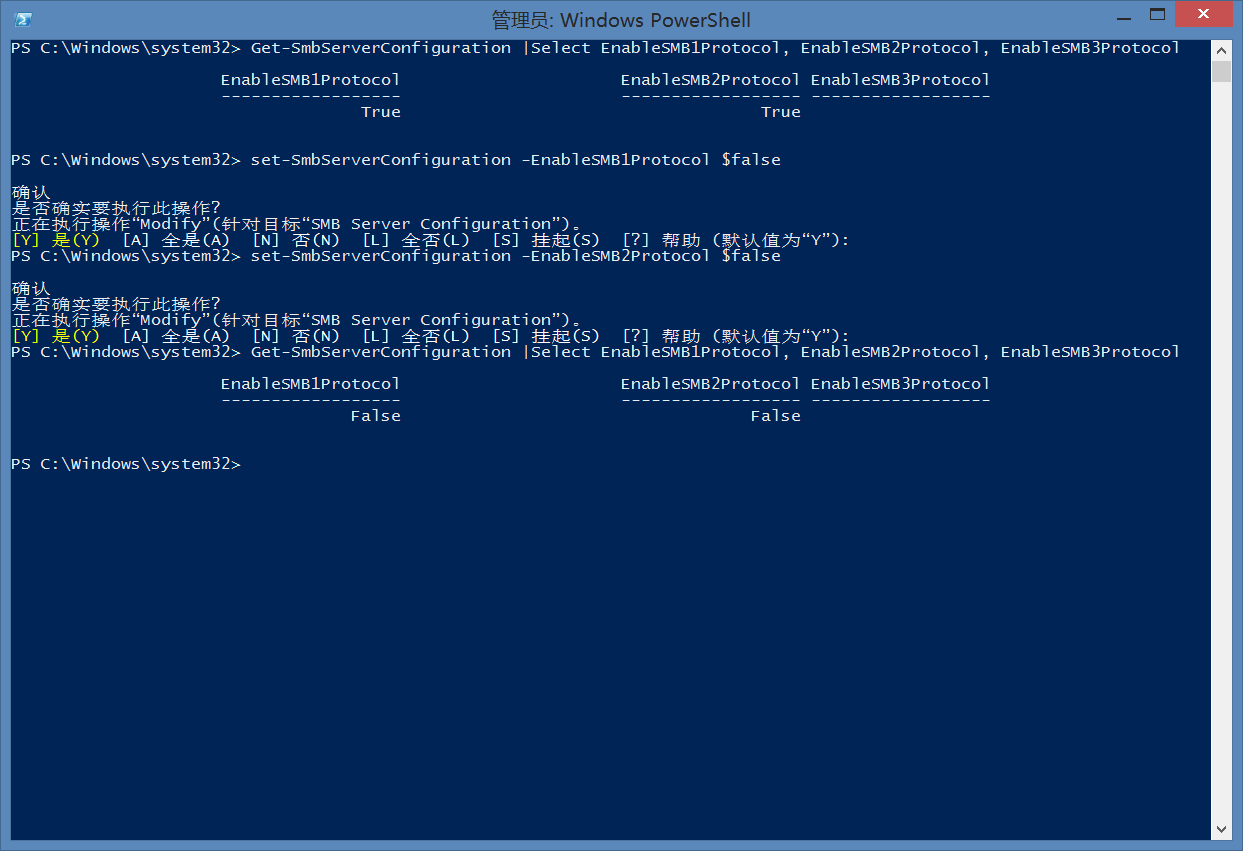

1. Windows 8 和 Windows Server 2012 以后的版本

Windows 8 和 Windows Server 2012 引入了新的一组 SMBServerConfiguration Windows PowerShell cmdlet。该 cmdlet 可以启用或禁用服务器组件上的 SMBv1、 SMBv2 和 SMBv3 协议。

“以管理员身份运行”PowerShell:

* 要获取 SMB 服务器协议配置的当前状态,请运行以下 cmdlet:

Get-SmbServerConfiguration |Select EnableSMB1Protocol, EnableSMB2Protocol, EnableSMB3Protocol

* 若要禁用 SMB 服务器上的 SMBv1,请运行以下 cmdlet:

set-SmbServerConfiguration -EnableSMB1Protocol $false

* 要禁用 SMBv2 和 SMBv3 SMB 服务器上,运行以下 cmdlet:

set-SmbServerConfiguration -EnableSMB2Protocol $false

* 若要启用 SMB 服务器上的 SMBv1,请运行以下 cmdlet:

set-SmbServerConfiguration -EnableSMB1Protocol $true

* 若要启用 SMBv2 和 SMBv3 SMB 服务器上,运行以下 cmdlet:

set-SmbServerConfiguration -EnableSMB2Protocol $true

2. Windows XP ~ Windows 7

使用XP和2003版本系统的用户可以选择关闭445端口,规避遭遇此次敲诈者蠕虫病毒的感染攻击。可以参考以下操作步骤:

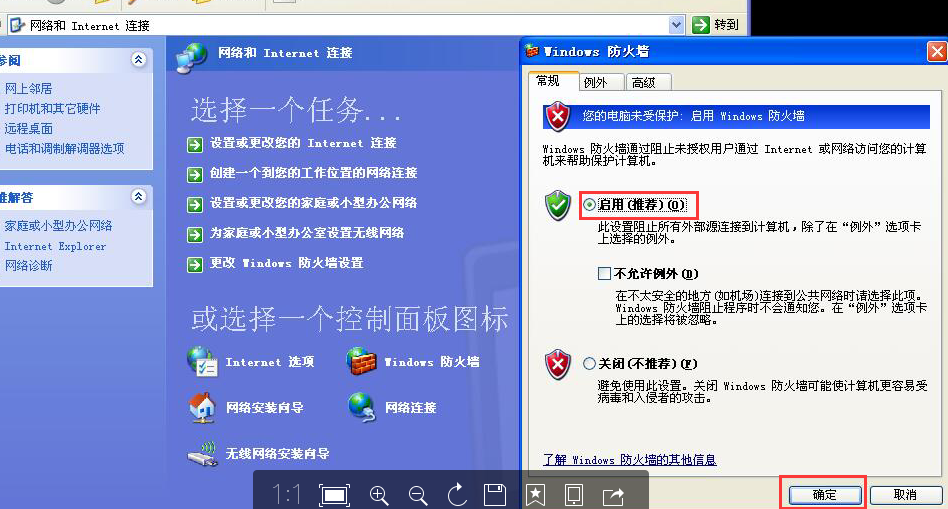

a. 开启系统防火墙保护。控制面板 —> 安全中心 —> Windows防火墙 —> 启用。

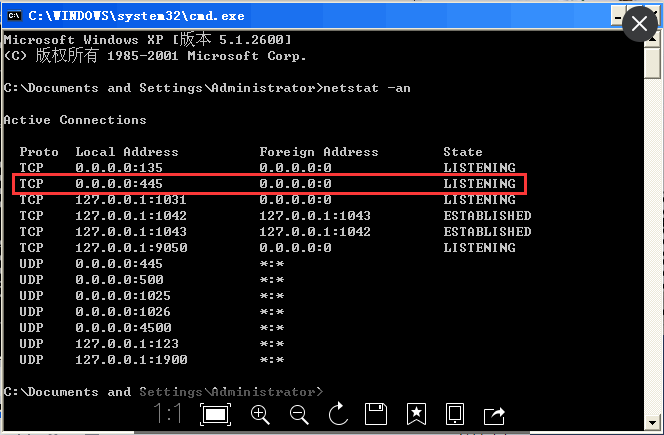

b. 关闭系统445端口:WIN+R 输入cmd,打开命令行操作窗口,输入命令“netstat -an”,检测445端口是否开启

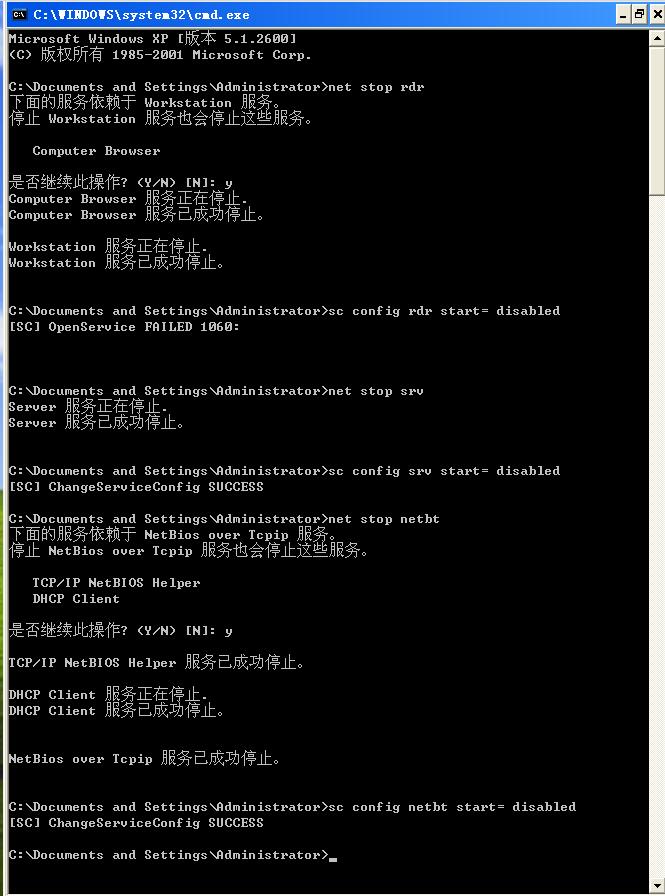

c. 如上图假如445端口开启,依次输入以下命令进行关闭:

net stop rdr

sc config rdr start= disabled

net stop srv

sc config srv start= disabled

net stop netbt

sc config netbt start= disabled

成功后的效果如下:

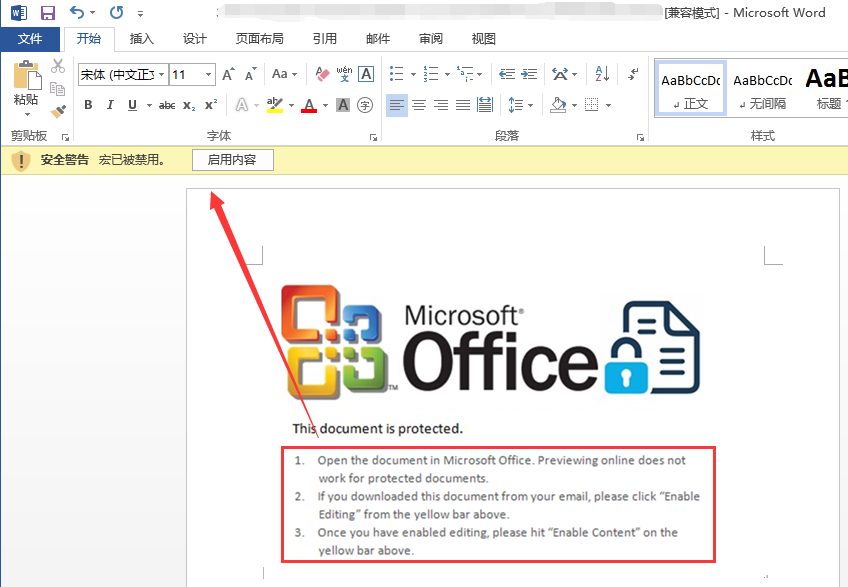

d. 谨慎打开不明来源的网址和邮件,打开office文档的时候禁用宏开启,网络挂马和钓鱼邮件一直是国内外勒索病毒传播的重要渠道