20145319 《网络渗透》漏洞扫描

20145319 《网络渗透》漏洞扫描

一 实验内容

-

nmap漏洞扫描

- nmap除了基本的端口,系统信息探测功能之外,还增加了许多脚本功能,以供我们实现漏洞信息的获取,上次试验中所使用的

--script=vuln就是其中的一个脚本功能 - 分类:

- auth: 负责处理鉴权证书(绕开鉴权)的脚本

- broadcast: 在局域网内探查更多服务开启状况,如dhcp/dns/sqlserver等服务

- brute: 提供暴力破解方式,针对常见的应用如http/snmp等

- default: 使用-sC或-A选项扫描时候默认的脚本,提供基本脚本扫描能力

- discovery: 对网络进行更多的信息,如SMB枚举、SNMP查询等

- dos: 用于进行拒绝服务攻击

- exploit: 利用已知的漏洞入侵系统

- external: 利用第三方的数据库或资源,例如进行whois解析

- fuzzer: 模糊测试的脚本,发送异常的包到目标机,探测出潜在漏洞 intrusive: 入侵性的脚本,此类脚本可能引发对方的IDS/IPS的记录或屏蔽

- malware: 探测目标机是否感染了病毒、开启了后门等信息

- safe: 此类与intrusive相反,属于安全性脚本

- version: 负责增强服务与版本扫描(Version Detection)功能的脚本

- vuln: 负责检查目标机是否有常见的漏洞(Vulnerability),例如上次实验中的MS08_067

- nmap除了基本的端口,系统信息探测功能之外,还增加了许多脚本功能,以供我们实现漏洞信息的获取,上次试验中所使用的

-

OpenVAS漏洞扫描

-

使用命令

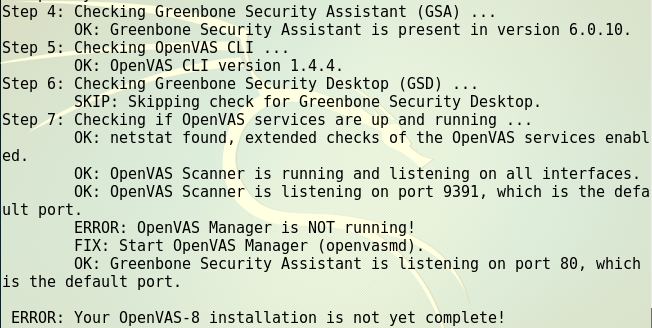

openvas-check-setup查看自身openvas的状态信息(因为kali中已经安装有openvas所以不再介绍安装部分) -

-

可以看到信息中已经给出了错误信息(ERROR)以及修复方法(FIX)

-

键入命令

openvasmd启动OPENVAS MANAGER这时再次键入openvas-check-setup应该能看到一切成功的结果 -

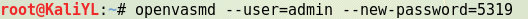

键入命令

openvasmd --user=xxx --new-password=xxx添加自己的openvas账户 -

-

访问GSA网址

https://localhost:9392(用户名密码即为刚刚所添加的账户密码) -

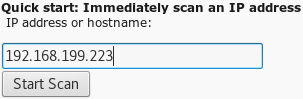

新建自己的扫描任务,设置好被扫描机的ip地址

-

-

-

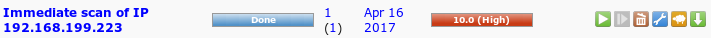

本次实验我扫描的是平时实验用的靶机windows 2003

-

-

-

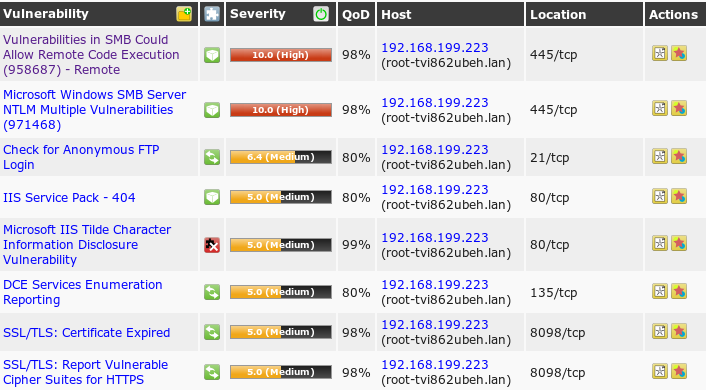

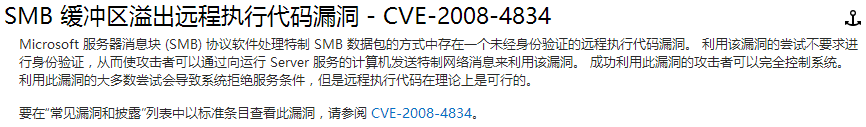

点开第一个高危漏洞查看漏洞的具体信息

-

从其中的IMPACT栏中描述来看,我们可以大概了解到该攻击者可以通过特制的smb数据包来对目标主机实现拒绝服务攻击,而SOLUTION一栏中也提供了相应的补丁下载地址

-

-

-

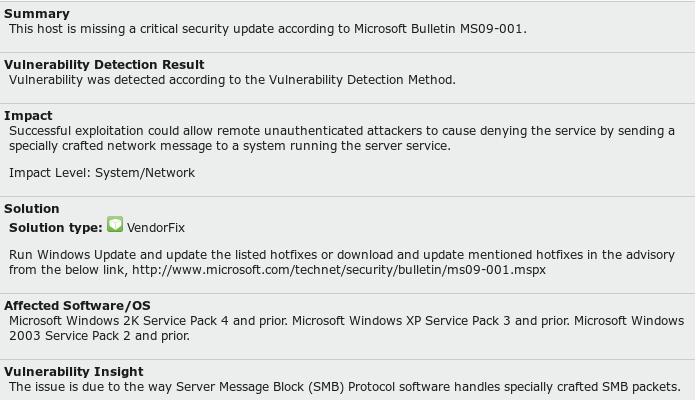

其中我们可以看到有关于这些漏洞的编号MS09-001以及CVE-2008-4114,我们可以访问微软的安全公告页面以及中国国家信息安全漏洞库等页面中可以查询一些具体的信息

-

-

-

posted on 2017-04-19 21:30 20145319钟轲 阅读(187) 评论(0) 编辑 收藏 举报